UTMで「知らないうちに加担する」サイバー攻撃を弾き飛ばす:IT導入完全ガイド(4/5 ページ)

知らぬ間に親会社や取引先への攻撃に踏み台となり加担している事例が多発している。セキュリティ担当者が不足している企業はUTMの導入で多層防御が可能になる。

無線LAN環境のリスクと対策

無線LANの普及と、スマートデバイスの業務利用(BYOD)の増加により、無線LAN環境でのセキュリティ強化も重要になってきた。特に無線LAN端末から社内システムへのアクセスが可能な場合、安全なログイン認証の仕組みを導入するとともに、アンチウイルス、アンチスパムなどの対策を講じることが望ましい。

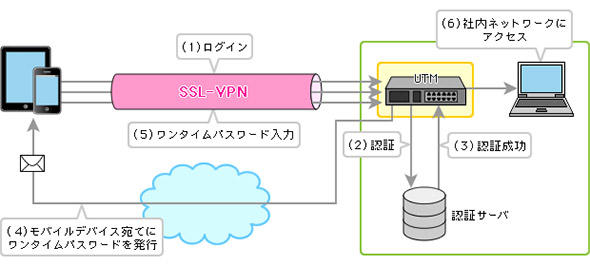

これには図3のように、UTMのオプションとして提供されるワンタイムパスワードトークンによる2要素認証を利用する手がある。なりすましアクセスを排除しつつ、UTMの各種セキュリティ対策を有線LAN同様に利用でき、低コストに無線LAN環境の安全が図れる。

また、無線LAN環境では盗聴への対策が肝心だ。特に社内アクセスポイントと同一のSSIDを偽装して接続を誘い、パスワードなどを窃取する「偽アクセスポイント」には要注意。窃取した情報を利用して社内システムへのなりすましアクセスが行われる可能性がある。

最近のUTMのトレンドの1つに、無線LANコントローラーを内蔵する機種が続々登場していることが挙げられる。対応する無線アクセスポイントとのセットで運用性が向上し、全体として低コストになる可能性があるばかりでなく、有線LANと同様に無線トラフィックもUTMで管理できる利点がある。偽アクセスポイントを発見したり、それへの接続を抑止したりすることも簡単だ。

内部不正(ポリシー違反)による情報漏えいリスクと対策

従業員が意図するかしないかにかかわらず、機密情報を外部にメール送信してしまう事例は枚挙にいとまがない。これにはメール誤送信防止ツールが好適ではあるが、UTMのDLP(Data Loss Prevention)機能を利用する方法もある。

例えば名前と住所のペアや、クレジット番号のような特徴のはっきりした情報を機密情報と定義するだけでも、外部送信の際に検知して、ブロックしたりログに記録したりすることができる。DLPの専用ツールに比較すると簡易的な機能にはなるが、あまり複雑でないルールで運用するには都合がよい。

またSNSやファイル共有サービスなどの自由な利用も、思わぬ情報漏えいにつながりかねない。P2Pアプリケーションも同様だ。これについては、最新UTMが標準で備えているアプリケーション制御機能が役に立つ。

これは通信をアプリケーションレベルでチェックして、許可されたアプリケーションは通過させ、禁止設定あるいは未知のアプリケーションによる通信はブロックする機能だ。これを次世代ファイアウォールと呼ぶ場合もある。例えばSNSの閲覧はできるが書き込みはできないといった緻密な制御も可能になっている。またアプリケーションの利用状況の可視化も可能なので、問題の発見、利用傾向の把握にも役立てられる。

以上、近年のセキュリティ上の脅威に即して最新UTMの主な機能を紹介してきた。さまざまなリスクがあるが、上記以外に最も大きなリスクは、セキュリティ対策を怠っていると、取引先の企業が自社のセキュリティ対策状況の調査を行い、「取引先として不適格」という烙印(らくいん)を押されかねないことだ。実際に一定以上のセキュリティ対策をとっていることが契約条件になることはよくある。UTMを適切に運用していることが理解されれば、不適格と判断される可能性は低いと期待できよう。

Copyright © ITmedia, Inc. All Rights Reserved.