「WAF」の上手な選び方、被害者になる可能性は個人商店も大企業も均等だ:IT導入完全ガイド(1/2 ページ)

「大掛かりなWebサイトを運営しているわけではないし……」という企業にも、アプリケーションの脆弱(ぜいじゃく)性や外部からの攻撃は訪れる。安全に対処する最低限の手段を獲得するにはどうすべきか。

「Webサイトが脅威にさらされるのは大手企業だけでもECサイト運営者だけでもない」と、啓発は受けるものの、予算的にも規模的にも、大々的なセキュリティ対策は難しい。今どきのWAFは、こうした課題を解消する機能を持ち始めている。いまのWAFでどこまで何ができるか、あなたの会社で使いこなせるか、最新情報を整理していこう。

Webをきっかけにした攻撃は大企業だけのものではない

情報処理推進機構(以下、IPA)が毎年発表している「情報セキュリティ10大脅威」では、識者が最新の脅威を整理し、組織、個人に対するサイバー世界の問題を分かりやすくランキング化している。

この中で注目したいのはWebサービスに関する脅威だ。組織においては第3位、個人を含めた総合でも第4位にある「webサービスからの個人情報の窃取」では、Webサービスに残る脆弱(ぜいじゃく)性を突くことで、Webサービスに登録されている住所、氏名、連絡先、クレジットカード情報などが盗まれるという事件が多発している。

さらに、メールアドレスやID、パスワードを盗まれると、「パスワードが他のサービスでも使い回されている」という現状を利用した、他のWebサービスへの不正ログインを試みられることもあり、不正の連鎖が起こる可能性が指摘されている。

こうしたWebサイトを狙った攻撃は何もECサイトなどだけに限った話ではなく、例えばコーポレートサイトのように、どの企業も持っているような、ちょっとしたWebサイトも対象となる。Webサイトの脆弱性を突いた攻撃が、隣接する他のシステムへの攻撃の足掛かりになってしまうこともあり得る。

もちろん、最大の対策は「脆弱(ぜいじゃく)性」をなくすことにある。そのためにはOSやプログラム、アプリケーションフレームワークのアップデートを適切に行う必要があるが、そのためには多くの工数、コストが必要なため、アップデートが後手にまわってしまう企業も多い。攻撃者はその隙を狙っているというのが、大きな問題の1つだ。

WAFのおさらい

企業はマイナンバー情報なども取り扱うようになり、情報漏えいに対しては厳しく責任が問われる時代だ。そこでこのWebサービスに関連する脆弱性からシステムを守るために、「Webアプリケーションファイアウォール」(以下、WAF)が注目される。

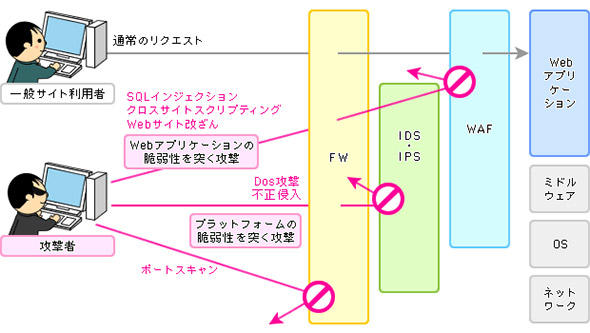

WAFは特定のアプリケーションにおける脆弱性からシステムを守るため、通信における攻撃の「特徴」をチェックして止めるというものだ。SQLインジェクションやクロスサイトスクリプティング(XSS)、クロスサイトリクエストフォージェリ(CSRF)などの攻撃手法のパターンを検知することで、脆弱性の修正まで“時間を稼げる”というのがWAFの大きな特長だ。

図1 セキュリティ対策ソリューションにおけるWAFの位置付け WAFは企業のWebアプリケーションとインターネットの間に立ち、正常な通信だけを通過させ、それ以外の攻撃をシャットアウトする(出典:セキュアスカイ・テクノロジー)

クラウドWAFサービス

WAFはこれまで、ネットワーク機器の1つとしてオンプレミスでの運用が行われてきた。WAFの運用では続々と出現する新しい攻撃を「パターン」として登録する必要があるため、メンテナンスが大変難しく、運用負荷の高い機器だった。しかし昨今ではこのWAFの機能を「クラウド」上で実現し、サービスとしてWAFの機能を提供する「クラウドWAFサービス(以降、クラウドWAF)」が注目される。

クラウドWAFはコスト面、運用面で有利で、機器の購入ではなく「サービスの利用」であることから、すぐに使えるという点で魅力だ。

こうしたことから、既に「オンプレミスのWAFかクラウドWAFか」という選択ではなく「どのクラウドWAFを選択するか」を検討する企業が増えており、クラウドWAFの認知が進んでいる。これは昨今、サイバー攻撃が増えたこと、その“有効な対処方法”への認知が進んだことを意味しているだろう。

Copyright © ITmedia, Inc. All Rights Reserved.