脆弱(ぜいじゃく)性対策とパッチマネジメントを再考する:セキュリティ強化塾(1/3 ページ)

脆弱性という言葉は知っていても、詳細を把握していないという人も多い。ウイルスや不具合との違いは何だろうか。

脆弱(ぜいじゃく)性という言葉は知っていても、それが実際にどのようなものなのかを厳密に把握していないという人も多い。単なるコンピュータウイルスや不具合との違いは何だろうか。今回のセキュリティ強化塾では、そもそも脆弱性とは何かを学び、対処方法を根本から理解しよう。

サイバー攻撃を引き起こす「脆弱性」とは

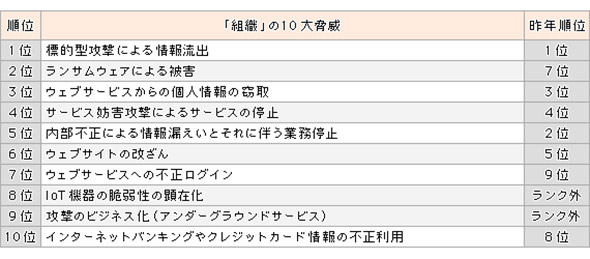

情報処理推進機構(IPA)がまとめる「情報セキュリティ 10大脅威 2017」によれば、1位は前年度と同じ「標的型攻撃による情報流出」だった。最新版のランキングで特筆したい点は「ランサムウェアによる被害」が前年7位から2位に上昇したこと、そして「IoT機器の脆弱(ぜいじゃく)性の顕在化」がランク外から8位に入ったことだろう。

これらの攻撃に共通している点は、脆弱性と呼ばれるソフトウェア上の欠陥を突いてくることだ。

例えば、標的型攻撃もランサムウェアによる被害も「メールに添付された書類をダブルクリックで開く」ことや「Webサイトを開いてダウンロードされた書類を開く」ことがきっかけになっている。それらの書類は、一見すると普段から見慣れているPDFやWord文書だ。だが、実際には脆弱性を利用する特殊な細工が仕込まれていて、ユーザーに気付かれないように不正活動を行っている。

コンピュータウイルスの侵入経路について、同じくIPAの資料「2016年度 中小企業における情報セキュリティ対策に関する実態調査」を紹介しよう。これによれば、侵入経路で最も多いのは「電子メール」だ。つまり、「添付ファイル」を開いたり、メッセージに埋め込まれたURLをクリックして「Webサイト」にアクセスしたりした結果、被害にあったわけだ

Copyright © ITmedia, Inc. All Rights Reserved.