“½–¼‰»ƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ئ‚حپHپ@“±“ü•û–@پA‘م•\“I‚بƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ًگ®—‚·‚éپFIT“±“üٹ®‘SƒKƒCƒhپi3/3 ƒyپ[ƒWپj

“½–¼‰»ƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ح‚ا‚¤“±“ü‚·‚é‚ج‚©پAژ©ژذ‚ج—vŒڈ‚إƒ`ƒFƒbƒN‚·‚ׂ«ƒ|ƒCƒ“ƒg‚ًگ®—پBچ‘“à3‚آ‚جژه—v“½–¼‰»ƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ج“ء’¥‚àڈذ‰îپB

k-“½–¼‰»ˆبٹO‚ج“½–¼‰»ژè–@‚ح•K—v‚©پH

پ@Œ»چفپAژsڈê‚ةڈo‰ٌ‚ء‚ؤ‚¢‚éƒfپ[ƒ^“½–¼‰»ƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ج‘½‚‚حk-“½–¼‰»‚ج‹@”\‚ً‘O–ت‚ةڈo‚µ‚ؤ‚¢‚é‚ھپA•K‚¸‚µ‚à‘S‚ؤ‚جƒfپ[ƒ^“½–¼‰»‚جƒjپ[ƒY‚ةk-“½–¼‰»‚ھچ‡’v‚·‚é‚ي‚¯‚إ‚ح‚ب‚¢پBƒfپ[ƒ^‚ج“ءژ؟‚â—p“rپA‚»‚ج‘¼‚جڈًŒڈ‚ة‚و‚ء‚ؤ‚حپA‚»‚êˆبٹO‚ج“½–¼‰»ژè–@‚ھ“K‚µ‚ؤ‚¢‚éڈêچ‡‚à‘½‚¢پB

پ@ڈ]‚ء‚ؤپA‚ ‚ç‚©‚¶‚كژ©ژذ‚ة‚¨‚¯‚éƒfپ[ƒ^“½–¼‰»‚ج—vŒڈ‚ً‚«‚؟‚ٌ‚ئگô‚¢ڈo‚µپA‚ا‚ج‚و‚¤‚بƒfپ[ƒ^“½–¼‰»ژè–@‚ھ“K‚µ‚ؤ‚¢‚é‚©‚ً‚«‚؟‚ٌ‚ئ”»’f‚µ‚½ڈم‚إپA‚»‚ê‚ًژہ‘•‚µ‚ؤ‚¢‚éƒcپ[ƒ‹‚ً‘I‚ر‚½‚¢پBڈ‰‚ك‚©‚çپuk-“½–¼‰»‚ ‚è‚«پv‚إ“±“üŒv‰و‚ًگi‚ك‚é‚ئپA‚¢‚´—vŒڈ‚ًگ®—‚µ‚½چغ‚ةƒcپ[ƒ‹‚جƒXƒyƒbƒN‚ئ‚ج•sگ®چ‡‚ً‹N‚±‚·‰آ”\گ«‚à‚ ‚éپB

پ@‚ـ‚½گ»•i‚ة‚و‚ء‚ؤ‚حپAk-“½–¼‰»ˆبٹO‚ج“½–¼‰»ژè–@‚ة‘خ‰‚µ‚ؤ‚¢‚ب‚¢‚à‚ج‚à‚ ‚邽‚كپA‚ا‚جگ»•i‚ھ‚ا‚ج‚و‚¤‚ب“½–¼‰»ژè–@‚ًƒTƒ|پ[ƒg‚µ‚ؤ‚¢‚é‚ج‚©پA‚ ‚ç‚©‚¶‚ك’²‚ׂ½ڈم‚إ‘I’è‚ة—ص‚ق‚ׂ«‚¾‚낤پB

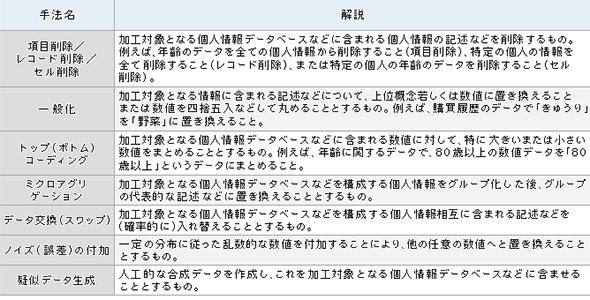

•\1 “½–¼‰ءچHڈî•ٌ‚جژè–@—لپ@ڈo“TپF‘چ–±ڈبپuŒآگlڈî•ٌ‚ج•غŒى‚ةٹض‚·‚é–@—¥‚ة‚آ‚¢‚ؤ‚جƒKƒCƒhƒ‰ƒCƒ“پi“½–¼‰ءچHڈî•ٌ•زپjپvپ¦“½–¼‰ءچHڈî•ٌ‚جچىگ¬‚ة“–‚½‚ء‚ؤ‚جˆê”ت“I‚ب‰ءچHژè–@‚ً—لژ¦‚µ‚½‚à‚ج‚إ‚ ‚èپA‚»‚ج‘¼‚جژè–@‚ً—p‚¢‚ؤ“Kگط‚ة‰ءچH‚·‚邱‚ئ‚ً–W‚°‚é‚à‚ج‚إ‚ح‚ب‚¢پB

k-“½–¼‰»‚إ‚àژc‘¶‚·‚éƒٹƒXƒN‚ً‚ا‚¤‘¨‚¦‚é‚©پH

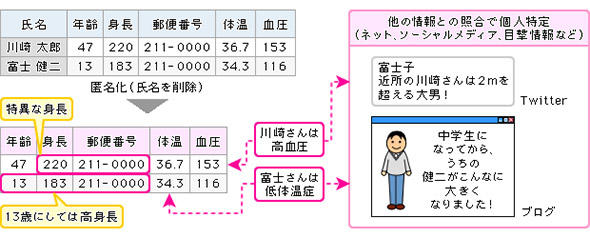

پ@k-“½–¼‰»‚ًژg‚¦‚خپA“ء’è‚جƒfپ[ƒ^‚ھ‚ا‚جŒآگl‚ة‘®‚·‚é‚à‚ج‚ب‚ج‚©پA“ء’肵‚ة‚‚‚إ‚«‚éپBˆê”ت“I‚ةk-“½–¼‰»‚ة‚و‚蓽–¼‰»‚³‚ꂽƒfپ[ƒ^‚حپA‚»‚±‚©‚炳‚©‚ج‚ع‚ء‚ؤŒآگl‚ً“ء’è‚إ‚«‚ب‚¢پu•s‰آ‹tگ«پv‚ج“ءگ«‚ًژ‚آ‚ئ‚³‚ê‚éپB‚µ‚©‚µ‹ك”N‚جŒ¤‹†‚إ‚حپAk-“½–¼‰»‚³‚ꂽƒfپ[ƒ^‚إ‚ ‚ء‚ؤ‚à“ء’è‚جڈًŒڈ‰»‚إ‚حŒآگl‚ج“ء’è‚ھ‰آ”\‚إ‚ ‚é‚ئ‚ج•ٌچگ‚à‚ ‚éپB

پ@“ء‚ةپA‚»‚جƒfپ[ƒ^‚ج“½–¼‰»‚إچs‚ء‚½‰ءچHڈˆ—‚ج“à—e‚ھکR‚ꂽڈêچ‡‚ة‚حپA‚³‚©‚ج‚ع‚ء‚ؤŒآگl‚ً“ء’肳‚ê‚éٹ댯گ«‚ھچ‚‚ـ‚é‚ئ‚³‚ê‚ؤ‚¢‚éپB‚»‚±‚إگ»•i‚ة‚و‚ء‚ؤ‚حپA‚½‚ئ‚¦‰ءچHڈˆ—‚جƒAƒ‹ƒSƒٹƒYƒ€‚ھکR‚ꂽ‚ئ‚µ‚ؤ‚àپA—eˆص‚ةŒآگl‚ً“ء’è‚إ‚«‚ب‚¢‚و‚¤“ئژ©‚جژd‘g‚ف‚ً”ُ‚¦‚½‚à‚ج‚à‚ ‚éپB

پ@‚ـ‚½پA‚½‚ئ‚¦‚»‚جƒfپ[ƒ^’P‘ج‚إ‚حŒآگl‚ً“ء’è‚إ‚«‚ب‚©‚ء‚½‚ئ‚µ‚ؤ‚àپAٹO•”‚جƒfپ[ƒ^‚ئڈئچ‡‚·‚é‚ئŒآگl“ء’è‚جƒٹƒXƒN‚ھچ‚‚ـ‚邱‚ئ‚à‚ ‚éپB‚»‚±‚إپA‚à‚µ“½–¼‰»‚µ‚½ƒfپ[ƒ^‚ًٹO•”‚ةڈo‚µ‚½ڈêچ‡‚ةپA‚ا‚ج’ِ“x‚جƒٹƒXƒN‚ھگ¶‚¶‚é‚©‚ً•]‰؟‚µ‚ؤ‚‚ê‚éƒcپ[ƒ‹‚ھ‚ ‚ê‚خ•ض—ک‚¾پB–{چeژ·•Mژ“_پi2018”N1Œژپj‚إ‚ح‚±‚¤‚µ‚½ƒcپ[ƒ‹‚ھگ»•i‰»‚³‚ê‚ؤ‚¢‚é—ل‚حڈ‚ب‚¢‚ھپAچ،Œمƒfپ[ƒ^“½–¼‰»ƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ھ•پ‹y‚·‚é‚ة‚آ‚êپAٹeƒxƒ“ƒ_پ[‚ئ‚à‚±‚¤‚µ‚½‹@”\‚ج’ٌ‹ں‚ة—ح‚ً“ü‚ê‚é‚à‚ج‚ئ—\‘z‚³‚ê‚éپB

•،گ”‚جƒfپ[ƒ^‚ًٹ|‚¯چ‡‚ي‚¹‚½‚ئ‚«‚ة“ء’肳‚ê‚éƒٹƒXƒN‚à•]‰؟‚µ‚ؤ‚¨‚•K—v‚ھ‚ ‚éپB

پi—لپj“½–¼‰»‚³‚ꂽڈî•ٌ‚إ‚ ‚ء‚ؤ‚àپA‘®گ«ڈî•ٌپi”N—îپAگg’·پj‚ئڈئچ‡‚·‚邱‚ئ‚إپAŒآگl‚ھ“ء’肳‚ê‚ؤ‚µ‚ـ‚¤پB

Copyright © ITmedia, Inc. All Rights Reserved.