標的型攻撃への対策状況(2019年)/後編

キーマンズネット会員を対象にアンケート調査を実施し、セキュリティ対策における社内体制や、導入しているセキュリティ製品など、企業の標的型攻撃への対策状況が明らかになった。

キーマンズネットは2019年10月2日〜25日にわたり「標的型攻撃の対策状況」に関する調査を実施した。全回答者数188人のうち情報システム部門が35.6%、製造・生産部門が18.6%、営業・販売・営業企画部門が9.5%、経営者・経営企画部門が6.9%などと続く内訳だった。

今回はセキュリティ対策における「社内体制」や「導入しているセキュリティ製品」「標的型攻撃対策をITツールの導入で行わない理由」など、企業を狙う標的型攻撃への対策状況を把握するための質問を展開。全体の67.6%がITツールを活用した標的型攻撃対策を実施済みであることなどが明らかになった。なお、グラフ内で使用している合計値と合計欄の値が丸め誤差により一致しない場合があるので、事前にご了承いただきたい。

セキュリティ専門部署の設置割合、規模が小さい企業ほど少ない

前編で、全体の約3割がセキュリティ被害を経験していることが明らかになったが、企業でのセキュリティ対策はどこまで進んでいるのだろうか。

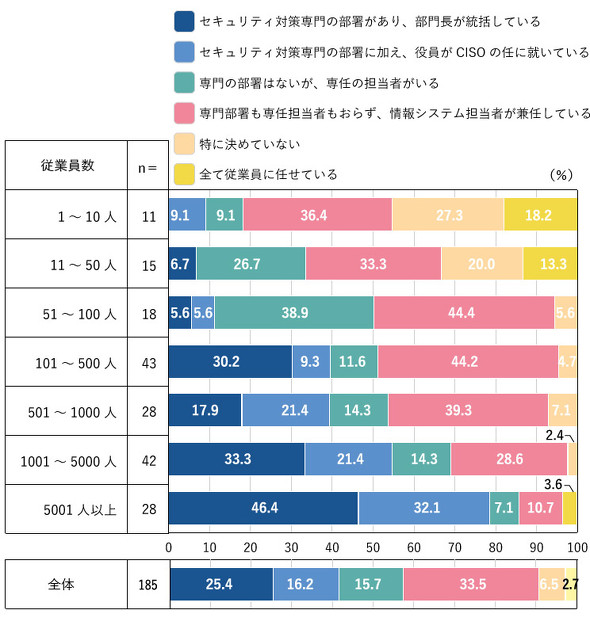

はじめに企業におけるセキュリティ対策の社内体制について調査したところ、「専門部署も専任担当者もおらず、情報システム担当者が兼任している」が33.5%と最も多く、続いて「セキュリティ対策専門の部署があり、部門長が統括している」(25.4%)、「セキュリティ対策専門の部署に加え、役員がCISOの任に就いている」(16.2%)、「専門の部署はないが、専任の担当者がいる」(15.7%)、「特に決めていない」(6.5%)、「全て従業員に任せている」(2.7%)と続く結果となった(図1)。

従業員規模別の結果では、セキュリティ対策の専門部署や専任担当者を配置している割合は1000人以上の大企業では7~8割を占めていたのに対し、100人以下の中小企業では2〜5割という結果となった。さらに、従業員規模が小さくなるにつれて「特に何も決めていない」「全て従業員に任せている」とした割合も高くなる傾向にあり、従業員規模の小さな企業群では比較的セキュリティ対策への取り組みが遅れている現状が見て取れた。

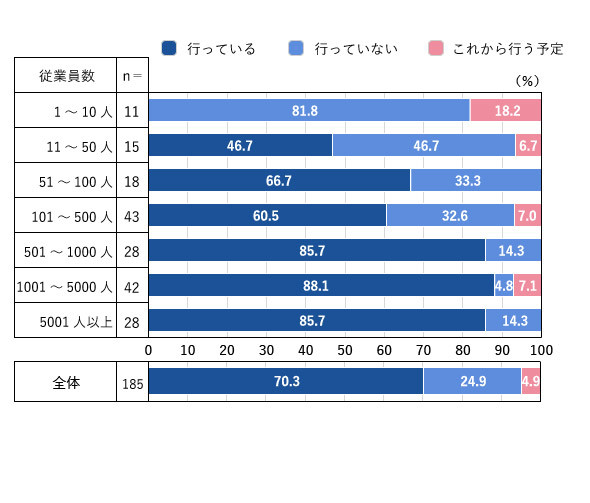

関連して従業員に対して標的型攻撃に対する注意喚起や対策方法のレクチャーなどを行っているか尋ねたところ、全体の70.3%が「行っている」と回答したものの従業員規模によって実施有無に開きがあった(図2)。この結果からも中小企業のセキュリティ対策が全体的に遅れていることが分かる。ちなみに、実施している企業の具体的な施策としては、「メールや掲示板などで周知」(72.3%)、「eラーニングを利用して周知」(60.6%)、「社内でのセミナー開催」(33.1%)、「社外の講習会やセミナーへの参加」(6.2%)という結果が得られた。

ITツールを活用した標的型攻撃対策をしている企業は何%?

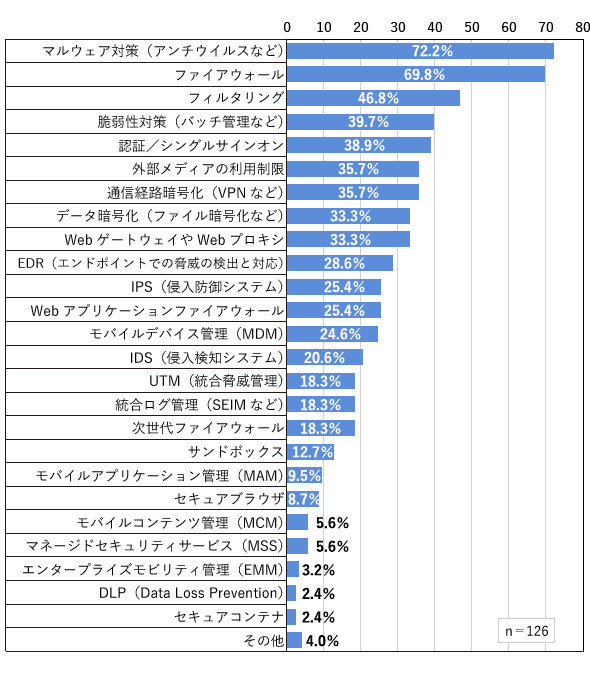

次に、標的型攻撃用のインフラ整備を行っているかどうかの状況を調査した。全体の67.6%がIT製品の導入によって対策を実施しており、6.5%が今後行う予定であることが分かった。具体的に導入しているセキュリティ製品については、「マルウェア対策(アンチウイルスなど)」(72.2%)、続いて「ファイアウォール」(69.8%)、「フィルタリング」(46.8%)、「脆弱性対策(バッチ管理など)」(39.7%)、「通信経路暗号化(VPNなど)」(35.7%)が上位に挙がった(図3)。

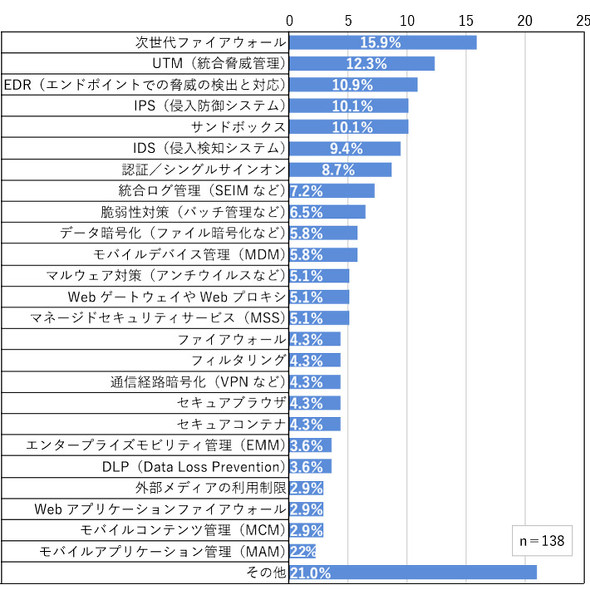

また今後導入を検討している製品については「次世代ファイアウォール」(15.9%)、「UTM(統合脅威管理)」(12.3%)、「EDR(エンドポイントでの脅威の検出と対応)」(10.9%)、「IPS(侵入防御システム)」10.1%、「サンドボックス」(10.1%)などが上位に挙がった。侵入後の脅威を検出し、対応を講じるためのEDRや、未知の攻撃に有効だといわれるサンドボックスが上位に挙がった背景として、日々高度化するマルウェアやランサムウェアに対して既存のセキュリティ対策では対処できなくなってきたという事情が伺える(図4)。

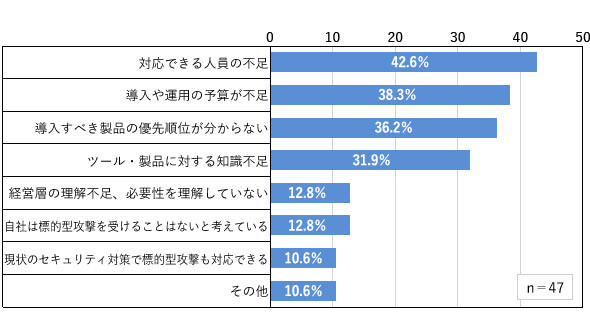

一方、全体の25.4%は「IT導入による標的型攻撃対策を行っていない」と回答した。その理由として「対応できる人員の不足」(42.6%)、「導入や運用の予算が不足」(38.3%)、「導入すべき製品の優先順位が分からない」(36.2%)が順に続く結果となった(図5)セキュリティ製品は企業に利益を生みだすものではないという特性から、中小企業を中心に予算の捻出に苦労するケースはよく聞かれる。さらに、専門知識を持った人材の不足によってセキュリティ製品の運用が難しく、別途外部サービスを利用するにしても費用が掛かるため、“八方ふさがり状態”で十分な対策ができていない企業も少なくないのかもしれない。

「自社が攻撃受けると思っていない」――企業の苦悩

最後に実施中のセキュリティ対策および標的型攻撃対策について、不安や不満に思う点などをフリーコメントで聞いた。セキュリティ製品を導入している企業からは「端末にインストールされているセキュリティ対策ソフトの負荷が大きい」や「Webフィルタリングをするもホワイトリスト申請が多くて対応が大変。禁止はできるが必ず例外対応が発生し対応に時間が掛かるのが問題」などセキュリティ対策と運用負荷のバランスについて課題に挙げるコメントが目立った。

社内の体制や意識に対する不安や不満も挙がった。例えば、「攻撃を受けたときの対応策が浸透していない」「実際に標的型メールを受信した場合の訓練が不足している」など、実際に標的型攻撃を受けたときに従業員がどう対応したら良いのか、具体的な行動を認知徹底できていないといった不安が挙がった。

さらに「経営者がリスクを認識していない。自社が標的型攻撃の対象になるとは考えていない」「さまざまな仕掛けで対策を講じているが役員レベルのセキュリティ認知、対応のスキルが低いので、標的型攻撃にやられてしまうのではと思っている」といった上層部の認識不足に対する不満の声も寄せられた。

セキュリティ対策の質は企業がリスク管理をどう捉えているかによって左右される。リスクを完全につぶすことは難しいが、企業規模や業種に関係なく標的型攻撃の対象になる企業が相当数存在している事実に目を向け、対岸の火事ではないことを認識した上で自社に合った効果的なセキュリティ対策を検討したい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

標的型攻撃への対策状況(2019年)/前編

標的型攻撃への対策状況(2019年)/前編

キーマンズネットの読者を対象に標的型攻撃の対策状況を聞いた。前編では企業におけるセキュリティ被害の経験の有無や、その具体的な内容を明らかにしている。 標的型攻撃への対策状況(2018年)/前編

標的型攻撃への対策状況(2018年)/前編

キーマンズネット会員197人を対象にアンケート調査を実施した。実際に標的型攻撃を受けた経験の有無や被害内容などに関する質問を展開した。 標的型攻撃への対策状況(2018年)/後編

標的型攻撃への対策状況(2018年)/後編

キーマンズネット会員197人を対象にアンケート調査を実施した。社内セキュリティ体制や導入するセキュリティ製品など企業の標的型攻撃への対策状況が明らかになった。