2ÉJåéä‘ÇÃÉVÉXÉeÉÄí‚é~ÇýÅcÅc2021îNÉTÉCÉoÅ[çUåÇÇÃéËå˚Ç∆ǪÇÃîÌäQèÛãµÇ™ñæÇÁÇ©Ç…

åxé@í°ÇÕÅA2021îNÇ…î≠ê∂ǵÇΩÉTÉCÉoÅ[ã∫à–èÓïÒÇë¨ïÒî≈Ç∆ǵǃî≠ï\ǵÅAçUåÇé“ÇÃéËå˚Ç‚îÌäQèÛãµÇ™ñæÇÁǩDžǻǡÇΩÅB

Å@ÉfÉWÉ^ÉãÉVÉtÉgÇ…î∫ǡǃÅAêVǵǢÉTÅ[ÉrÉXÇ‚ãZèpÇà´ópǵÇΩÉTÉCÉoÅ[çUåÇÇ™â°çsǵÅAǪÇÃéËå˚ÇÕçIñ≠âªÇÃàÍìrÇÇΩǫǡǃǢÇÈÅBÉâÉìÉTÉÄÉEÉFÉAÇ…ÇÊÇÈîÌäQÇÃíÜÇ…ÇÕÅAä¥êıǵÇΩÉVÉXÉeÉÄÇÃïúãåÇÐÇ≈Ç…2ÉJåéà»è„óvǵÇΩéñó·Ç‚ÅAîÌäQÇÃí≤ç∏Ç‚ïúãåÇ…Ç©Ç©Ç¡ÇΩãýäzÇéééZÇ∑ÇÈÇ∆5000ñúâ~à»è„ÇÃîÔópÇóvǵÇΩéñó·ÇýämîFÇ≥ÇÍÅAäÈã∆ÇÃïsà¿Ç™çÇÇÐǡǃǢÇÈÅB

Å@åxé@í°ÇÕ2022îN2åé10ì˙ÅA2021îNÇ…î≠ê∂ǵÇΩÉTÉCÉoÅ[ã∫à–èÓïÒÇë¨ïÒî≈Ç∆ǵǃî≠ï\ǵÇΩÅB2017Ç©ÇÁ2020îNÇÕîNä‘9000åèë‰Ç≈êÑà⁄ǵǃǢÇΩÉTÉCÉoÅ[î∆çþÇÃåèêîÇÕÅA2021îNÇ…âþãéç≈ëΩÇÃ1ñú2275åèÅiébíËílÅjÇ∆ǻǡÇΩÅBà»â∫Ç≈ÅAÉâÉìÉTÉÄÉEÉFÉAÇÇÕÇ∂ÇþÇ∆Ç∑ÇÈÉTÉCÉoÅ[çUåÇÇÃîÌäQèÛãµÇ‚ä¥êıåoòHÅAîÌäQãýäzǻǫÇñæÇÁÇ©Ç…Ç∑ÇÈÅB

ÉâÉìÉTÉÄÉEÉFÉAÇÃîÌäQèÛãµ

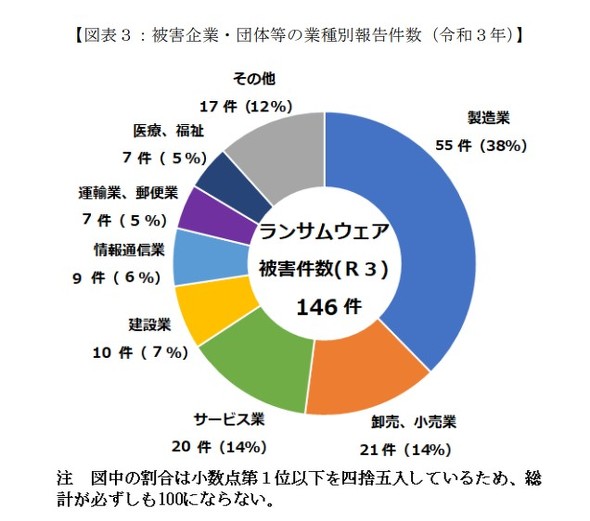

Å@2021îNÇ…åxé@í°Ç™ïÒçêÇéÛÇØÇΩçëìýÇÃÉâÉìÉTÉÄÉEÉFÉAÇ…ÇÊÇÈîÌäQåèêîÇÕ146åèÇæÇ¡ÇΩÅBîºä˙Ç≤Ç∆Ç…å©ÇÈÇ∆ÅA2020îNâ∫îºä˙ÇÕ21åèÅA2021îNè„îºä˙ÇÕ61åèÅAìØâ∫îºä˙ÇÕ85åèÇ∆ÅAîÌäQåèêîÇÕëùâ¡Çµë±ÇØǃǢÇÈÅB

Å@DZÇÃåãâ ÇäÈã∆ãKñÕï Ç…ÇðÇÈÇ∆ÅAëÂäÈã∆Ç™49åèÅi34ÅìÅjÅAíÜè¨äÈã∆Ç™79åèÅi54ÅìÅjÅAícëÃǻǫǙ18åèÅi12ÅìÅjÇ≈ÅAã∆éÌÇ‚äÈã∆ãKñÕÇñ‚ÇÌÇ∏îÌäQÇ™ägëÂǵǃǢÇÈÇ∆ï™Ç©ÇÈÅiê}1ÅjÅBçëìýÇÃà„ó√ã@ä÷Ç≈ÇÕÅAìdéqÉJÉãÉeÉVÉXÉeÉÄÇ™ÉâÉìÉTÉÄÉEÉFÉAÇ…ä¥êıǵÅAêVãKÇÃêfó√éÛïtÇ‚ã~ã}ä≥é“ÇÃéÛì¸ÇÍÇ™àÍéûí‚é~Ç∑ÇÈǻǫÅAésñØê∂äàÇ…ÇÐÇ≈èdëÂÇ»âeãøÇãyÇ⁄ǵÇΩÉPÅ[ÉXÇýÇÝÇ¡ÇΩÅB

Å@éËå˚ÇämîFÇ≈Ç´ÇΩ97åèÇÃÉâÉìÉTÉÄÉEÉFÉAîÌäQÇÃǧÇøÅAà√çÜâªÇµÇΩÉfÅ[É^ÇÃïúãåÇ∆à¯Ç´ä∑ǶDžãýëKÇóvãÅÇ∑ÇÈÇæÇØÇ≈Ç»Ç≠ÅAÅuëŒâøÇéxï•ÇÌÇ»ÇØÇÍÇŒìñäYÉfÅ[É^ÇåˆäJÇ∑ÇÈÅvÇ∆ǵǃí«â¡ÇÃãýëKÇóvãÅÇ∑ÇÈ2èdã∞äÖÇ™85ÅìÇêËÇþÇΩÅBãýëKÇóvãÅǵǃǴÇΩ45åèÇÃǧÇøÅAà√çÜéëéYÇóvãÅǵÇΩÇÃÇÕ91ÅìÅAïƒÉhÉãÇÕ9ÅìÇæÇ¡ÇΩÅB

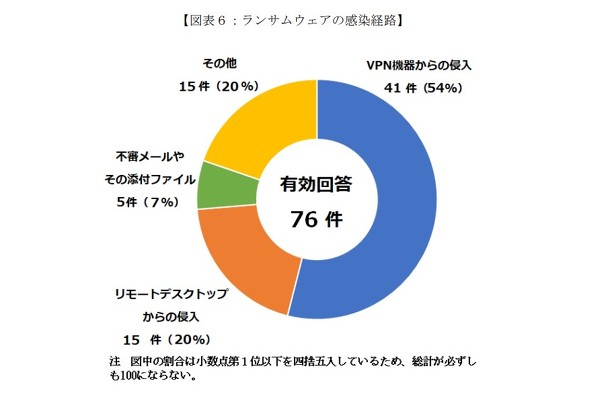

Å@åxé@í°Ç…ÇÊÇÈÇ∆ÅAÉâÉìÉTÉÄÉEÉFÉAîÌäQÇÃǧÇøÅAVPNÅiVirtual Private NetworkÅjã@äÌÇÃê∆é„ÅiÇ∫Ç¢Ç∂Ç·Ç≠Åjê´ÇìÀǢǃäÈã∆ìýïîÇÃÉlÉbÉgÉèÅ[ÉNÇ…êNì¸ÇµÅAÉâÉìÉTÉÄÉEÉFÉAÇ…ä¥êıÇ≥ÇπÇÈéËå˚Ç™54ÅìÇæÇ¡ÇΩÅBÉeÉåÉèÅ[ÉNä¬ã´ÇÃÉZÉLÉÖÉäÉeÉBëŒçÙÇ∆ǵǃì±ì¸Ç™êiÇÒÇ≈Ç¢ÇÈVPNã@äÌÇæÇ™ÅAÇ∫Ç¢é„ê´ÇÃï˙íuÇÕǩǶǡǃäÈã∆ìýïîÇÃÉlÉbÉgÉèÅ[ÉNÇäÎåØÇ…Ç≥ÇÁÇ∑DZÇ∆Ç…Ç»ÇÈÅBǪÇÃëºÅAÉäÉÇÅ[ÉgÉfÉXÉNÉgÉbÉvÇ©ÇÁÇÃêNì¸Ç™20ÅìÅAïsêRÉÅÅ[ÉãÇ‚ìYïtÉtÉ@ÉCÉãÇ©ÇÁÇÃêNì¸Ç™ÇVÅìÇæÇ¡ÇΩÅiê}2ÅjÅB

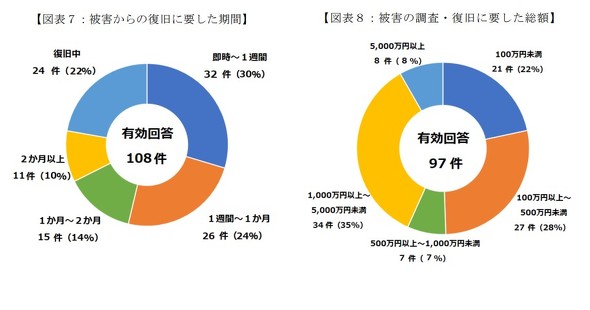

Å@ä¥êıǵÇΩÉVÉXÉeÉÄÇÃïúãåÇÐÇ≈Ç…óvǵÇΩä˙ä‘Ç…ä÷Ç∑ÇÈí≤ç∏Ç≈ÇÕÅAë¶éûÇ©ÇÁ1èTä‘Ç≈ïúãåǵÇΩÉPÅ[ÉXÇ™30ÅìÅA1èTä‘Ç©ÇÁ1ÉJåéÇ™24ÅìÅA1Å`2ÉJåéÇ™14ÅìÅA2ÉJåéà»è„Ç™10ÅìÅAïúãåíÜÇ™22ÅìÇæÇ¡ÇΩÅBîÌäQÇÃí≤ç∏Ç‚ïúãåÇ…Ç©Ç©Ç¡ÇΩãýäzÇéééZÇ∑ÇÈÇ∆5000ñúâ~à»è„ÇÃîÔópÇóvǵÇΩéñó·ÇýämîFÇ≥ÇÍǃǢÇÈÅiê}3ÅjÅB

ê}3Å@Åiç∂ê}ÅjîÌäQÇ©ÇÁÇÃïúãåÇ…óvǵÇΩä˙ä‘Å@ÅiâEê}ÅjîÌäQÇÃí≤ç∏ÅEïúãåÇ…óvǵÇΩëçäzÅièoìTÅFåxé@í°ÇÃåˆï\éëóøÅj

çëâ∆ëgêDÇ…ÇÊÇÈÉTÉCÉoÅ[çUåÇÇý

Å@àÍï˚ÅAèÓïÒÇ™êÞéÊÇ≥ÇÍÇΩéñåèÇÃǧÇøÅAçëâ∆ÇÃä÷ó^Ç™ñæÇÁǩDžǻǡÇΩéñó·Ç™ÇÝÇ¡ÇΩÅB2021îN4åéÇ…î≠ê∂ǵÇΩâFíàçqãÛå§ãÜäJî≠ã@ç\ÅiJAXAÅjǻǫÇ÷ÇÃÉTÉCÉoÅ[çUåÇÇÕÅAíÜçëêlñØâï˙åRëÊ61419ïîëýÇ™ä÷ó^ǵǃǢÇÈâ¬î\ê´Ç™çÇÇ¢ÅBìØîN12åéÇ…ÇÕÅAíÜçëêlñØâï˙åRä÷åWé“Ç∆évÇÌÇÍÇÈêlï®Ç©ÇÁÇÃéwé¶ÇéÛÇØǃÅAì˙ñ{êªñ@êlî≈ÉEÉCÉãÉXëŒçÙÉ\ÉtÉgÇÃîNä‘égópåÝÇïsê≥Ç…éÊìæǵÇÊǧÇ∆ǵÇΩé“Çì¡íËǵÇΩÅBDZÇÍÇ…ÇÊǡǃíÜçëêlñØâï˙åRÇ™ì˙ñ{Ç…ëŒÇµÇƒäeéÌèÓïÒÇé˚èWǵǃǢÇÈâ¬î\ê´Ç™çÇǢDZÇ∆Ç™îªñæǵÇΩÇ∆ǢǧÅB

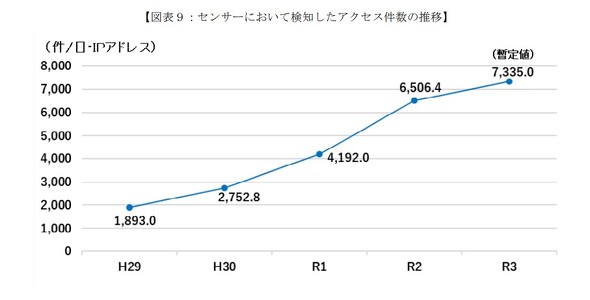

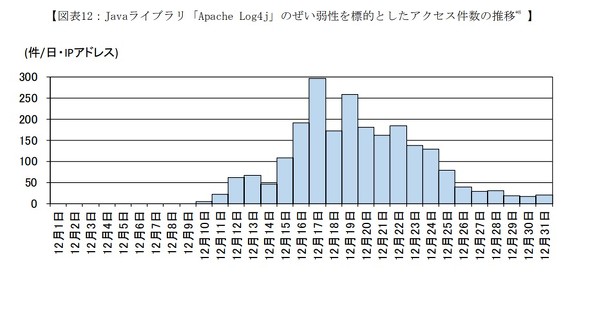

Å@åxé@í°Ç™çëìýÇ≈åüímǵÇΩÉTÉCÉoÅ[ãÛä‘Ç≈ÇÃíTçıçsà◊Ç∆ÇðÇÁÇÍÇÈÉAÉNÉZÉXÇÃåèêîÇýëùǶǃǢÇÈÅB2017îNÇ…ÇÕ1ǬÇÃIPÉAÉhÉåÉXìñÇΩÇË1ì˙1893åèÇæÇ¡ÇΩÇýÇÃÇ™ÅA2019îNÇÕ1ì˙4192åèÅA2020îNÇÕ1ì˙6506åèÇ≈ÅA2021îNÇÕ1ì˙7335åèÇ…ëùǶÇΩÅBǪÇÃëÂîºÇÕäCäOÇ©ÇÁÇÃÇýÇÃÇæÇ¡ÇΩÅBì¡Ç…2021îN12åéÇÕÅAÅuApache Log4jÅvÇÃê∆é„ê´Ç™åˆï\Ç≥ÇÍÇΩíºå„Ç©ÇÁÅAìØê∆é„ê´ÇïWìIÇ∆ǵÇΩÉAÉNÉZÉXÇ™ã}ëùǵÇΩÅB

Å@ÉCÉìÉ^Å[ÉlÉbÉgÉoÉìÉLÉìÉOÇ…ä÷Ç∑ÇÈïsê≥ëóãýÇ≈ÇÕÅAãýóZã@ä÷Ç‚ëÓîzã∆é“ÇëïÇ¡ÇΩSMSÅiShort Message ServiceÅjÇ‚ìdéqÉÅÅ[ÉãÇ…ÇÊǡǃÉtÉBÉbÉVÉìÉOÉTÉCÉgÇ…óUì±Ç∑ÇÈéËå˚Ç™ëÂîºÇêËÇþÇΩÅB

Copyright © ITmedia, Inc. All Rights Reserved.