サイバー犯罪者は企業の大小を問わず、さまざまな業界を狙っている。どの業界がランサムウェア攻撃の標的となりやすいのだろうか。攻撃を受けた企業はどのような対応を取っているのだろうか。

FBIの調査で何が分かったのか。

連邦捜査局(FBI)は年次インターネット犯罪報告書を2024年3月7日に発表し、ランサムウェア攻撃の現状を報告した。

FBIによれば「2023年にFBIに報告されたランサムウェア攻撃の約42%が、(電力やガス、鉄道、空港などの)重要インフラ業界の組織を標的にしていた」(注1)

2023年にFBIに報告された2825件のランサムウェア攻撃のうち、1193件が重要インフラを狙ったものだった。FBIに報告された重要インフラを狙ったランサムウェア攻撃の割合は、2022年時点は約36%で、2023年はその比率がさらに高まった(注2)。

2023年のランサムウェア攻撃による損失額は、2022年比で74%増加し、約6000万ドルに達した。ランサムウェア攻撃の総数も2022年から18%増加した。

ランサムウェア攻撃を受けると企業はなかなか復旧できない。その一例が医療情報技術企業Change Healthcareだ。サイバー攻撃グループAlphVが同社のITシステムに侵入してから3週間経過後も復旧できなかった(注3)。Change Healthcareのプラットフォームは、ヘルスケア部門全体で広く利用されているため、問題は大きい。

企業は攻撃を受けたことを隠そうとしているのか

攻撃が多発する一方で、ランサムウェア攻撃に見舞われた企業は、FBIへのインシデント報告は不十分だ。

FBIは、報告書の中で次のように記した。「2023年について言えば、企業のサイバー犯罪に対する対応はあまり良くない。最近、FBIがランサムウェアグループ『Hive』のインフラに潜入した際(注4)、Hiveの被害者のうち約20%しか法執行機関に報告していないことが分かった。被害者からの報告が増えなければ、FBIはサイバー攻撃者に対する洞察を得にくい」

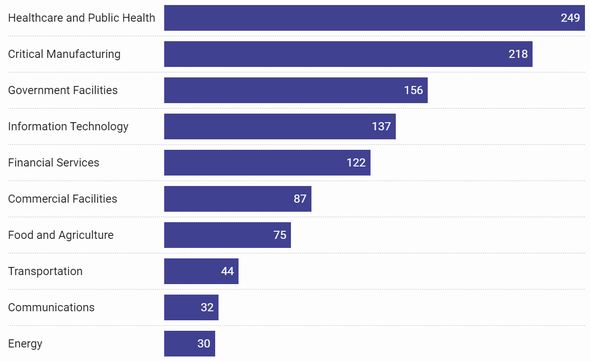

ヘルスケアや製造業など一部の重要インフラ業界は、ランサムウェアを利用するサイバー犯罪者に広く狙われている。だが、FBIによると、多くの業界が被害を受けた。報告書には「Internet Crime Complaint Centerの報告によると、16の重要インフラ業界のうち、2023年にランサムウェア攻撃を受けた被害が少なくとも1つあった業界は14に上る」という記載がある。

2023年のセクター別に見たランサムウェア攻撃件数 ヘルスケアと公衆衛生(249件)、重要製造業(218件)、政府施設(156件)が上位に並んだ。以下、IT、金融サービス、商業施設、食品と農業、運輸、通信、エネルギーと続いた

出典:Ransomware attacks are hitting critical infrastructure more often, FBI says(Cybersecurity Dive)

注1:Internet Crime Report(FBI)

注2:Ransomware hit critical infrastructure hard in 2022, FBI says(Cybersecurity Dive)

注3:AlphV’s hit on Change Healthcare strikes a sour note for defenders(Cybersecurity Dive)

注4:Hive takedown puts ‘small dent’ in ransomware problem(Cybersecurity Dive)

© Industry Dive. All rights reserved.

関連記事

もはや隠蔽は不可能に サイバー攻撃の「開示」について米国から始まる新しい波

もはや隠蔽は不可能に サイバー攻撃の「開示」について米国から始まる新しい波

米国証券取引所(SEC)はサイバー攻撃に遭った企業に対して、新しい報告義務を定めた。米国企業だけでなく、米国の証券市場で株式や債券を発行する日本企業にも適用される。 どこまで増える身代金 ランサムウェア攻撃は2023年にどう変わったのか

どこまで増える身代金 ランサムウェア攻撃は2023年にどう変わったのか

サイバー攻撃の中で最も被害額が大きいのはランサムウェア攻撃だ。2023年の攻撃は落ち着いたのだろうか、それとも拡大したのだろうか。 ランサムウェアの「巻き添え被害」が増加している業界とは?

ランサムウェアの「巻き添え被害」が増加している業界とは?

ランサムウェア攻撃の猛威はとどまることを知らない。時に本来の攻撃対象ではないにもかかわらず、攻撃の余波を受けてしまうことがある。