AI時代にサイバーセキュリティはどう変わるか どの企業でも必要な対策のポイントとは

AIを悪用した脅威やランサムウェアなど、サイバー攻撃の在り方が変化している。イー・ガーディアングループの徳丸氏はサイバー攻撃の脅威について述べ、AI時代に取るべき対処や企業が対策を施すべきポイントを解説した。

中高生が生成AIを悪用して楽天モバイルのシステムに不正アクセスした例や、日本を代表する飲料・食品メーカーであるアサヒグループホールディングスがランサムウェア攻撃を受けた例などサイバー攻撃が活発化していることは明らかだ。

サイバー攻撃が特定の業界や大企業だけを狙ったものでなくなっている以上、業種や規模によらずサイバーセキュリティの強化は重要だ。しかし、生成AIやランサムウェアなど、サイバー攻撃において悪用される手段が多様化する中で、どのような対策を展開すべきか悩むセキュリティ担当者も多いだろう。

本稿では、イー・ガーディアングループの徳丸浩氏(CISO 兼 EGセキュアソリューションズ取締役CTO)による講演を基に、サイバー攻撃の最新の状況を紹介しつつ、企業が対策を施すべきポイントを解説する。

本稿はアイティメディア主催のオンラインイベント「変わる情シス」における、徳丸氏の講演「AI時代だからこそ 中小企業の諦めないセキュリティ対策」の内容を基に構成した。

生成AIによるサイバー攻撃とランサムウェア被害の急速な拡大

セキュリティ強化の基本的な考え方を知る上で、昨今のサイバー攻撃の状況を把握することは重要だ。ここではサイバー攻撃における生成AIおよびランサムウェアの悪用について確認していこう。

生成のAI発展によるサイバー攻撃への影響

生成AIの急速な発展はセキュリティ分野における期待と心配の両方につながっている。セキュリティ強化に寄与する可能性がある反面、悪用により従来よりも容易に攻撃ができるようになっている。

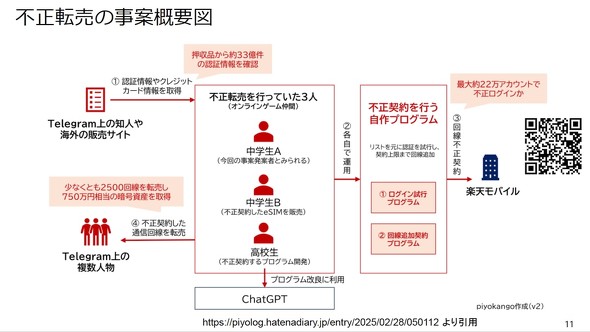

実際に、14歳から16歳の中高生3人が生成AIを悪用したプログラムを用いて楽天モバイルのシステムに不正アクセスし、他人のアカウントでeSIM回線を少なくとも105件不正契約して転売し、逮捕されるという事件が起きた。

犯行では、「ChatGPT」を活用して改良したプログラムにより約33億件のIDとパスワードが使用され、約22万件の不正ログインが実行されている。

他にも著名人の写真を使用したフェイク動画を生成し、投資詐欺へと誘導する手口も増加している。合成音声を使ったものだが、最低限のクオリティーが担保されており、広告にだまされてしまう人が出ている。

徳丸氏は「楽天モバイルへの不正アクセスの場合、開発スキルの低い若者がサイバー攻撃において大きな成果を挙げた点が特徴だ。しかし、攻撃の原理自体は真新しいものではなかった。生成AIは攻撃のスピードアップに活用されるが、基礎的な対策の重要性は変わらない」と述べる。

ランサムウェア被害の急速な拡大

生成AIのみならず、ランサムウェアも猛威を振るっている。記憶に新しいところでは、アサヒグループホールディングスがランサムウェアを活用したサイバー攻撃を受け、受注および出荷業務の全面停止を余儀なくされた。同グループの業績悪化という被害のみならず、代替品の注文が殺到して同業他社にも混乱が発生したという大規模な事例だ。

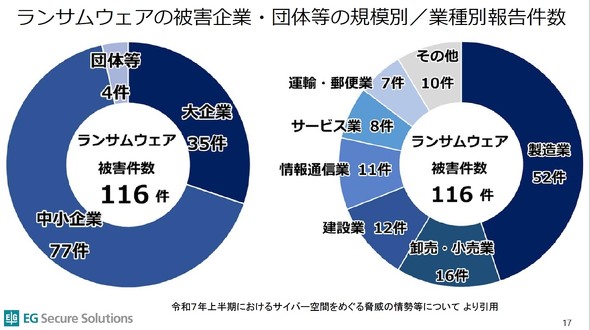

「警察庁の発表によると、2022年以降、ランサムウェア被害は上期と下期にそれぞれ100件以上発生している。狙われる企業の規模や業種を確認すると、一定の偏りこそあるが、さまざまな企業が狙われていることが分かる」と徳丸氏は語る。

アサヒグループホールディングスのような大企業が攻撃された事例は目立つが、実態として中小企業もランサムウェアの被害を受けている。

ランサムウェアの感染経路の割合は「VPN機器」が最も高く、「リモートデスクトップ」が次ぐ。2025年1月にランサムウェア攻撃を受けたサンリオエンターテインメントのリリースには「侵入はリモートアクセス機器経由だった」旨が示されている。

徳丸氏はランサムウェアの感染経路について、「VPNの脆弱(ぜいじゃく)性が狙われて企業システムに侵入される。その後、企業内で使われているリモートデスクトップサーバへ侵入され、「Active Directory」のドメインコントローラーなどへと感染が広がっていく。このような感染の広がりは、パスワードなどの脆弱性の悪用が一因だ」と説明する。

これらのことから、インターネットの入口における防御の強化がランサムウェア対策として有効だと分かるだろう。

サイバーセキュリティ強化で重要な2つの対処方法

サイバーセキュリティにおいては、アタックサーフェス(攻撃の侵入口)とラテラルムーブメント(攻撃の横展開)への対処が重要だ。それぞれ具体的な対策を見てみよう。

アタックサーフェスを作らない対策としては、VPNやリモートデスクトップにおける脆弱性対処やパスワード管理が重要だ。また、電子メールに添付されたファイルをむやみに開かないという従業員教育も進めなければならない。不正ログインやフィッシングに対処するためには、ランダムかつ15文字以上のパスワードを使いまわしせずに用いつつ、ファイルサーバへのパスワードの保存を避けるなどの運用が求められる。

ラテラルムーブメントを防ぐ対策としては、端末やサーバの脆弱性管理やウイルス対策ソフト(EPP:エンドポイント保護プラットフォーム)によるマルウェアの検知、ログ監視とログ監査、VLANなどによるネットワーク分離が効果的だ。

さらに攻撃を受けた後の回復策(レジリエンス)にも気を配る必要がある。重要な設備を多重化し、安全性の高いバックアップを作成した上で、日頃から回復訓練を実施しておこう。

サイバー攻撃対策をもう一歩進めるには

基本的な対策を施した後は、発展的な対策を想定しながらさらなるセキュリティ強化を目指していく。

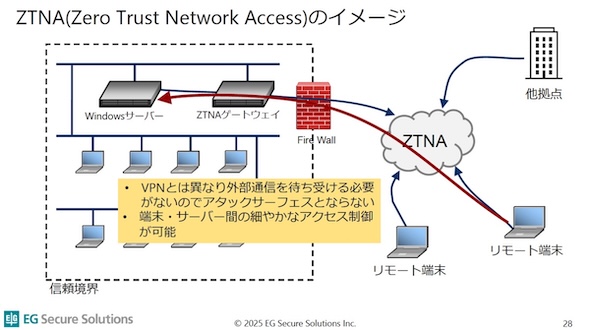

アタックサーフェスを作らない発展的な対策としては、リモート端末や他拠点からの接続をクラウドに集約し、クラウドと本社環境の境界にファイアウォールを設置するZTNA(Zero Trust Network Access)という方法がある。

また、電子メールの添付ファイルを誤って開いてしまった後の不審な動作を検知し対処するEDR(Endpoint Detection and Response)の導入がある。攻撃者から添付され送られてきた「Microsoft Word」ファイルをクリックしてコンテンツの有効化をしてしまった場合であっても、Wordのマクロから、コマンドプロンプトやPowerShellを起動していくいずれかのプロセスでEDRが不審な動作を検知し、C&Cサーバというマルウェアの本体が置かれたサーバへの接続を阻止してくれる。

さらに、クラウド経由でIDやパスワードを管理できるIDaaS、企業が利用するクラウドサービスのセキュリティを一括で管理するCASB(Cloud Access Security Broker)を活用するという選択肢もある。

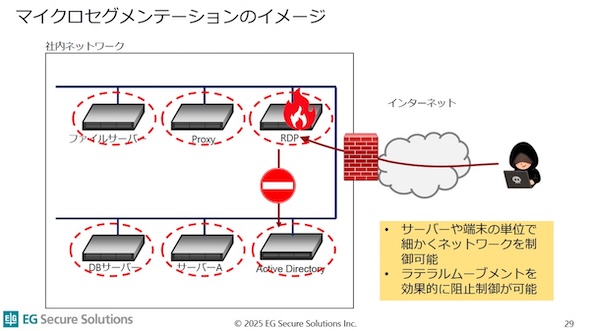

ラテラルムーブメントに対処するのであれば、資産管理やSBOM(ソフトウェア部品表)などを活用した脆弱性管理を用いて端末やサーバを管理したり、EDRを用いてマルウェアを検知し対処したりする対策がある。攻撃挙動を監視するためのセキュリティ監視やSIEM(Security Information and Event Management)、企業ネットワークを分離するためのマイクロセグメンテーションの導入も効果的だ。

マイクロセグメンテーションではネットワークをサーバや端末の単位で細かくセグメント分けし、一つの環境が侵入を受けても横展開できないようにすることができる。

攻撃を受けた後の回復策であれば、「ランサムウェアに対応した高機能なバックアップ機器の導入や、回復しやすい企業システムの構築という選択肢がある」(徳丸氏)

企業システム強靭化のために

徳丸氏は講演の最後に、名古屋港のランサムウェア被害を例として挙げて、復旧が早かった要因を説明した。同攻撃により物理サーバ基盤と全仮想サーバそれぞれのデータが暗号化されたが、攻撃発生からわずか3日での復旧を実現している。

徳丸氏によると、早期復旧の背景には次の5つの要因があったという。

- バックアップが無事だったこと

- システム化以前のマニュアル作業経験者がいたこと

- 迅速な意思決定と関係者(各港湾事業者)の結束があったこと

- 攻撃を受けたのは名古屋港統一ターミナルシステム(NUTS)のサーバ単独(ベンダーのデータセンター内の専用区画)であり、資産(システム構成やネットワーク構成)の把握が可能で、封じ込めができたこと

- 保守ベンダーとの良好な関係が存在したこと

「名古屋港協会は原因究明よりもシステム復旧を最優先し、それまでの間はバックアップデータと手作業で業務に対応した」と徳丸氏は述べる。

アサヒグループホールディングスも攻撃を受けたときに、手作業で事業を継続した。ネット注文をFAXに切り替え、紙ベースのやりとりや「Microsoft Excel」を用いた管理を実施した。また、物流の対象を人気商品のみに絞り、リードタイムを通常の中1日から中5日に延長した。このようなアナログ対応により、売上高減少の影響を10%程度に抑えた。

徳丸氏は「あなたの企業は手作業で業務に対応できるだろうか」と問いかける。手作業による事業再開が難しいのであれば、システムの縮退運用を含めてシステム早期復旧のための現実的な計画が必要になる。

サイバー攻撃に備えるためには、レジリエンス計画の策定が重要だ。レジリエンスとは「強靭(きょうじん)性」を指す。計画の中でバックアップを取る際は、「バックアップを3つ作成」「2つの異なるメディアで」「1つは別の場所に」という3-2-1ルールを意識しよう。

企業の業種や規模を問わず、サイバー攻撃による重大な被害が発生しており、AIによる脅威はあるが、攻撃の本質が変化しているわけではない。サイバーセキュリティの基本は、脆弱性対応と認証強化だ。

徳丸氏は「サイバーセキュリティを経営課題と捉え、どのような企業であってもアタックサーフェス対策とラテラルムーブメント対策を実施し、レジリエンス計画を策定してほしい」と述べて、講演を結んだ。

Copyright © ITmedia, Inc. All Rights Reserved.