ランサム対策で見落としがちな「もう一つの脆弱性」 被害を抑えるための注目点とは

昨今、サイバーセキュリティ分野において、技術的対策が著しい進展を遂げている。一方で、多くの組織において十分に対処されておらず、見落とされがちな脆弱性がある。本稿では、サイバーセキュリティにおける深刻な事態を回避するための具体的な方法を解説する。

「サイバーセキュリティにおいて、技術的脆弱(ぜいじゃく)性への対策と同様に重要であるにもかかわらず、多くの組織でおろそかになっているのが人的脆弱性への対策だ」と述べるのは、GMOあおぞらネット銀行の金子邦彦氏(執行役員兼テクノロジー&プロセシンググループ長)だ。

本稿では、同氏による講演を基に、サイバーセキュリティにおける人的脆弱性対策について解説する。

本稿はアイティメディア主催のオンラインイベント「ITmedia Security Week」における、金子氏の講演「備えあっても憂いあり!ランサムウェア攻撃の迷宮で最悪を避ける力を養うためのアイテムとは」の内容を基に構成した。

「ばらまき」から「狙い撃ち」へ。長期潜伏にシフトする最新の脅威

攻撃の進化に対応するためにはスピード感が欠かせず、同時に限られたリソースの中でリスクに応じた優先順位付けが求められる。また、サイバー攻撃は事業停止や経営への影響を伴う可能性があることから、経営層が当事者として関与し、組織全体で対策を進める重要性を金子氏は示した。

続いて金子氏は、ランサムウェア攻撃の現状を概説した上で、被害を最小限に抑えるために企業が取るべき対応策について解説した。

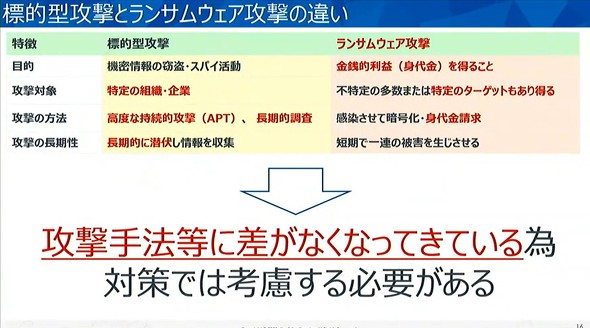

最近では、サプライチェーン経由の攻撃や、データを暗号化せずに漏えいを予告する手法も増えている。金子氏は「近年では、標的型攻撃とランサムウェア攻撃の境界が曖昧(あいまい)になっている。かつては標的型攻撃が長期にわたって潜伏しつつ実行され、ランサムウェア攻撃は無差別に仕掛けられるものだったが、現在のランサムウェアは、特定の組織を狙い、事前に情報収集をした上で攻撃を仕掛ける」と述べる。

ランサムウェア攻撃への備え

ランサムウェア攻撃は技術的脆弱性を悪用するイメージがあるが、人的脆弱性を悪用した攻撃も多い。代表的な手口が、対象組織の従業員にフィッシングメールを開かせてマルウェアに感染させる手口だ。

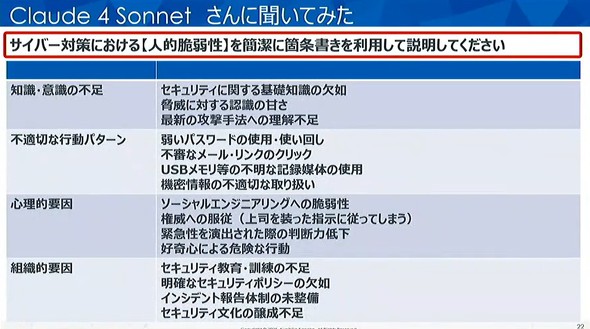

つまり、ランサムウェア攻撃に対処するためには、人的脆弱性対策が不可欠だ。金子氏は人的脆弱性として「知識・意識の不足」「不適切な行動パターン」「心理的要因」「組織的要因」の4つを挙げた。

「技術的脆弱性対策にリソースをかけている組織は多いが、人的脆弱性対策がおろそかになっているケースも見受けられる。技術的な対策が進んできているからこそ、人的対策こそが現在のサイバー攻撃に対処する要だ」(金子氏)

「形式的な訓練」では無理、現場の行動を習慣化する実践的アプローチ

金子氏は「これらは私の造語だが」と断った上で、人的脆弱性を次の2つに分類した。

- 従業員的脆弱性

- 経営的脆弱性

それぞれの特徴と対策を確認していこう。

従業員的脆弱性

従業員的脆弱性とは、従業員の行動によって生じる脆弱性だ。セキュリティに関する基礎知識や脅威に対する認識が不足している中で、強度の弱いパスワードの使い回しや、不審な電子メールのリンクをクリックすること、USBメモリなどの記録媒体を不適切に利用してしまうことや、機密情報を適切に扱えていない場合などが例として挙げられる。

例えば、上司からの指示だからと疑わずに行動したり、急いでいる状況だと思い込んで判断を誤ったり、好奇心でクリックしてしまうといった心理を利用されるケースもある。

金子氏は「人的脆弱性をゼロにすることはできない。しかし、サイバーセキュリティ教育や従業員向けのメール対応訓練を『染み付くまで』繰り返し実施することでリスクを低下させられる。ただし、形式的に行うだけでは効果は得られない。従業員の習慣になるまで徹底して繰り返すべきだ」と述べる。

サイバー対応教育は単なる情報セキュリティ教育だけでなく、従業員個人が対応すべきサイバーセキュリティ対策を取り入れた、実践的なものが望ましい。フィッシングメールの見分け方や危険なURLの判別の仕方、添付ファイルの確認方法、URLをクリックしたときの対応方法など、実践的な内容を取り入れていこう。

金子氏は「危険な電子メールを発見した際に、迅速に報告して情報を横展開することも重要だ」と強調する。

経営的脆弱性

経営的脆弱性とは、経営的判断や経営層に起因する脆弱性だ。具体的には、セキュリティ教育や訓練の不足、明確なセキュリティポリシーの欠如、インシデント報告体制の未整備、セキュリティ文化の醸成不足などが挙げられる。

金子氏は「経営層が標的になっている事実に気付いていない場合もある。電子メール訓練を実施したときに、引っ掛かりやすいのは経営層だ。攻撃者は、経営層が常に忙しいという状況を理解して攻撃を仕掛けてくる」と警告する。

経営的脆弱性に対処するためには、サイバー攻撃による被害を正しく理解することが重要だ。「うちは大丈夫だろう」「まさか自社が」といった油断は、セキュリティ上の最大の弱点といえる。どのような組織や個人もサイバー攻撃の対象になり得るという認識を持ち、常にリスクを意識した行動をとらなければならない。

また、1つの対策だけでサイバー攻撃を防ぐことは困難だ。ファイアウォールや侵入検知システム、エンドポイントセキュリティ、アクセス制御などの複数の対策を組み合わせ、1つの防御が突破されても被害を最小限に抑える環境を構築しよう。

さらに、インシデントが発生した場合の迅速な対応と復旧体制の準備も重要だ。特に、この領域は経営層の積極的な関与が必要になる。

「サイバーセキュリティ体制を構築するためには、人・モノ・金の継続的な投入が不可欠だ。『サイバーセキュリティは終わりのない戦い』という意識を持たなければならない。これを全社で実現するためには、サイバー対策への取締役会と経営陣の強いリーダーシップが必要だ」(金子氏)

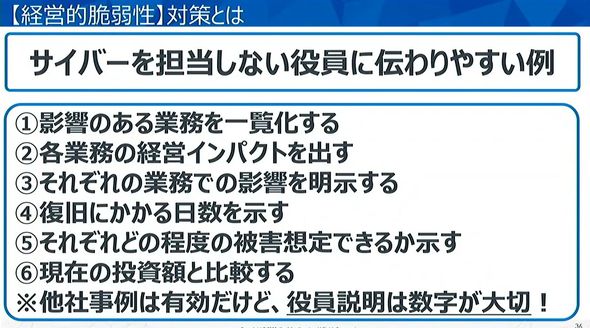

金子氏は、サイバー領域を担当していない役員に正しく情報を伝えるためのポイントとして次の6つを挙げた。

経営層と話すときは、影響を数字で示そう。業務停止日数やそれに伴う損失額を具体的に伝えると理解されやすい。

ランサムウェア攻撃のさらなる対策

金子氏は講演の最後に、一企業の範囲を越えたサイバーセキュリティ対策に触れた。前述の通り、ランサムウェア攻撃には、対象組織を直接狙うのではなく、委託先を経由して侵入するものもある。いわゆるサプライチェーン攻撃だ。

サイバーセキュリティにおけるサードパーティーとは、組織外部の関係企業および団体であり、システムやサービスを提供する事業者を指す。主な例には、クラウドサービス事業者やシステム開発・保守業者、データ処理委託先、ソフトウェアベンダー、外部コンサルタントなどがある。

サードパーティーを狙った攻撃により、取引先などを経由して情報漏えいが起こる場合がある。自社とサードパーティーのセキュリティレベルに格差が存在したり、インシデント発生時の責任範囲が不明確になったりする点に注意が必要だ。

サードパーティーリスクに対処するためには、はじめにデューデリジェンス(事前調査)を実施してセキュリティの実態を把握するとよい。その上で、セキュリティ要件を契約書に明記し、定期的なセキュリティ監査を実施する。インシデント対応手順をサードパーティに共有し、SLA(サービス品質保証)を設定しよう。

ランサムウェア攻撃で最悪を避ける力を養うために

本稿では、ランサムウェア攻撃の現状について説明した上で、人的脆弱性に焦点を当てて対策を紹介した。

金子氏は「さまざまな企業と対話すると、人的脆弱性への対策が難しいという声を聞く。これは人によって考え方や知識の度合いが異なり、具体的な行動が異なるためだろう。それぞれの弱点を意識した対策が必要だ」と強調する。

サイバーセキュリティ対策は一度の実施で効果を発揮するものではない。経営層のコミットメントを得た上で、対策が従業員の習慣になるまで教育や訓練を繰り返すことが重要だ。その先にこそ真に安全な経営環境があるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.