「100%安全なセキュリティ対策は無理」Boxが提案する、業務を止めない保護の有効策

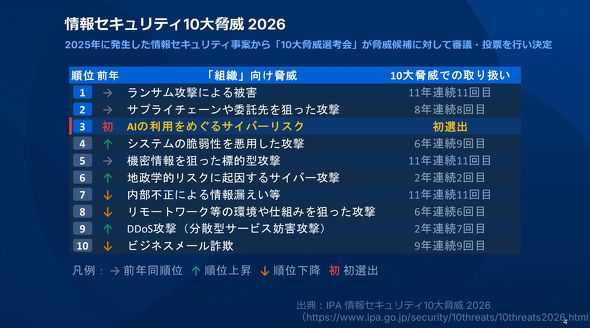

Box JapanはIPAの「情報セキュリティ10大脅威 2026」を基に、近年特に注目すべきサイバー攻撃を解説した。

Box Japanは、「『情報セキュリティ10大脅威 2026』の解説と実践的対策」をテーマに、最新のセキュリティ事情や企業が取るべき対策を解説した。同社の結城亮史氏(ソリューションエンジニアリング本部パートナーソリューションエンジニア)の解説を基に、ランサムウェア攻撃やサプライチェーンを狙った攻撃に関する情報を整理する。

本稿はBox Japan主催のセミナー「AI時代のコンテンツセキュリティに関するメディアセミナー」を基に、編集部が再構成した。

「100%安全な対策は無理」EDRさえ突破される時代の新たな対策

まず、結城氏はIPA(情報処理推進機構)が発表した「情報セキュリティ10大脅威 2026」を振り返った。1位は「ランサム攻撃による被害」で、ランキングでの扱いは11年連続となる。順位自体は脅威の直接的な度合いを示すものではないが、ここまで継続して上位にあることは、ランサム攻撃への関心が依然として高いことを示している。

同氏は、「2025年、アサヒグループホールディングスやアスクルといった企業も被害を受けました。いずれも高度なセキュリティ対策を講じていたはずですが、それでも攻撃を突破されてしまう。こうした事実が、ランサム攻撃への対策の難しさを如実に示しています」と指摘する。

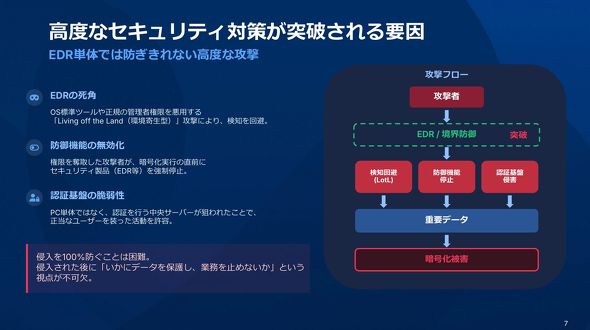

結城氏は、EDR(Endpoint Detection and Response)は現在、必須のセキュリティ対策となっているものの、完璧ではないと言う。防御機能の無効化や認証基盤の脆弱(ぜいじゃく)性を突かれるなど、EDRでは検知できない高度な攻撃も存在する。そのため、100%安全な対策は不可能であることを前提に、侵入が発生した場合でもデータを保護し、業務を止めない視点が重要だとコメントする。

続いて結城氏は、「BOX」サービスにおけるランサムウェア攻撃への対策を紹介した。

「攻撃されるのはオンプレミスのシステムが中心になっている。オンプレミスに悪意のあるプログラムが進入した場合、マルウェアは『Windows』など主要な環境で動作するよう設計されており、その環境でプログラムが実行されることで、管理ファイルが暗号化されてしまう」(結城氏)

オンプレミスのファイルサーバは、多くの場合ネットワークドライブとしてマウントして利用される。そのためマルウェアがアクセスしやすく、ファイルが暗号化されるリスクが高く、被害を受けやすい。

一方BoxのようなクラウドシステムはWebブラウザを介してファイルにアクセスするため、オンプレミスと異なり直接アクセスするわけではなく、あくまでブラウザ経由でユーザーがURLを使ってアクセスするため、マルウェアが飛び越えてくるのは難しいという。

結城氏は、「Boxに悪意のあるプログラムがおかれた場合も、ユーザーのOSと同じシステムで動いていないため、実行できない。また、Boxに挙げられたファイルは暗号化されプログラムを実行できない形で管理されるため、その点でも攻撃が難しい」と述べた。

また、Boxにおいては「Shield Pro」という、ランサムウェアアクティビティー検出の仕組みも追加されている。ファイルが何かしらの方法で変更や削除された際に検知し、不審な動きをしているユーザーのセッションを切断する機能だ。ファイルを復元するコンテンツリカバリーとの連携も可能なため、仮に暗号化されてしまっても簡単に復元できるという。

サプライチェーン攻撃はランキング2位、経済産業省の評価制度も開始

10大脅威の2位である「サプライチェーンや委託先を狙った攻撃」は、8年連続で取り上げられ、今回で8回目となる。VPN機器の脆弱性などを悪用してセキュリティレベルの低い組織に侵入し、業務上のつながりがある別の組織に侵入する。業務委託先や子会社を踏み台にして侵入するケースが目立つ。

経済産業省では2026年度中に、「サプライチェーン強化に向けたセキュリティ対策評価制度」の運用開始を予定している。

評価制度の背景には、サプライチェーンの弱点を利用した攻撃の急増がある。発注企業では、取引先のセキュリティ対策が不透明なことによる二次被害の懸念や審査負荷の増大する。受注企業では、セキュリティ基準のチェックシートを異なるフォーマットの受注企業ごとに対応しなければならない。これらの状況を踏まえ、政府が標準的な制度の整備を試みたことが、制度制定の背景だ。

セキュリティレベルは3段階だ。全サプライチェーンが対象となる星3「Basic」(最低限の対策)、重要情報の委託先が対象の星4「Standard」(包括的対策)、さらに高度なセキュリティレベルが求められる星5「High」(ベストプラクティスに基づく対策)に分かれる。

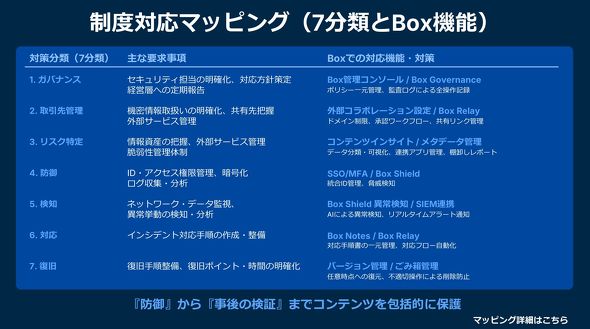

Boxにおけるサプライチェーン強化対策は、「アクセス制御」「暗号化」「監査ログ」「脅威検知」「コラボレーション管理」「デバイス管理」があり、結城氏は、Boxの活用により、評価制度への対応に貢献できるのではないかと述べた。

Copyright © ITmedia, Inc. All Rights Reserved.