「LockBit」再浮上 少数精鋭のランサム集団が暴れる2026年、初期侵入の遮断が急務か

Check Point Software Technologiesは、ランサムウェア被害が依然として高水準で推移し、QilinやThe Gentlemenといった主要グループへの集中が進んでいると公表した。AIの活用により侵入から攻撃の実行までが短期化している他、米国への被害集中も確認された。

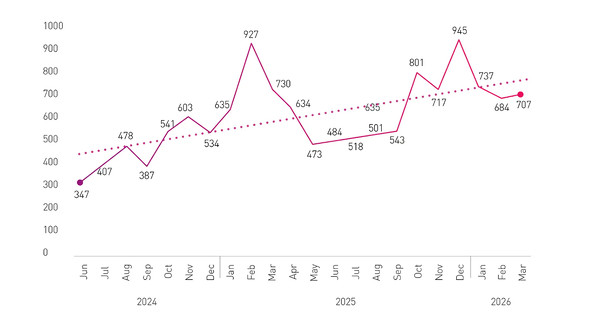

Check Point Software Technologiesは、2026年第1四半期のランサムウェア動向に関する調査結果を公表した。調査を担ったのは同社の脅威インテリジェンス部門のCheck Point Research(CPR)で、攻撃件数は依然として過去最高水準付近にあり、被害は常態化していると分析している。

少数精鋭の攻撃者が暴れる今、初期侵入の遮断こそが急務

2026年第1四半期にデータ漏えいサイトへ掲載された被害組織数は2122件に上り、四半期としては過去2番目の規模となった。ランサムウェア被害は一過性の現象ではなく、継続的な脅威として定着している状況が見える。

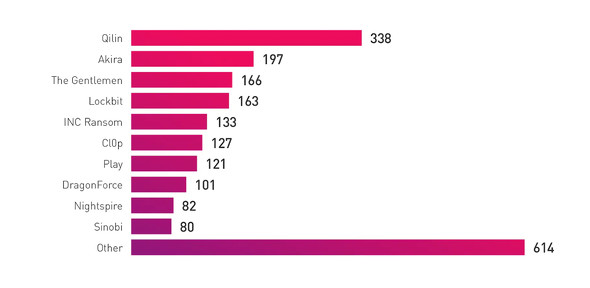

攻撃構造にも変化が見られる。2025年には多数の小規模グループへ分散する傾向があったが、2026年はQilin、The Gentlemen、LockBitなど限られた有力グループに活動が集中した。上位10グループで全体被害の71%を占めており、少数勢力による大規模攻撃が主流になりつつある。

中でもQilinは3四半期連続で最多の活動量を記録し、338件の被害に関与した。また、新興グループのThe Gentlemenは2025年第4四半期の40件から166件へと急増し、増加率は315%に達した。短期間で大規模攻撃を展開できる新興勢力の存在が顕著だ。

CPRはこうした背景として、事前侵入経路の確保やダークWeb市場で流通する認証情報の悪用を挙げている。さらに、摘発を受けたグループでも残存メンバーが別名称で再結成しやすい構造が、攻撃の継続性を支えていると指摘した。

また、過去の摘発で活動低下が報じられていたLockBitも再び台頭し、163件の被害に関与したとされる。法執行機関による対策があっても、組織が完全に解体されない限り再浮上が起こり得る。

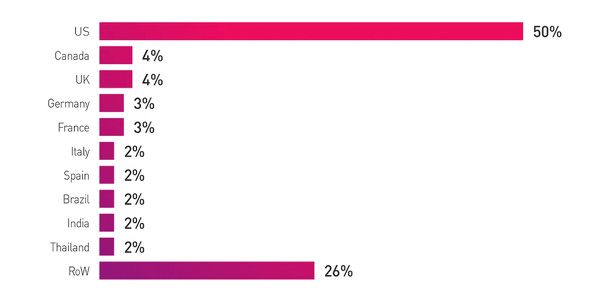

地域別では米国が依然として最大の標的で、全被害の49.6%を占めた。企業数やIT基盤の規模の大きさが主な要因とみられる。一方で、タイなど新たな地域も上位に浮上し、分布の変化も確認されている。

標的選定の傾向としては、「狙う価値」よりも「侵入の容易さ」が重視されている。公開VPNや脆弱(ぜいじゃく)なシステムや既に侵入済みのアクセス経路などが悪用され、従来は高リスクと見なされていなかった業種にも被害が拡大している。

産業別では製造や医療、ビジネスサービス、産業関連分野が主な標的となった。これらの分野は資金規模の大きさよりも、停止時の社会的影響や運用の複雑さから、攻撃による混乱が拡大しやすい点が狙われている。

CPRは、現在のランサムウェア攻撃が「データの暗号化」そのものよりも、「事業停止による損害拡大」に重点を移していると分析する。

同社脅威インテリジェンスグループマネジャーのセルゲイ・シュキエヴィチ氏は、2026年の脅威環境について「少数精鋭化と高速化」が進んでいると指摘する。AIを活用することで侵入から権限拡大までの時間が短縮され、脆弱性やアクセス管理の不備が即座に重大リスクへ直結する状況になっているという。

その上で、復旧中心の対策だけでは被害抑止が難しくなっているとして、侵入前対策への転換を強調した。具体的にはID管理の強化やネットワーク制御の改善、ラテラルムーブメントの防止などにより、初期侵入段階で攻撃を遮断する必要があると述べている。

Copyright © ITmedia, Inc. All Rights Reserved.