‚ظ‚عƒtƒٹپ[ƒAƒNƒZƒXپAWEP—ک—pٹé‹ئ‚ھ4ٹ„’´‚ئ‚¢‚¤Œ»ژہپFƒZƒLƒ…ƒٹƒeƒB‹‰»ڈmپi3/5 ƒyپ[ƒWپj

–³گüLAN‚ح•پ‹y‚µ‚½‚ھپAƒZƒLƒ…ƒٹƒeƒB‘خچô‚ح‚ا‚¤‚¾‚낤‚©پB‘½‚‚جٹé‹ئ‚إژ‘م’x‚ê‚بپuڈيژ¯پv‚ًگM‚¶‚ؤ‚¢‚ب‚¢‚©پB

”Fڈط•ûژ®‚حپuPSKپv‚إ‚ح‚ب‚پuEnterpriseپiIEEE 802.1Xپjپv‚ً—ک—p

پ@WPA‚¨‚و‚رWPA2‚إ‚حˆأچ†•ûژ®‚ئ‚ح•ت‚ةپA”Fڈط•ûژ®‚ئ‚µ‚ؤپuPSKپiPre-Shared Keyپjپv”FڈطپiPersonal‚ئŒؤ‚خ‚ê‚邱‚ئ‚à‚ ‚éپj‚ئپuEnterpriseپiIEEE 802.1Xپjپv”Fڈط‚ج2‚آ‚ھ—pˆس‚³‚ê‚ؤ‚¨‚èپA‚ا‚؟‚ç‚©‚ً‘I‚ׂéپB

پ@PSK”Fڈط‚حپA’[––‚ئƒAƒNƒZƒXƒ|ƒCƒ“ƒg‚ةƒpƒXƒtƒŒپ[ƒY‚ًژ–‘O’è‹`‚·‚é•ûژ®‚¾پB‚½‚¾‚µژd‘g‚ف‚ح’Pڈƒ‚إ‚ح‚ب‚پA”Fڈط‚ج‚½‚ر‚ةˆظ‚ب‚錮‚ًŒف‚¢‚ةگ¶گ¬‚µ‚ؤŒ®‚جˆê’v‚ًٹm”F‚·‚é‚و‚¤‚ة‚µ‚ؤˆہ‘Sگ«‚ًچ‚‚ك‚ؤ‚¢‚éپB“ء•ت‚بگف”ُ‚ح‚¢‚ç‚ب‚¢‚ج‚إŒآگl‚âڈ¬‹K–حƒIƒtƒBƒX‚إ—ک—p‚µ‚â‚·‚¢‚ھپA“¯ˆêƒAƒNƒZƒXƒ|ƒCƒ“ƒg‚ً—ک—p‚·‚é’[––‚إ‚ح“¯‚¶ƒpƒXƒtƒŒپ[ƒY‚ًژg‚¤‚±‚ئ‚ة‚ب‚é‚ج‚إ‚»‚جڈî•ٌ‚ھکR‚ê‚ب‚¢‚ئ‚حŒ¾‚¢گط‚ê‚ب‚¢پB

پ@‚ـ‚½پAگê–ه’mژ¯‚ًژ‚ء‚½چUŒ‚ژز‚ةƒpƒXƒڈپ[ƒhƒNƒ‰ƒbƒLƒ“ƒO‚ً‚µ‚©‚¯‚ç‚ê‚ê‚خƒpƒXƒtƒŒپ[ƒYگقژو‚ج‰آ”\گ«‚à‚ ‚éپBژہچغ‚ةپAڈ‰ٹْگف’è‚ج‚ـ‚ـ‚جƒpƒXƒtƒŒپ[ƒY‚ً‰^—p‚µ‚ؤ‚¢‚½ٹé‹ئ‚ھڈd—vƒtƒ@ƒCƒ‹‚ة•sگ³ƒAƒNƒZƒX‚³‚ê”j‰َ‚³‚ꂽƒPپ[ƒX‚ھ‚ ‚éپB‚»‚ج‚و‚¤‚بƒPپ[ƒX‚àچl‚¦‚ؤƒpƒXƒtƒŒپ[ƒYٹا—‚ًٹـ‚ك‚½ٹا—‚ً“O’ê‚·‚é•K—v‚ھ‚ ‚èپA‘ه‹K–ح‚ب—ک—p‚ة‚ح–â‘è“_‚ھ‘½‚¢پB

پ@IEEE 802.1X”Fڈط‚حپuRADIUS”Fڈطپv‚ئ‚àŒؤ‚خ‚ê‚éپAژذ“à‚ج”FڈطƒTپ[ƒo‚ً—ک—p‚µ‚ؤƒ†پ[ƒUپ[”Fڈط‚ًچs‚¤ژd‘g‚ف‚ج‚±‚ئ‚إپA”FڈطƒTپ[ƒo‚إگع‘±‚ج‰آ”غ‚ً”»’f‚·‚邽‚كˆہ‘Sگ«‚ھچ‚‚¢پBIEEE802.1X”Fڈط‚ح‘½‚‚جƒ†پ[ƒUپ[‚ھ‚¢‚éٹé‹ئ—ک—p‚إ‚ح•Kگ{‚ئچl‚¦‚½‚ظ‚¤‚ھ‚و‚¢‚¾‚낤پB

پ@IEEE802.1X‚ج”FڈطƒvƒچƒgƒRƒ‹‚حEAPپiExtensible Authentication Protocolپj‚ئŒؤ‚خ‚ê‚ؤ‚¢‚‚آ‚©‚ج•ûژ®‚ھ‚ ‚éپB‘ه•ت‚·‚ê‚خƒ†پ[ƒUپ[–¼‚ئƒpƒXƒڈپ[ƒh‚ًˆأچ†‰»‚·‚é•ûژ®‚ئپAƒfƒWƒ^ƒ‹ڈط–¾ڈ‘‚ً—ک—p‚µ‚ؤˆہ‘Sگ«‚ًچ‚‚ك‚é•ûژ®‚¾پB‘Oژز‚حپuEAP-MD5پv‚ھ‘م•\—لپAŒمژز‚ج’†‚ة‚حƒTپ[ƒo‘¤‚جڈط–¾ڈ‘‚ًژg‚¤پuEAP-TTLSپiTunneled TLSپjپvپAƒTپ[ƒo‘¤‚ئ’[––‘¤‚إڈط–¾ڈ‘‚ًژ‚ء‚ؤŒف‚¢‚ةگ³“–گ«‚ًڈط–¾‚µ‚ ‚¤پuEAP-TLSپiTransport Layer Securityپjپv‚ب‚ا‚ھ‚ ‚éپB

پ@ƒXƒ}پ[ƒgƒtƒHƒ“‚إ‚حSIMƒJپ[ƒh‚ًژ©•ھ‚جڈط–¾‚ئ‚µ‚ؤ—ک—p‚·‚éپuEAP-SIMپv‚à—ک—p‚³‚ê‚ؤ‚¢‚éپBƒ†پ[ƒUپ[–¼‚âƒpƒXƒڈپ[ƒh‚حٹO•”‚ةکR‚¦‚¢‚·‚é‰آ”\گ«‚ھ‚ ‚é‚ھپAƒfƒWƒ^ƒ‹ڈط–¾ڈ‘‚âSIM‚ً—ک—p‚·‚é•ûژ®‚ب‚çپA’[––‚ً•sگ³ژg—p‚³‚ꂽڈêچ‡ˆبٹO‚حˆہ‘S‚¾پB

پ@‚ب‚¨پA‚±‚ê‚ç‚ج‘¼ƒVƒXƒRƒVƒXƒeƒ€ƒY“ئژ©‚جLEEPپAƒVƒXƒR‚ئƒ}ƒCƒNƒچƒ\ƒtƒgپARSA Security‚ھ‹¤“¯ٹJ”‚µ‚½PEEP‚ئŒؤ‚خ‚ê‚éEAP‚àژg‚ي‚ê‚ؤ‚¢‚éپB‚±‚ê‚ç‚حEAP-TLS‚âTTLS‚ة”ن‚ׂؤˆہ‘Sگ«‚ح‚â‚â—ٍ‚éپB

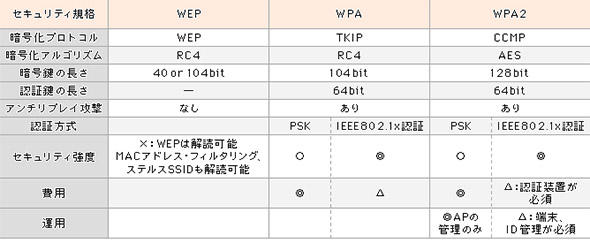

پ@‚±‚ê‚çƒZƒLƒ…ƒٹƒeƒB‹Kٹi‚ج”نٹr•\‚ًˆب‰؛‚ةŒf‚°‚éپBˆہ‘Sگ«‚ھچ‚‚¢‚ج‚حWPA2‚ئEAP-TLS‚ج‘g‚فچ‡‚ي‚¹‚¾پB‚½‚¾‚µƒTپ[ƒoڈط–¾ڈ‘‚ة”Nٹش10 –œ‰~’ِ“xپAƒNƒ‰ƒCƒAƒ“ƒgڈط–¾ڈ‘‚ة”Nٹش1–œ‰~’ِ“x‚ج”ï—p‚ھ‚©‚©‚éپB

Copyright © ITmedia, Inc. All Rights Reserved.