歴史で追う「IT資産管理ツール」、標的型攻撃やスマートデバイス管理にどう対応した?:IT導入完全ガイド(2/3 ページ)

IT資産管理ツールの基本機能をITの歴史で追うシリーズ。標的型攻撃やスマートデバイス管理などにどうやって対応したのか。

内部不正による情報漏えいの防止のために

内部不正による情報漏えいに対しては、アクセス権限管理と認証の強化、そして各種ログの取得と監査が重要と考えられている。IT資産管理ツールにはこの面でも機能追加が行われている。

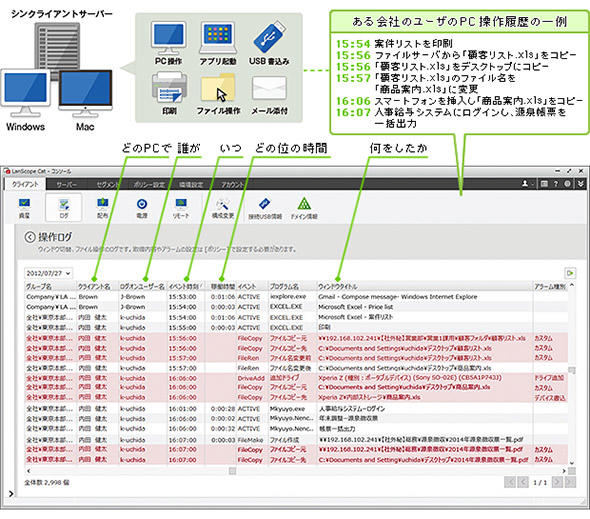

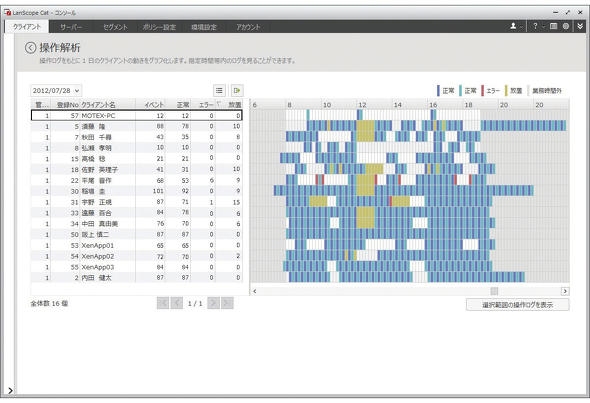

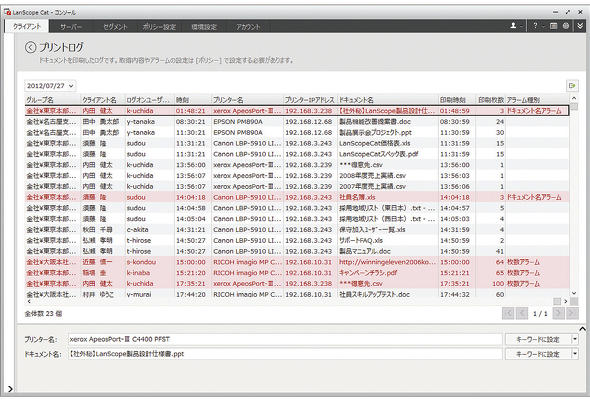

従来は専用ツールが必要だったPC操作ログ管理機能が追加されるようになってきた。これによれば誰が、いつ、どのリソースにアクセスし、何をしたかなどが分かる(図3)。業務時間とPC利用の対応の視覚化(図4-1)や印刷履歴の管理(図4-2)も行える。

この機能を利用した監査を行えば、不審な行動をしているユーザーが突き止められる。だがこの機能を利用する主な目的はむしろ不正行為の抑止だ。自分のPCによる行動が監視されていることが分かればポリシー外の行動はしないはず。IPAの2012年調査では社員が「内部不正への気持ちが低下する」とした施策の第1位が「社内システム操作の記録が残る」(52.4%が回答)だった。アクセス管理や罰則強化よりも効果的な抑止策になることは間違いないだろう。

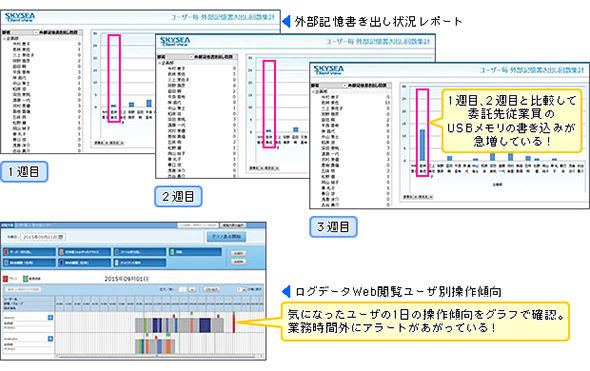

なお、操作履歴をレポート形式で視覚化すると、従業員の行動傾向が容易に把握できる。パターンから大きく外れた行動で不正を発見できる場合がある。例えばUSBメモリの利用履歴を業務日報に記載し、操作ログと突き合わせたり、頻繁な特定サイトへのWebアクセスなどの不審行動からポリシー違反を突き止めたりすることができるだろう。

メールのポリシー違反管理、アプリID監査機能、デバイス制御機能でも防衛可能

また操作履歴の管理機能は特定目的用に使いやすく洗練されてきており、例えばメールの送信内容をクライアント側で記録して、ポリシー違反送信が検出されると警告を発し、適正なポリシー運用を促すことで従業員啓発、教育に役立てることができる。

またアプリケーションへのログインをPCと関連付けて管理できる「アプリID監査」機能によりどの端末から誰がどのIDでログインしたかの記録をとると、ポリシー外利用の証拠を探すこともできる。

デバイス制御機能を利用すれば、OS機能やActive Directoryのグループポリシーではできないきめ細かい外部デバイスの制御が可能だ。付け加えると、書き出し時の自動暗号化機能や、スマートフォン接続時のファイル操作履歴をログとして記録する機能、データ書き出しの際にユーザーにアラート通知を行う機能なども実装されているものがある。

こうした各種機能を利用しつつ、不審行動を発見次第、インベントリ情報の確認やリモート操作機能などにより調査を開始できるところがIT資産管理ツールの特長といえるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.