ƒrƒWƒlƒX‚ھ’âژ~‚µ‚ؤ‚àپu‘خچô‚حڈ\•ھپvپHپ@IoTƒZƒLƒ…ƒٹƒeƒBژ–Œج‚جٹé‹ئژہ‘ش’²چ¸

گ[چڈ‚بƒZƒLƒ…ƒٹƒeƒBƒCƒ“ƒVƒfƒ“ƒg‚ھ‘±‚ˆê•û‚إپA‘½‚‚جٹé‹ئ‚حپu‚±‚êˆبڈم‚إ‚«‚邱‚ئ‚ح‚ب‚¢پv‚ئچl‚¦‚ؤ‚¢‚éپ\پ\پBٹآ‹«‚ج•،ژG‰»‚âƒrƒWƒlƒX‚جƒfƒWƒ^ƒ‹‰»‚ةƒZƒLƒ…ƒٹƒeƒB‘خچô‚ھ’ا‚¢‚آ‚©‚¸پAچUŒ‚ژز‚ة‚ئ‚ء‚ؤپu‘_‚¢–عپv‚ئ‚ب‚ء‚ؤ‚¢‚éڈَ‹µ‚ھپA’²چ¸‚©‚ç•‚‚©‚رڈم‚ھ‚ء‚½پB

پ@ƒrƒWƒlƒX‚جŒ»ڈê‚ة‚¨‚¯‚éIoTƒfƒoƒCƒX‚جٹˆ—p‚ھچL‚ھ‚ء‚ؤ‚¢‚éپB—ل‚¦‚خگ»‘¢‹ئ‚ًŒ©‚é‚ئپAƒٹƒ‚پ[ƒg‚إ‚جٹؤژ‹‚âٹا—پAگ¶ژYƒ‰ƒCƒ“‚جƒZƒ“ƒTپ[‚©‚瓾‚½ƒfپ[ƒ^‚جٹˆ—p‚ب‚ا‚إ•t‰ء‰؟’l‚ًچ‚‚كپAƒfƒWƒ^ƒ‹ƒgƒ‰ƒ“ƒXƒtƒHپ[ƒپپ[ƒVƒ‡ƒ“پiDXپj‚ًگ„گi‚·‚éٹé‹ئ‚ج—ل‚ح‘½‚¢پB

پ@ˆê•ûپAIoT‚âOT‚جƒZƒLƒ…ƒٹƒeƒB‘خچô‚حپAٹù‘¶‚جڈî•ٌƒVƒXƒeƒ€‚ئ“¯‚¶‚و‚¤‚بژè–@‚إ‚حژہژ{‚ھ“‚¢پBڈî•ٌƒVƒXƒeƒ€‚ئ‚ح‘خ‰‚·‚é‚ׂ«ƒfƒoƒCƒX‚جگ”‚ھŒ…ˆل‚¢‚ة‘½‚پA‚³‚ç‚ةƒnپ[ƒhƒEƒFƒA‚جگ§Œہ‚ھ‘ه‚«‚¢‚½‚ك‚¾پB

پ@‚±‚ê‚ç‚ج”wŒi‚©‚çپAƒTƒCƒoپ[چUŒ‚ژز‚حIoTƒfƒoƒCƒX‚ً‘_‚¢ژn‚ك‚ؤ‚¢‚éپBNICT‚ج’²چ¸‚ة‚و‚ê‚خپAƒTƒCƒoپ[چUŒ‚‚ج‚¤‚؟IoTƒfƒoƒCƒX‚ً‘_‚ء‚½‚à‚ج‚ح3ٹ„‹ك‚¢پB

پ@IoT‚âOT‚ً‘_‚¤ƒTƒCƒoپ[چUŒ‚‚جژہ‘ش‚ح‚ا‚¤‚ب‚ء‚ؤ‚¨‚èپAٹé‹ئ‘¤‚ج‘خچô‚ح‚ا‚ج’ِ“xگi‚ٌ‚إ‚¢‚é‚ج‚©پB

IoT‚ةٹض‚ي‚éƒZƒLƒ…ƒٹƒeƒBژ–Œج‚حڈي‘ش‰»

پ@IDC Japan‚ح2021”N4Œژ27“ْپAپuچ‘“àٹé‹ئ‚جIoT/OTƒZƒLƒ…ƒٹƒeƒB‘خچôژہ‘ش’²چ¸پv‚جŒ‹‰ت‚ً”•\‚µ‚½پB ’²چ¸‚ح2021”N2Œژ‚ةچ‘“à443ژذ‚ً‘خڈغ‚ةژہژ{‚µ‚½‚à‚ج‚إپA‰ٌ“ڑژز‚ة‚حڈî•ٌƒVƒXƒeƒ€•”‚جگس”Cژز‚â’S“–ژزپA‹Zڈp•”–ه‚âگ¶ژY•”–ه‚جگس”Cژز‚â’S“–ژز‚ًٹـ‚قپB

پ@’²چ¸‚جŒ‹‰ت‚ة‚آ‚¢‚ؤپAIDC Japan‚جگشٹشŒ’ˆêژپپiƒ\ƒtƒgƒEƒFƒAپ•ƒZƒLƒ…ƒٹƒeƒB ƒٹƒTپ[ƒ`ƒ}ƒlپ[ƒWƒƒپ[پj‚حپuƒRƒچƒi‰ذ‚ة‚¨‚¢‚ؤ‚àپADX‚ًگ„گi‚·‚éٹé‹ئ‚حIT“ٹژ‘‚ةگد‹ة“I‚¾پBچ،‚ًپwƒ‰ƒCƒoƒ‹ٹé‹ئ‚ئچ·‚ً‚آ‚¯‚éƒ`ƒƒƒ“ƒXپx‚ئŒ©‚ؤپAIoT‚ًٹˆ—p‚µ‚½DX‚ًگi‚ك‚ؤ‚¢‚éٹé‹ئ‚à‘½‚¢پv‚ئ‘چٹ‡‚µ‚½پB

پ@’²چ¸‚إ‚ح‚ـ‚¸پA‰ك‹ژ1”N‚إIoT‚âIIoTپAOT‚ب‚ا‚جƒVƒXƒeƒ€‚ة‚¨‚¯‚éƒZƒLƒ…ƒٹƒeƒBƒCƒ“ƒVƒfƒ“ƒg‚ًŒoŒ±‚µ‚½‚©‚ا‚¤‚©‚ة‚آ‚¢‚ؤ•·‚¢‚½پBپuŒoŒ±‚µ‚½پv‚ئ‰ٌ“ڑ‚µ‚½ٹé‹ئ‚جٹ„چ‡‚ح7.7پ“‚إپuژ–Œڈ‚âژ–Œج‚ة‚حژٹ‚ç‚ب‚©‚ء‚½‚ھپAٹ댯پi‹؛ˆذپj‚ًٹ´‚¶‚½‚±‚ئ‚ھ‚ ‚éپv‚ئ‰ٌ“ڑ‚µ‚½ٹé‹ئ‚جٹ„چ‡‚ح28.7پ“‚¾‚ء‚½پB‚±‚جگ”ژڑ‚حپA2020”N‚ةژہژ{‚µ‚½‘O‰ٌ’²چ¸‚جŒ‹‰ت‚ئ‚ظ‚ع•د‚ي‚ç‚ب‚©‚ء‚½پiگ}1پjپB

پ@ژہچغ‚ة”گ¶‚µ‚½ژ–Œڈ‚âژ–Œج‚إپAچإ‚à‘½‚©‚ء‚½‚ج‚حپuگ¶ژYپ^گ»‘¢ƒ‰ƒCƒ“‚âƒVƒXƒeƒ€‚جˆêژں’âژ~پvپi25.5پ“پj‚¾‚ء‚½پBژں‚¢‚إپuƒ}ƒ‹ƒEƒFƒAٹ´گُپiƒ‰ƒ“ƒTƒ€ƒEƒFƒAپAMiraiˆبٹOپjپvپi24.8پ“پjپAپuڈî•ٌپ^ƒfپ[ƒ^‚جکR‚¦‚¢پvپi23پ“پj‚جڈ‡‚ئ‚ب‚ء‚½پBژ–‹ئŒp‘±‚ةگ[چڈ‚ب‰e‹؟‚ً—^‚¦‚©‚ث‚ب‚¢ƒCƒ“ƒVƒfƒ“ƒg‚إ‚ ‚éپuچHڈê‚âƒVƒXƒeƒ€‚ج”j‰َپ^”j‘¹پ^Œجڈلپvپi18.6پ“پjپAپuگ¶ژYپ^گ»‘¢ƒ‰ƒCƒ“‚âƒVƒXƒeƒ€‚جٹ®‘S’âژ~پvپi18.0پ“پjپAپuگ§Œنƒfپ[ƒ^‚âٹeƒpƒ‰ƒپپ[ƒ^پ[‚ب‚ا‚ج‰ü‚´‚ٌپvپi11.2پ“پj‚ئ‚¢‚ء‚½‰ٌ“ڑ‚à‹“‚ھ‚ء‚ؤ‚¢‚½پB

پ@پuIoT‚حƒnپ[ƒhƒEƒFƒA‚جگ§Œہ‚ھ‘½‚پAƒfƒoƒCƒX‚جگ”‚ھ‘½‚¢پB‚»‚ج‚½‚كڈî•ٌƒVƒXƒeƒ€‚ج‚و‚¤‚بƒZƒLƒ…ƒٹƒeƒB‘خچô‚حژو‚è‚أ‚ç‚¢پBچUŒ‚ژز‚ة‚ئ‚ء‚ؤ‚ح”ٌڈي‚ة‘_‚¢‚â‚·‚پAIoTƒfƒoƒCƒX‚ً•W“I‚ئ‚µ‚½چUŒ‚‚ھڈي‘ش‰»‚µ‚ؤ‚¢‚éپvپiگشٹشژپپj

پ@‚±‚¤‚µ‚½ژ–Œڈ‚âژ–Œج‚ج”گ¶ڈêڈٹ‚ً•·‚¢‚½‚ئ‚±‚ëپAچإ‚à‘½‚©‚ء‚½‰ٌ“ڑ‚ھپuٹO•”ƒlƒbƒgƒڈپ[ƒNگع‘±•”•ھپv‚إ40.4پ“پAژں‚¢‚إپuژذ“àƒlƒbƒgƒڈپ[ƒN“àپv‚ھ38.5پ“‚ئ‚ب‚ء‚½پBˆê•û‚إپAٹO•”‚ئ‚حگع‘±‚¹‚¸‚ة•آ‚¶‚½ٹآ‹«‚إژg‚ء‚ؤ‚¢‚é‚ح‚¸‚جپuژY‹ئ—pگ§ŒنƒVƒXƒeƒ€‚ب‚ا‚جOTƒlƒbƒgƒڈپ[ƒN“àپv‚إƒCƒ“ƒVƒfƒ“ƒg‚ھ”گ¶‚µ‚½ٹ„چ‡‚à13.0پ“‚ ‚ء‚½پB

پ@پuژY‹ئ—pگ§ŒنƒVƒXƒeƒ€‚حپwƒNƒچپ[ƒYƒh‚بٹآ‹«‚ب‚ج‚إƒZƒLƒ…ƒA‚¾پx‚ئ‚¢‚¤”Fژ¯‚ھ‹‚¢پB‚µ‚©‚µپAƒfپ[ƒ^ƒhƒٹƒuƒ“ƒrƒWƒlƒX‚جژuŒü‚ة‚و‚ء‚ؤˆê•”‚إƒlƒbƒgƒڈپ[ƒN‚ض‚جگع‘±‚ھ”گ¶‚µپA‚»‚±‚©‚çƒCƒ“ƒVƒfƒ“ƒg‚ھ‹N‚«‚éƒPپ[ƒX‚ھ‘‚¦‚ؤ‚¢‚éپBچ،Œم‚ح‚±‚ج•”•ھ‚ً‚ا‚¤•غŒى‚·‚é‚©‚ھ‰غ‘è‚ة‚ب‚ء‚ؤ‚‚邾‚낤پvپiگشٹشژپپj

ƒCƒ“ƒVƒfƒ“ƒg‚ھ‘±‚ˆê•û‚إپu‘خچô‚ح‚µ‚ب‚¢پvپA‚ب‚؛پH

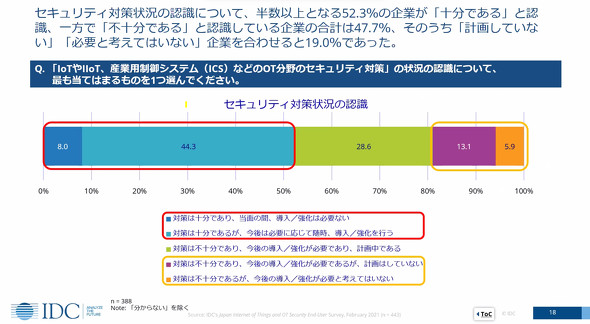

پ@‚±‚¤‚µ‚½ژہڈî‚ة‘خ‚µپAٹé‹ئ‘¤‚ح‚ا‚¤‘خ‰‚µ‚ؤ‚¢‚é‚©پB‚»‚±‚إژ©ژذ‚جƒZƒLƒ…ƒٹƒeƒB‘خ‰ڈَ‹µ‚ة‚آ‚¢‚ؤ‚ا‚¤”Fژ¯‚µ‚ؤ‚¢‚é‚©‚ً•·‚¢‚½‚ئ‚±‚ëپAˆسٹO‚ب‚±‚ئ‚ة52.3پ“‚ھپu‘خچô‚حڈ\•ھپv‚ئ‰ٌ“ڑ‚µ‚ؤ‚¢‚½پB‚ـ‚½پAپu‘خچô‚ھ•sڈ\•ھپv‚ئچl‚¦‚éٹé‹ئپi47.7پ“پj‚ج‚¤‚؟پAپu‘خچô‚ًŒv‰و‚µ‚ؤ‚¢‚ب‚¢پvٹé‹ئ‚ھ13.1پ“پAپu‘خچô‚ھ•K—v‚¾‚ئچl‚¦‚ؤ‚¢‚ب‚¢پvٹé‹ئ‚ھ5.9پ“‚ ‚ء‚½پiگ}2پjپB

پ@پu“ء‚ةپA‹K–ح‚جڈ¬‚³‚بٹé‹ئ‚إپw‘خچô‚ًŒv‰و‚µ‚ؤ‚¢‚ب‚¢پx‚âپw‘خچô‚ح•s—vپx‚ئ‰ٌ“ڑ‚·‚éٹ„چ‡‚ھچ‚‚©‚ء‚½پvپiگشٹشژپپj

پ@ٹé‹ئ‚ھ“±“ü‚µ‚ؤ‚¢‚éƒZƒLƒ…ƒٹƒeƒB‘خچô‚ً•·‚‚ئپuƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پvپi57.4پ“پj‚ئپuƒEƒCƒ‹ƒX‘خچôگ»•iپiƒzƒڈƒCƒgƒٹƒXƒgˆبٹO‚ج‚à‚جپjپvپi42.2پ“پj‚ئ‰ٌ“ڑ‚µ‚½ٹ„چ‡‚ھچ‚‚©‚ء‚½ˆê•û‚إپA‚»‚êˆبٹO‚جگ»•i‚ح“±“ü—¦‚ھ’ل‚¢پB“ء‚ةپuƒzƒڈƒCƒgƒٹƒXƒgŒ^ƒZƒLƒ…ƒٹƒeƒBگ»•iپvپi17.6پ“پjپAپuIoT/IIoT‹؛ˆذŒں’mگ»•iپvپi9.1پ“پjپAپuIoT/IIoTگئژمگ«گf’fگ»•iپ^ƒTپ[ƒrƒXپvپi8.1پ“پj‚ب‚اپAIoT‚âIIoT‚ة“ء‰»‚µ‚½ƒZƒLƒ…ƒٹƒeƒBگ»•i‚ج“±“ü‚ح‚ ‚ـ‚èگi‚ٌ‚إ‚¢‚ب‚¢‚±‚ئ‚ھ•ھ‚©‚ء‚½پB

ƒKƒCƒhƒ‰ƒCƒ“‚ج”F’m“x‚ح’ل‚پAŒo‰c‘w‚جٹض—^‚àڈ‚ب‚¢

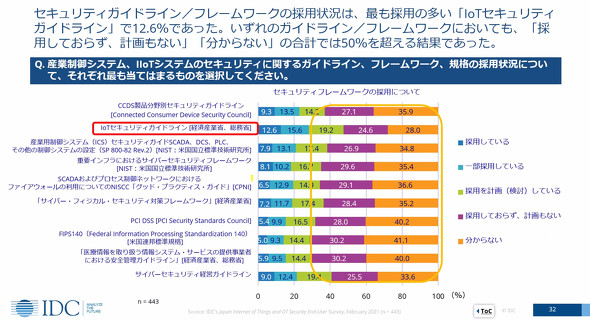

پ@IoT‚ة‘خ‚·‚é‹؛ˆذ‚جچ‚‚ـ‚è‚ً”wŒi‚ةپAŒoچدژY‹ئڈب‚â‘چ–±ڈبپAٹCٹO‚جگ•{‹@ٹض‚حIoTƒZƒLƒ…ƒٹƒeƒB‚ةٹض‚·‚éƒKƒCƒhƒ‰ƒCƒ“‚âƒtƒŒپ[ƒ€ƒڈپ[ƒN‚ًگ®”ُ‚µ‚ؤ‚¢‚éپB‚µ‚©‚µپA’²چ¸‚إ‚ح‚»‚ê‚ç‚ج”F’m“x‚ھ’ل‚¢‚±‚ئ‚à–¾‚ç‚©‚ة‚ب‚ء‚½پiگ}3پjپB

پiگ}3پjIoTپAIIoTƒVƒXƒeƒ€‚جƒZƒLƒ…ƒٹƒeƒB‚ةٹض‚µ‚ؤپA‚ا‚ج‚و‚¤‚بƒKƒCƒhƒ‰ƒCƒ“‚âƒtƒŒپ[ƒ€ƒڈپ[ƒN‚ًچج—p‚µ‚ؤ‚¢‚é‚©پiڈo“TپFIDCچu‰‰ژ‘—؟پj

پ@چإ‚àچL‚”F’m‚³‚ê‚ؤ‚¢‚½‚ج‚حپuŒoچدژY‹ئڈبپE‘چ–±ڈب‚جIoTƒZƒLƒ…ƒٹƒeƒBƒKƒCƒhƒ‰ƒCƒ“پv‚¾‚ء‚½‚ھپA‚»‚ê‚ًپuچج—p‚µ‚ؤ‚¢‚éپv‚ئ‰ٌ“ڑ‚µ‚½‚ج‚ح12.6پ“‚¾‚ء‚½پBپuCCDSگ»•i•ھ–ى•تƒZƒLƒ…ƒٹƒeƒBƒKƒCƒhƒ‰ƒCƒ“پv‚ً‚ح‚¶‚ك‚ئ‚·‚é‚»‚ج‘¼‚جƒKƒCƒhƒ‰ƒCƒ“‚حپA4ٹ„‘OŒم‚ھپu•ھ‚©‚ç‚ب‚¢پv‚ئ‰ٌ“ڑ‚µ‚ؤ‚¢‚éپB

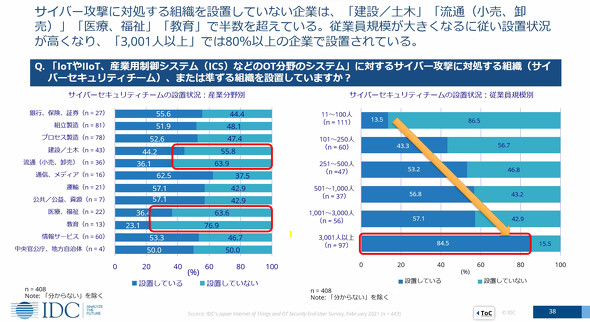

پ@ٹé‹ئ“à‚إIoT‚âIIoTپAOTƒVƒXƒeƒ€‚ً‘_‚ء‚½ƒTƒCƒoپ[چUŒ‚‚ة‘خڈˆ‚·‚é‘جگ§‚ھگ®‚ء‚ؤ‚¢‚é‚©‚ا‚¤‚©‚ً•·‚¢‚½‚ئ‚±‚ëپA“ٌ‹ة‰»‚جŒXŒü‚ھŒ©‚¦‚½پB3000گlˆبڈم‚ج‘ه‹K–حٹé‹ئ‚إ‚ح84.5پ“‚ھپuIoT/OT•ھ–ى‚جƒVƒXƒeƒ€‚ة‘خ‚·‚éƒTƒCƒoپ[ƒZƒLƒ…ƒٹƒeƒBƒ`پ[ƒ€پE‘gگD‚ًگ®”ُ‚µ‚ؤ‚¢‚éپv‚ئ‰ٌ“ڑ‚µ‚½ˆê•û‚إپA100گl–¢–‚جٹé‹ئ‚إ‚ح86.5پ“‚ھپuگف’u‚µ‚ؤ‚¢‚ب‚¢پv‚ئ“ڑ‚¦‚½پB

پ@ژو’÷–ً‰ïƒŒƒxƒ‹‚جŒo‰cٹ²•”‚ھƒZƒLƒ…ƒٹƒeƒB‚ةٹض—^‚µ‚ؤ‚¢‚éٹé‹ئ‚ھ10.4پ“‚ ‚éˆê•û‚إپuƒZƒLƒ…ƒٹƒeƒB‘خچôگس”Cژز‚ةˆسŒ©‚â—v–]‚ًڈo‚µپA”C‚¹‚ؤ‚¢‚éپvٹé‹ئ‚ھ26.0پ“پAپuŒo‰cٹ²•”‚ح“ء‚ةٹض—^‚µ‚ؤ‚¨‚炸پAŒ»ڈêگس”Cژز‚ةƒZƒLƒ…ƒٹƒeƒB‘خچô‚جˆسژvŒˆ’è‚ً”C‚¹‚ؤ‚¢‚éپvٹé‹ئ‚ھ26.6پ“‚ ‚ء‚½پB‚±‚ê‚ح‹ئژي‚ة‚و‚éچ·‚ھ‘ه‚«‚پAپu’تگMپAƒپƒfƒBƒAپvپuŒِ‹¤پ^Œِ‰vپAژ‘Œ¹پv‚إ‚حٹ²•”‚جٹض‚ي‚è•û‚ھچ‚‚¢Œ‹‰ت‚ئ‚ب‚ء‚½ˆê•ûپAپuˆم—أپA•ںژƒپvپu‹³ˆçپv‚إ‚حژهٹا•”–ه‚ھŒˆ‚ـ‚ء‚ؤ‚¢‚ب‚¢‚ئ‚·‚é‰ٌ“ڑ‚ھ”نٹr“I‘½‚©‚ء‚½پB

ƒxƒ“ƒ_پ[‚ج‘خچô‚àگi‚ق‚ھپcپc

پ@IoTƒfƒoƒCƒX‚ً‹N“_‚ئ‚µ‚½ƒfپ[ƒ^ƒhƒٹƒuƒ“ƒrƒWƒlƒX‚ة‚¨‚¢‚ؤ‚حپA‚±‚ê‚ـ‚إˆبڈم‚ةƒfپ[ƒ^‚ج•غŒى‚ھڈd—v‚ة‚ب‚éپBƒZƒLƒ…ƒٹƒeƒB”يٹQ‚âƒCƒ“ƒVƒfƒ“ƒg‚ھٹé‹ئ‚جŒo‰cƒٹƒXƒN‚ة‚ب‚肤‚éˆê•û‚إپAŒ»ڈê‚حپu—\ژZ‚ھ‚ب‚¢‚©پA—\ژZ‚ً‚à‚ç‚¢‚½‚‚ؤ‚àŒo‰c‘w‚ج—‰ً‚ھ‚ب‚¢پv‚ئ‚¢‚¤ڈَ‹µ‚ة‚ ‚é‚و‚¤‚¾پB

پ@پuIoT‚âOT‚ج’S“–‚حپAگ¶ژY•”–ه‚جƒٹپ[ƒ_پ[‚إ‚ ‚邱‚ئ‚ھ‘½‚¢پBƒZƒLƒ…ƒٹƒeƒB‘خچô‚ھگ¶ژYƒ‰ƒCƒ“‚ة—^‚¦‚é‰e‹؟‚ًŒœ”O‚µ‚ؤپA‘خچô‚ھگi‚ف‚ة‚‚¢ƒPپ[ƒX‚à‚ ‚éپvپiگشٹشژپپj

پ@ˆê•û‚إ“¯ژپ‚حپAMicrosoft‚ة‚و‚éCyberX‚ج”ƒژû‚ً—ل‚ةپuITƒxƒ“ƒ_پ[‚ئIoTپ^OTƒZƒLƒ…ƒٹƒeƒBƒxƒ“ƒ_پ[‚جچ‡—¬‚ة‚و‚ء‚ؤپAƒZƒLƒ…ƒٹƒeƒB‚ج“چ‡پiƒRƒ“ƒoپ[ƒWƒFƒ“ƒXپj‚ھگi‚ق‰آ”\گ«‚à‚ ‚éپv‚ئٹْ‘ز‚ًŒ©‚¹‚éپB

پ@ITƒZƒLƒ…ƒٹƒeƒB‚ةOT‚âIoT‚جƒfƒoƒCƒX‚ً‘g‚فچ‚ك‚خپA‘چچ‡“I‚بƒZƒLƒ…ƒٹƒeƒB‚جژd‘g‚ف‚ھچ\’z‚إ‚«‚éپB‚µ‚©‚µپAIoTƒfƒoƒCƒX‚جƒrƒWƒlƒX—ک—p‚ھگi‚قˆê•û‚إƒZƒLƒ…ƒٹƒeƒB‘خچô‚ھڈo’x‚ê‚ؤ‚¢‚é‚ج‚ھŒ»ڈَ‚¾پBچUŒ‚ژز‚ة‚ئ‚ء‚ؤ‚جپu‘_‚¢–عپv‚إ‚ ‚éڈَ‘ش‚ح‚·‚®‚ة‚ح•د‚ي‚ç‚ب‚¢‚ئژv‚ي‚êپAٹeٹé‹ئ‚ج‘خچô‚ھƒrƒWƒlƒX‚ج–¾ˆأ‚ً•ھ‚¯‚éڈَ‹µ‚ح‘±‚«‚»‚¤‚¾پB

Copyright © ITmedia, Inc. All Rights Reserved.

ٹضکA‹Lژ–

پuIoT DEPپv‚ئ‚حپHپ@Œƒ‘‚·‚éIoT’تگMƒfپ[ƒ^‚ًƒCƒ“ƒ^پ[ƒlƒbƒg‚إŒّ—¦“I‚ة‚³‚خ‚چ‘چغ•Wڈ€

پuIoT DEPپv‚ئ‚حپHپ@Œƒ‘‚·‚éIoT’تگMƒfپ[ƒ^‚ًƒCƒ“ƒ^پ[ƒlƒbƒg‚إŒّ—¦“I‚ة‚³‚خ‚چ‘چغ•Wڈ€

IoTƒfƒoƒCƒX‚ج’تگM‚ًŒّ—¦‰»‚·‚邽‚ك‚ةچlˆؤ‚³‚ꂽICN‚ئˆê”ت‚جƒCƒ“ƒ^پ[ƒlƒbƒg’تگM‚ًپA‹¤’ت‚جIPƒlƒbƒgƒڈپ[ƒNڈم‚إ‹¤‘¶پA—¼—§‚³‚¹‚邱‚ئ‚ً–ع“I‚ةٹJ”‚³‚ꂽ“ْ–{”‚جچ‘چغ•Wڈ€‚ً‰ًگà‚·‚éپB چ،ŒمIoTƒfپ[ƒ^‚ح5.8”{‚ةپHپ@–c‚ç‚قƒfپ[ƒ^‚ئ‚ئ‚à‚ةڈd—vگ«‚ً‘‚·IoTƒCƒ“ƒtƒ‰ژsڈê

چ،ŒمIoTƒfپ[ƒ^‚ح5.8”{‚ةپHپ@–c‚ç‚قƒfپ[ƒ^‚ئ‚ئ‚à‚ةڈd—vگ«‚ً‘‚·IoTƒCƒ“ƒtƒ‰ژsڈê

IDC Japan‚حپAIoT‚جƒGƒ“ƒhƒ|ƒCƒ“ƒgƒfƒoƒCƒX‚ھگ¶گ¬‚·‚éƒfپ[ƒ^—ت‚ح2018”N‚ج13’›6‰GB‚©‚ç2025”N‚ة‚ح79’›4‰GB‚ة’B‚·‚é‚ئ‚¢‚¤پB IoTٹˆ—p‚ض‚جژو‚è‘g‚فڈَ‹µپi2018”Nپjپ^‘O•ز

IoTٹˆ—p‚ض‚جژو‚è‘g‚فڈَ‹µپi2018”Nپjپ^‘O•ز

ƒLپ[ƒ}ƒ“ƒYƒlƒbƒg‰ïˆُ209گl‚ً‘خڈغ‚ةƒAƒ“ƒPپ[ƒg’²چ¸‚ًژہژ{‚µ‚½پBIoT‚ج”F’m“x‚âٹˆ—p—p“r‚ب‚اٹé‹ئ‚جIoT‚ةٹض‚·‚éژو‚è‘g‚فڈَ‹µ‚ھ–¾‚ç‚©‚ة‚ب‚ء‚½پB