中堅企業5400人のIT担当者が答える、ランサムウェア被害の実情

世界の中堅企業に在籍するIT担当者5400人を対象にした調査から、ランサムウェアの被害を受けた企業の実態が明らかになった。狙われやすい組織の特徴は何か、ランサムウェアにどのように対抗できるのか。最終手段として身代金は払うべきか――。

国内外で度々ランサムウェアによる被害が報じられるようになった。データを暗号化、窃取したと企業を脅し、多額の金銭を仮想通貨で支払うよう要求してくるランサムウェア。

近年では、企業の規模に関係なく攻撃の対象になることが知られている。セキュリティベンダーのソフォスが日本も含む世界30カ国の中堅企業のIT意思決定者、5400人を対象に実施した「ランサムウェアの現状2021年版」の調査で、攻撃者に狙われやすい組織とその理由、身代金の平均額など、生々しい被害の実態を明らかにした。

また、「身代金を支払ってもデータを復旧できない」「身代金は被害を受けた際にかかるコストの10分の1にすぎない」といった衝撃の事実も明かされた。ランサムウェアにどのように対抗するべきか。最終手段として身代金は払うべきか。プロが解説した。

本記事は、ソフォスが2021年5月26日に開催したセミナー「ランサムウェアの現状2021年版レポート」の内容を基に、編集部が再構成した。

被害は減ったが油断は禁物、資金力のある企業がターゲットに

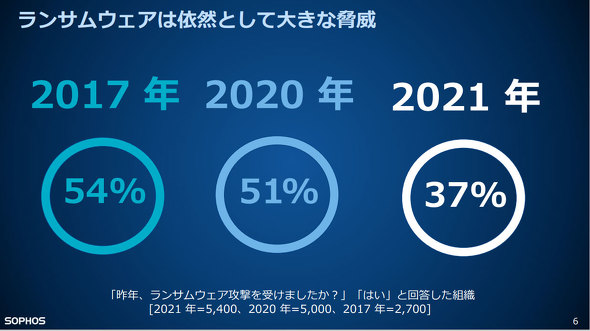

ランサムウェアの被害件数はどのように推移しているのか。ランサムウェアに感染したと回答した企業の割合は、2020年の51%から2021年は37%に減少した。だが脅威が去ったわけではない。同社技術サポート本部本部長の足立 修氏は、「従来は無差別にばらまく拡散型だったが、ターゲットを絞る標的型に移行してたことが原因だろうとソフォスラボは分析する」とし、引き続き注意を呼びかけた。

攻撃者がターゲットを吟味しているとみられる証拠は、企業規模別の数字からも見て取れる。大規模な組織ほど被害を受けたという報告が多く、「資金力があることが理由で大きな企業が狙われやすくなっている」と足立氏は述べた。

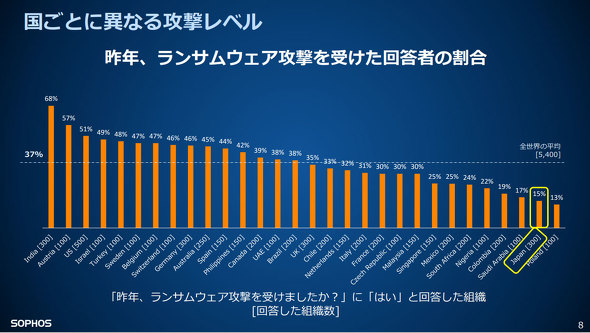

国別に見ても、インドを除けば、GDP(国内総生産)が高く、高額な身代金を要求できる可能性が高い欧米諸国が「人気」のターゲットになっている。日本は15%と比較的「被害に遭った」とした回答者の割合が低い。日本がランサムウェア対策に多額の投資をしていること、さらに日本語以外があまり使われないという特殊性が攻撃者にとってのハードルになっているようだ。

なおインドの場合は、インド国内の攻撃者が国産のランサムウェアを用いて自国の企業を攻撃しているケースが多い。インド以外の国においては、中国、北朝鮮、ロシア、旧東欧諸国からの攻撃が多いという。

この数年で急増したランサムウェア被害を踏まえ、企業側の対策も進んできた。攻撃を受けた企業のうち54%はデータが暗号化されてしまったものの、39%は暗号化される前に阻止できたという。

また今回の調査で特徴的なこととしては、データを暗号化していなくても「暗号化した」、あるいは「データを盗み出した」と脅す恐喝型攻撃が3%から7%に増加したことが挙げられる。2020年頃から「二重の恐喝」への注意が呼びかけられているが、実際にその手口が増えていることがこの調査からも明らかになった。

IT予算やスタッフが不足しながら事業継続が求められる分野がターゲットに

同調査では、ランサムウェアの攻撃に遭った場合、業界によって阻止できる割合に差があることが見えてきた。

暗号化を阻止できたかどうかを尋ねたところ、「地方自治体」「エネルギー/石油・ガス/公共サービス」といった分野では阻止できる割合が平均よりも低かった。先日米国で石油パイプライン会社がランサムウェアの攻撃に遭ったとの報道があったが、まさにその出来事を裏付ける形だ。

「地方自治体は、IT予算やIT専用スタッフの不足から防御対策が不十分だと言われており、攻撃者にとって魅力的な標的だ。またエネルギー・公共分野では簡単にアップデートできないレガシーなシステムインフラを使用している場合が多く、そうしたインフラはミッションクリティカルなので、すぐ身代金を支払う傾向にある」(足立氏)

逆に、製造・生産や金融といった業種では、バックアップからデータを復元するなどの対策によって、「身代金を支払った」との回答率が低いと判明した。

身代金を支払ってもデータは完全に復元できない

同調査では、身代金を支払ったとしても元に戻せるとは限らないという問題が明らかになった。攻撃を受けた回答企業の57%はバックアップからデータを復旧したが、32%は身代金を支払ったという。

また、残念ながら身代金を支払ったにもかかわらず、データの全ては復元できないこともある。身代金を支払った企業のうち、データを復元できたと回答した割合は65%にとどまった。データの半数しか取り戻せなかったとする回答は29%、全てのデータを取り戻せたとする企業はわずか8%だった。ソフォスはその理由として、ランサムウェアのコードの品質が低く、データの復号と言う複雑な処理を適切にこなせないことが考えられると説明した。

また請求された身代金の額はかなりばらつきがあった。身代金の平均額は17万404ドルだが、最も請求された回数が多い額は1万ドルだった。そして、最も高額な身代金は320万ドル(日本円にして約3億5200万円)に上ったという。

足立氏はこうした数字を踏まえ、「攻撃者は企業の支払い能力を見ながら金額を設定している」と指摘した。従業員数1000人未満の企業への平均要求額が10万7694ドルである一方、1000人以上の企業に要求される平均身代金額は22万5588ドルとほぼ倍だ。地域によっても金額にばらつきがあり、欧米先進国では平均金額が21万4000ドルに上る一方、インドは平均7万6000ドルにとどまっている。

もう一つ企業が考慮すべきことは、ランサムウェアに感染してしまった場合の被害が身代金だけにとどまらないことだ。「身代金は復旧コストのほんの一部であり、全体の10分の1くらいにすぎない」(足立氏)。ダウンタイムや対応に当たる人件費、復旧に必要なデバイスやネットワークのコスト、業務停止中の逸失利益などを合わせると、実際に企業が負担する金額は平均で約185万ドルと、かなり高い数値になる。

また既成のランサムウェアを用いた単純な攻撃がある一方で、人の手によるハッキングを組み合わせた高度な攻撃も増えてきていることから、「複雑な復旧プロセスが必要で、復元には非常に手間がかかる」(足立氏)とした。

インシデントを前提とした復旧計画の整備を

今後もランサムウェアは猛威を振るい続けるのだろうか。回答者の65%は「今後も攻撃を受ける可能性がある」とした一方、残る35%は「うちは大丈夫」と考えている状態だ。足立氏は率直に「(安心だと考えている企業が)ちょっと多いのではないかと思っている」と述べた。

そして、「今後も攻撃を受ける可能性があると予測しており、セキュリティ対策に何らかの弱点があると認識している業界として、地方自治体、そして教育機関が挙がった。「いずれも、ITリソースの確保、資金の調達に苦労しているのが理由ではないかと思われる」(足立氏)

関連して、ランサムウェアによるインシデントに遭うことを前提に復旧計画を立てているかどうかという項目に対しては、世界で90%、日本で50%以上の組織が、包括的、部分的に計画を立てているとした。ここでも、地方自治体、そして政府機関での計画の遅れが目立っている。

「地方自治体は、攻撃を受けてデータを暗号化される恐れが高い、つまり恐喝を受ける可能性が高い業界であり、懸念すべき状況だ。また、地方自治体は身代金要求にすぐ応えてしまうが、復旧計画がないことが攻撃者に付け狙われている」と足立氏は述べる。

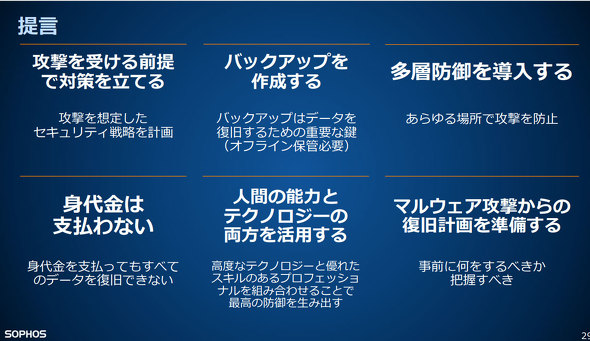

ソフォスではこうした状況を踏まえ、「攻撃を受ける前提で、どうリカバリーするかといった対策を立てる」「コピーを3つ作成し、2つの異なるバックアップシステムを使い、1つは必ずオフラインで保存するという3-2-1の法則に沿ってバックアップを取る」「恐喝型の攻撃が増加していることを踏まえ、多層防御の対策を取る」といった対策を推奨している。

さらに「身代金は支払わないでほしい。業務が止まると慌ててしまい、つい支払いに気持ちが傾くだろうが、身代金は必ずしもデータを取り戻すための効果的な方法ではない」と強調した。

ほかにも、「人間の専門家とテクノロジーを組み合わせた対策を講じる」「ランサムウェア専用のソリューションだけでなく、人間主導の脅威ハンティングを導入する」「BCP(事業継続計画)やDR(災害復旧)の計画の中に、ランサムウェアに感染した時の復旧計画を盛り込んでおく」といった対策を取ることで、混乱を避けることができるとアドバイスした。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

テレワークで必須の機器が狙われる、ランサムウェアの最新トレンド

テレワークで必須の機器が狙われる、ランサムウェアの最新トレンド

2021年もランサムウェアによる攻撃は継続して発生している。特に、テレワークで重要となる“あの機器”が、ランサムウェア攻撃の踏み台になるケースが多く報告された。企業が知っておくべきランサムウェアの最新トレンドとは。 場当たり的な投資が現実か 情報セキュリティ実態調査

場当たり的な投資が現実か 情報セキュリティ実態調査

IaaSやSaaSといったクラウドサービスの利活用が進み、情報セキュリティ対策にも新たな環境整備が求められている。企業における情報セキュリティ対策動向が気になるところだ。今回は、企業における情報セキュリティ対策の実態について概観していきたい。