アサヒ、アスクル事件のその後―― 国内企業のランサム対策はどう変わったか?:ランサムウェア攻撃への対策状況(2026年)/前編

アサヒ、アスクルなどの大手企業が標的となった2025年。多くのセキュリティ事故を経て、国内企業の防衛網はどう変わったのか。最新調査で分かったのは、予算を投じてもなお暗号化まで気付けない絶望的な死角と、進む対策の二極化だ。

2025年、アサヒグループホールディングスやアスクルといった知名度を持つ大手企業が相次いでランサムウェアの標的となったのは周知の通りだ。これを受け、国内企業はセキュリティ対策の根本的な見直しを迫られている。こうした終わりの見えないサイバー脅威に対し、国内企業は実効性のある防御網を張り直せているのだろうか。

そこでキーマンズネット編集部は「ランサムウェア攻撃と対策に関する調査」(実施期間:2026年2月9日〜3月2日、回答数:253件)を実施し、どの程度の企業が本格的にセキュリティ対策の見直しに取り組み、具体的にどのような対策を講じているのかを探った。

アサヒ、アスクル事件は企業のセキュリティ対策をどう変えた?

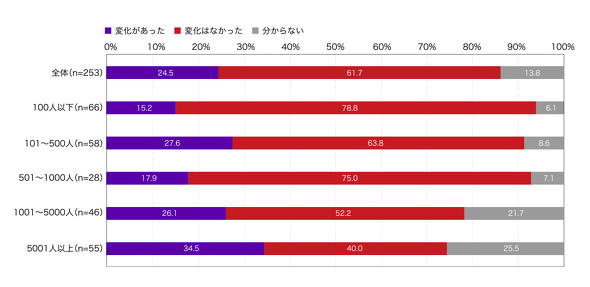

「直近1年間でランサムウェア対策に変化があったか」という問いに対し、全体の24.5%が「変化があった」と回答した。

この動きをけん引しているのは、大企業や社会インフラを担う企業だ。従業員数1001人以上の企業では約3割が対策を見直しており、業種別では卸売・小売、運輸、物流などを含む流通・サービス業が全体平均を3.8ポイント上回った。

24時間365日の稼働が前提となるこれらの業種では、システム停止が即座に事業停止や社会的信用の失墜に直結する。また、大企業は多数の子会社やパートナー企業を抱えており、1つの脆弱性がグループ全体の機能不全につながる連鎖リスクへの警戒感も、対策見直しを後押ししたと考えられる。

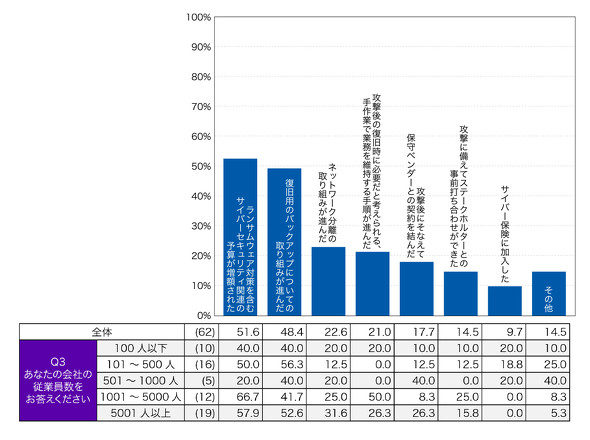

具体的な取り組みとしては、「サイバーセキュリティ関連予算の増額」(51.6%)や「バックアップ体制の強化」(48.4%)が上位を占めた。裏を返せば、予算確保やネットワーク分離などの実質的な防御力強化に踏み出せた企業と、危機感を抱きながらも具体的な実行には至っていない企業との間で、対策の二極化が進んでいる現状が浮き彫りになった。

身代金、復旧費用の支払い急増 直接的な“資金流出”を狙う攻撃者

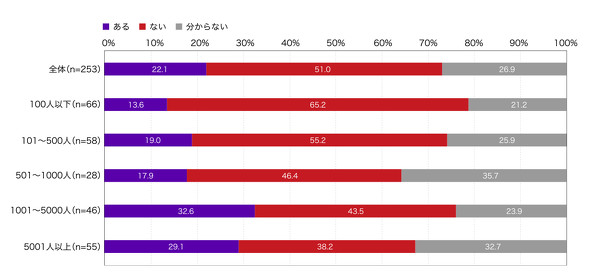

ランサムウェア攻撃の恐ろしさは、自社がいかに堅牢(けんろう)なセキュリティを築いていても完全には防げない点にある。それを裏付けるように、「自社ではなく取引先企業が被害に遭ったことがあるか」という設問では、22.1%が「ある」と回答した。大企業や流通・サービス業では、その割合は約3割に達している。

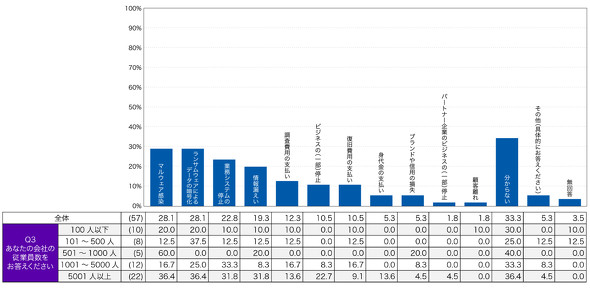

特に警戒すべきは、被害が「直接的な金銭的損失」へとシフトしている点だ。ランサムウェア被害の内容を見ると、「マルウェア感染・データの暗号化」(28.1%)や「業務システムの停止」(22.8%)が上位に挙がる。だが、2025年2月に実施した同様の調査と比較すると、「データの暗号化」が12.8ポイント増加しただけでなく、「復旧費用の支払い」が8.5ポイント、「身代金の支払い」が3.3ポイントも急増した。

こうした攻撃は、企業の資金を直接奪う“成功率の高いビジネス”として定着しつつある事態を示している。

最新調査で見えた、ランサムウェア対策の“絶望的な死角”

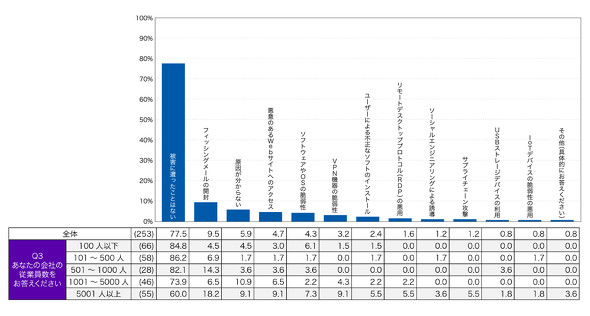

これほど甚大な被害をもたらす攻撃は、どこから侵入してくるのだろうか。被害原因として最も多いのは「フィッシングメールの開封」(9.5%)だが、注目すべきは、企業規模が大きくなるほど「原因が分からない」という回答が増える傾向にあることだ。

従業員数の増加に伴い、管理すべきデバイスやクラウドサービスも増える。部門単位で勝手に導入されるシャドーITや、海外拠点・子会社のネットワークなど、情報システム部門の監視が届かない“死角”は、大企業ほど多く存在する。

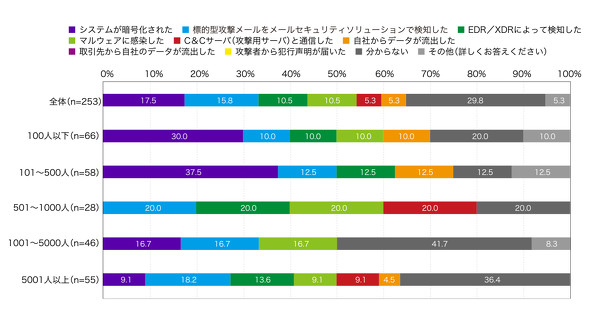

最大の問題は、「手遅れになるまで気付けない」点にある。被害の発見タイミングを尋ねたところ、「分からない」(29.8%)が最多で、次いで「システムが暗号化された」(17.5%)が続いた。前回調査と比べると、「EDR/XDRでの検知」や「メールセキュリティでの検知」といった能動的防御による発見は減少する一方で、「システム暗号化」や「データ流出の発覚」といった事後対応での発見が増加している。

従来のエンドポイントセキュリティや標的型攻撃メール対策は、巧妙化する攻撃者に突破されつつある。実害が発生して初めてインシデントに気付く、企業の無防備な現状が浮き彫りになったと言える。

前編では、このようにランサムウェア攻撃による直接的な金銭被害の拡大と、既存対策の限界が明らかになった。後編では、この絶望的な状況下でも「被害を最小化できている企業」の取り組みに焦点を当て、今すぐ講じるべき具体的な打開策について詳しく掘り下げていく。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

2026最新サイバー攻撃トレンド 業務委託リスク対策のための6つの点検ポイント

2026最新サイバー攻撃トレンド 業務委託リスク対策のための6つの点検ポイント

サイバー攻撃は組織され高度化し続けており、ランサムウェア攻撃を筆頭に巨額にのぼる被害をもたらしている。それらに対し企業はどのように対応すべきなのか、NTTデータ経営研究所の大野博堂氏が語った。 コストをかけないランサムウェア対策 狙われやすい5つのポイント

コストをかけないランサムウェア対策 狙われやすい5つのポイント

ランサムウェア対策の中には、必ずしも多大な費用をかけずに実装できるものがある。本稿ではランサムウェア攻撃に共通する特徴を解説し、費用をかけずに実装できる対策を紹介する。 2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?

2025年、国内セキュリティ事件12事例を全検証 なぜあの企業の防御は突破されたのか?

2025年はアスクルやアサヒへの攻撃をはじめ、幅広い業種で深刻なサイバー被害が相次いだ。主な原因は脆弱性の放置や海外拠点の管理不備、多要素認証の未導入にあり、サプライチェーンを介した二次被害も深刻化した。脆弱性管理の徹底や特権IDの厳格化など、包括的な防御体制の構築が急務だ。