「ログ管理」とは 導入の目的、メリットを解説

「ログ管理」に関する最新情報を紹介します。IT担当者やITを活用したいビジネス/バックオフィス部門の担当者に、役立つ製品・サービス情報や導入事例、業界動向を集めました。

ログ管理とは

「ログ」とは記録を意味し、インテリジェントな情報機器の多くが処理の状況、動作の詳細を細大漏らさず書き出す機能を持っている。例えばファイアウォールやプロキシサーバ、UTMなどのセキュリティ機器、各種サーバ、データベースなどミドルウェア、OS、アプリケーション、PCハードなどの操作や処理、情報のやりとりのありさまがログに記録される。それはいわば電子化された業務の実態を克明に反映する唯一の資料ともいえ、ログ管理とは、対象機器のログをまとめ、一括して管理、利用できるようにすることである(続きはページの末尾へ)。

統合ログ管理ツールとは

「ログ」とは記録を意味し、インテリジェントな情報機器の多くが処理の状況、動作の詳細を細大漏らさず書き出す機能を持っている。例えばファイアウォールやプロキシサーバ、UTMなどのセキュリティ機器、各種サーバ、データベースなどミドルウェア、OS、アプリケーション、PCハードなどの操作や処理、情報のやりとりのありさまがログに記録される。それはいわば電子化された業務の実態を克明に反映する唯一の資料ともいえる。

古くからシステムログはトラブルの原因究明のために運用管理技術者が個別に検索して問題解決に役立ててきた。しかしセキュリティ機器が増え、サーバが増え、PCも大量に導入されてほぼ全部が内部および外部のネットワークに接続する現在、ログ形式も多様化し、全ての種類のログを個別に数少ない運用管理技術者が点検するのは困難を極める。

そこで対象機器のログを統合データベースにまとめ、一括して管理、利用できるようにして運用管理負荷を減らす必要がある。これが「統合ログ管理」誕生の一側面だ。個別のログ管理と統合ログ管理との対比を示す。多種類のログをまとめて管理業務をシンプルにできるのが第一の特徴だ。

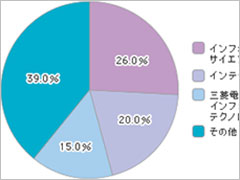

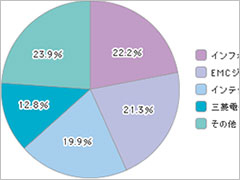

統合ログ管理ツールは、導入と運用が高コストになりがちなことと、分析に専門知識が必要で、慢性的な人材不足の折から運用が困難なことが、特に中堅中小企業にとっての大きな導入障壁になってきた。しかし最近になってクラウド型のサービスが台頭して初期投資は大幅に抑えられるようになり、ログ収集や蓄積に関しては無償ツールの提供も始まっている。

また、統合ログの分析サービスも、SaaS型、アウトソース型など各種登場しており、ツールベンダー以外からの導入支援サービス、コンサルティングも提供されるようになってきた。必ずしも自社で製品を購入する必要がなくなり、分析は専門知識と経験に富む外部業者に任せることが可能な時代になっているのだ。

統合ログ管理の最初のハードルは、目的を定めて、どんなログを取得し、どのように分析して結果を得るかの仕組みづくりだ。これに関しては導入支援サービスが利用できる。統合ログ管理の目的を例えば「内部不正発見」や「不正アクセス発見」などのように定め、それに必要な分析とレポート目的を導いて、取得が必要なログを絞り込んで統合ログ管理ツールに渡して監査を行えるところまでのサポートが得られる。

セキュリティとコンプライアンスにログが活用される時代

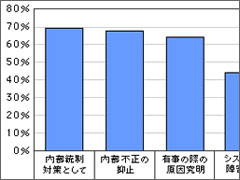

機器の個別ログの管理は主に障害対応の効率のためだったが、統合ログ管理が普及したのは2008年のJ-SOX法施行に伴う内部統制への対応という、むしろ経営側からの要請によるものだった。

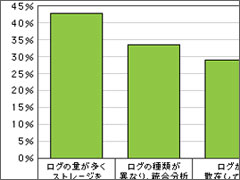

業務に不正がないことを示すためにはまずログの保管がいる。万一不正があれば、ログは不正の証拠になるため、その確保が重要だ。また業務記録の削除や改ざん、改変がもしなされても発見できるようにして、コンプライアンスを徹底させることも大切だ。各種ログを横断的に検索できる統合ログ管理ツールは障害対応を更に迅速化し、日常的な操作監視も効果的に行えるようにしたが、一方で蓄積したログは単にストレージを占めるだけで活用の道が見つけられずにいた。

内部統制需要が一巡したころからITの深刻な課題になっていたのがサイバー攻撃や内部不正による大規模情報漏えい事件だ。事件の解明に最も大きな役割を果たしたのが保管されていたログだ。ログの価値と管理の必要性がセキュリティの視点から広く認識されたのはこのころから。大企業中心に統合ログ管理ツールを利用して不正や攻撃の痕跡、兆候を発見できる仕組み(セキュリティインテリジェンス)づくりが行われるようになってきた。

この動きを近年加速させているのがビッグデータ解析ツールの洗練だ。個別のログもビッグデータだが統合ログ管理は更に大規模なデータを対象にする。そこに記録されたデータを上手に分析すれば、個々のログ検索では不可能な相関などを見いだし、サイバー攻撃(不正侵入活動やマルウェアの活動など)や不正な情報取扱いの痕跡あるいは兆候を、より短時間に発見できる。

これをリアルタイムな高リスクセキュリティイベント検知に利用しているのがSIEMツールで、こちらは大企業中心に導入されている。一方、統合ログ管理ツールはSIEMよりも長期間のログを対象に日次、週次、月次、年次などで監査を行って問題を見つけることに向いており、情報漏えい事件の事後調査、不正行為の調査のために利用されることも多い。

Pマーク、PCI DSSなどの取得にも

個人情報保護法、金融商品取引法、新・会社法などの法的な要請もさることながら、個人情報漏えいや産業スパイ事件がたて続けに報道される昨今、大企業や官公庁のみならず、一般業種の中堅・中小企業にとってもリスクマネジメントの強化は急を要する課題だ。

さらに下記を取得したい場合にも、セキュリティとコンプライアンス強化策の面からログ管理体制は重要となる。

- Pマーク取得

- PCI DSS準拠

- ISMS(情報セキュリティマネジメント)認定、など

また、昨今では顧客、株主、発注元企業、親会社などがセキュリティ対策状況を注視するようになり、対策状況が株価や顧客/株主満足度に影響するとも指摘されている。

特にIT関連のサービス業ではセキュリティ対策に不備があるとみなされれば契約を拒否されるのが現実。他の業種でも取引先との間で機密情報の授受が少しでも必要な場合は、セキュリティ対策を十分にとっていないと競合相手と同じ土俵に上がれなくなる可能性があるので気を付けたい。