「緊急事態宣言下でもPCリプレースで出社」の悲劇を生まないためのPC運用の勘所

COVID-19の感染の勢いは衰えを見せない。本格的にテレワークへとシフトする企業も見られる中で、PC運用もそれに適した方法が必要だ。オフィスであれば、PCニ何か異常が発生したら、情報シス担当が直接サポートできるが、テレワークとなるとそうもいかない。今のPC運用をどう見直すべきか。

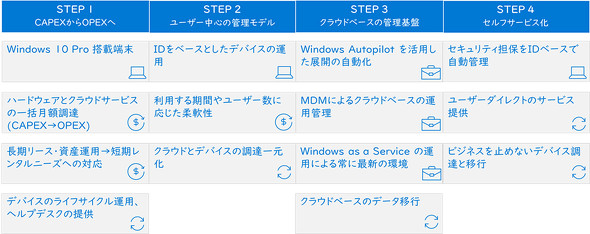

連載第4回は、日本マイクロソフトが提唱する「Device as a Service」の導入モデルのSTEP3「クラウドベースの管理基盤」について解説します。

前回のSTEP2で解説したユーザーを中心とした管理モデルでは、ソフトウェアやハードウェアの調達をモノではなく人を基準に考えよう、ということを説明しました。入社、退職など人材の流動性が高くなる中で、PC調達も短期スパンで考える必要があり、それにはDevice as a ServiceのようなPCとソフトウェアを月額課金制で利用でき、短期ニーズにも対応できるサービスが必要です。IT資産管理や在庫管理の必要もなくなり、調達先も一元化できます。

このユーザーを中心としたPCの管理モデルの効果を最大化するには、クラウドベースの管理基盤が欠かせません。STEP3では、「クラウドベースの管理基盤」の必要性と重要性について解説します。

テレワークで離れた従業員のPCの面倒をどうするか問題

コロナ禍において、テレワーク中の従業員の自宅に直接PCを送ってほしいという相談がレンタルPC会社である当社に多く寄せられました。しかし、オンプレミスの「Windows Active Directory」(以下、オンプレAD)による認証基盤では、新規で調達したPCも最初の起動時は社内ネットワークに接続してID認証する必要があり、それにはテレワーク中でも従業員やIT管理者がわざわざID認証をするためだけに出社する必要があります。オンプレADは、社内ネットワークに接続して通信できる環境ではなければ、ID認証できません。この運用では、従業員の自宅に直接PCを送る意味がありません。テレワーク中心の働き方において、オンプレADはボトルネックでしかありません。たとえ、また緊急事態宣言が発令されたとしても、PCの修理や交換、リプレースのような物理的な対応が発生すれば、従業員は決死の覚悟で出社しなければならないのです。

そこで、クラウドで安全にID認証できる「IDentity as a Service」(以下、IDaaS)が重要になります。MicrosoftのIDaaSである「Azure Active Directory 」であれば、「Windows Autopilot」によって社外でもID認証でき、PCのセットアップも自動化できます。このように出社しなくても従業員の手元で自動セットアップされる仕組みがあれば、従業員どころかIT管理者もわざわざ出社して作業する必要がありません。テレワークに最適なPCのセットアップ方法です。

STEP3の「ユーザー中心の管理モデル」とは、IDを中心に管理するということです。IDが社内でしか認証できない運用は、テレワークには向きません。しかし、ID認証はPCを管理する上で必要です。Device as a ServiceのようにPCをサービスとして提供する事業者にとって、社外でもID認証できることは必須なのです。そして管理者を物理的な制約から解放し、負担を軽減するためにWindows Autopilotを利用するのは、Device as a Serviceにとって必然とも言えるわけです。

Device as a Serviceに欠かせないゼロトラストネットワーク

Windows Autopilotによる自動セットアップは、Mobile Device Management(以下、MDM)から行われます。一般的には、「Microsoft Intune」が使われますが、サードパーティ製のMDMでも可能です。

ユーザー中心の管理モデルをクラウドの管理基盤で実現するということは、IDが中心になり、それにはIDaaSが必要となるわけです。そして、これはゼロトラストネットワークの第一歩です。高度化する攻撃を防ぐにはゼロトラスト、つまりIDをベースとしたエンドポイントセキュリティが欠かせません。そのために、MDMが管理基盤の中心になるというわけです。オンプレミスのIT資産管理ツールもオンプレADのような問題を生み出します。それを避けるためにも、MDMによるクラウドベースの運用管理を基本とする必要があります。

クラウド管理基盤によるID運用には、ゼロトラストネットワークが必要です。「Windows as a Service」(WaaS)により、早くなったアップデートサイクルや大容量化したプログラムデータは、IT管理者の大きな負担です。しかし、MDMを中心としたクラウド管理基盤であれば、Windowsアップデートの更新管理もでき、インターネットと社内ネットワークの接続口(ゲートウェイ)が“渋滞”するということもありません。

そして、すべてのソフトウェアやアプリケーションがWaaSのように「as a Service」として常に最新の環境がサブスクリプションライセンスのもとに提供されれば、アップデートサイクルに合わせた各種アプリケーションの互換試験も不要になるでしょう。ただそこに至るまでにはまだ時間がかかりそうで、当面は互換性の問題がしばらく残るため、「Windows 10」のアップデートを制御、管理する当社の「Flex Work Place Unifier Cast」のような運用管理ツールを利用するなどして対応する必要があるでしょう。

ID認証もクラウド化したその次に残る課題とは

ID認証もクラウド化した次は、リプレース時の対応です。例えばPCが故障して修理やリプレースが必要になった時に、PCのローカル環境にデータがある状態であれば、データを一時ファイルサーバなどに退避させるなどの面倒な作業が必要です。Windows Autopilotによって、テレワーク時でも従業員もIT管理者も出社することなくPCのセットアップが可能になりますが、リプレース時のデータ移行が問題として残ります。テレワークの環境下で、従業員とIT管理者がお互いに離れていてはオフィスで勤務している時のようながっちりとしたサポートは望めません。このフローも見直し、簡素化する必要があります。データがクラウドにあれば、修理交換もPCを交換するだけで、それで終わりです。データ移行などの必要ありません。OSなどのソフトウェア的な問題も、データを気にせず初期化してしまえば解決します。初期化すると、Windows Autopilotがもう一度実行され、初期状態に戻してくれます。逆にこれで問題が解決しなければ、ハードウェアの問題です。その時でもただPCを交換してしまえば、解決です。シンプルかつ手間をかけないPC運用が実現できます。

「Microsoft OneDrive for Business」や「Box」などのクラウドストレージサービスにデータがあれば、データ共有やリモートでの共同作業などがスムーズになり、テレワークでも生産性に影響を与えることはないでしょう。PCのローカル環境にデータがあることは、一利なしです。クラウドストレージへのデータの保存を徹底させるなどして、できるだけ従業員の負担にならない仕組みを導入することがお勧めです。

当社のデータレスPC「Flex Work Place Passage Drive」などが代表的なソリューションです。ローカルストレージにデータを残さないという意味では、VDI(デスクトップ仮想化基盤)も同じですが、OSに問題が生じた場合、仮想マシンのローカルにデータが保存されていれば、その仮想マシンを安易に初期化するわけにはいきません。またVDIの場合、確かにデータはクラウドにあるかもしれませんが、そのデータを共有したり、リモート作業ができたりするわけではありません。いずれにしても、クラウドストレージへのデータ保存の促進は別に考える必要があるでしょう。

次回は、当連載最終回のSTEP4「セルフサービス化」についてです。お楽しみに。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 経理部門は「Excel至上主義」? インボイスが“情シスの本音”に関する調査結果を発表

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 半数の部下が会社を辞める“時代遅れ上司”がやってしまっていること

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 伝説のCPU「Z80 vs. 6502」で開発者が大論争 なぜ今さらライバル対決が再燃?:879th Lap

- BoxがAIエージェントを実装、M365 Copilotとも連携強化

- 「Windows XP」正規のライセンスキーが“割れキー”と誤解されたワケ:852nd Lap

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本

- 「プロジェクト管理ツール」シェア(2009年度)