DLPで防ぐ内部不正、情報漏えいは1事件1億円?:IT導入完全ガイド(3/5 ページ)

セキュリティ対策ツールは多種類あり、それぞれに導入の意義がある。万全を期すれば期するほど、投資は増えてしまう。まず、他の情報漏えい防止に役立つツールとDLPの特徴それぞれを理解し、適切なツール導入を図りたい。

統合ログ管理ツール、SIEMツールと比較すると

統合ログ管理ツールは、サーバやファイルへのアクセスのログを収集し、分析してポリシー外の操作や不自然な操作を発見するのに役立つ。ただし、ログを取得し分析できるのは操作が行われた後になることが多い。また、不正操作かどうかが明らかでない不審行動は各種の機器からのログの相関を分析して割り出すが、分析にノウハウが必要で手間と時間がかかる一面がある。

一方DLPツールはデータ(機密情報)それぞれに設定された不正操作が行われた時点で操作を止められるので、操作が完了する前にブロックできる。また、DLPツールのログは機密情報への操作に特化して取得できるため、不審操作を割り出すのも効率的だ。

もちろん統合ログ管理ツールあるいはその機能を拡張してリアルタイムに監視と制御が行えるSIEM(Security Information and Event Management:セキュリティ情報イベント管理)ツールとの連携は総合的な情報漏えい防止対策となる。予算が許せば合わせて導入したい(図4)。

暗号化ツールと比較すると

暗号化ツールに不正行為の監視や強制操作ブロックの機能はない。だが、暗号化はインターネットを経由してグループ内や外部のパートナー企業と情報をやりとりする場合や、モバイルワーク、サテライトオフィス、在宅勤務などのワークスタイルをとる場合の情報漏えい防止に重要な役割を果たす。

DLPツールには自動暗号化機能を備えるものが多く、情報の機密区分によって「暗号化されていれば、送信やリムーバブルメディアへのコピーは許可する」ルールで運用できる。つまり機密情報が含まれたファイルの送信やコピーの際には自動暗号化を強制的に施す仕組みだ。

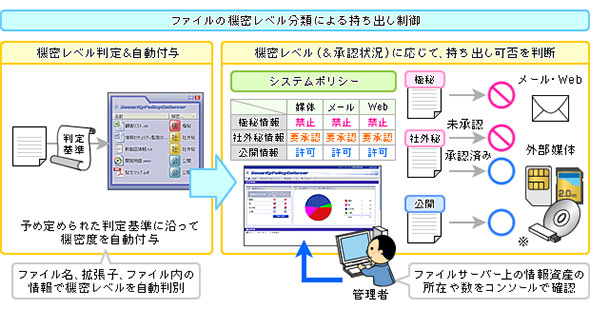

なお、暗号化ツールの中にも図5に見るように、ファイルサーバに格納されたファイルを属性などの判定基準に従って機密区分し、ファイル単位で承認状況により持ち出し可否の判断ができるようにした製品がある。ファイル名の付与の仕方などのルールを徹底する必要があるが、運用の仕方によってはDLPの一種として役割を果たすことができよう。

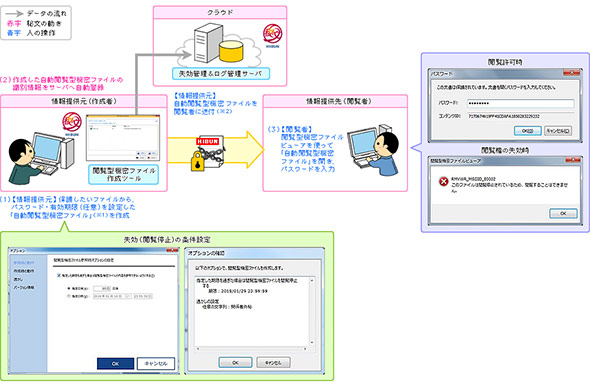

これもDLPの一種? 文書の「失効」が可能な暗号化クラウドソリューション

外部で閲覧する必要がある機密情報の二次利用防止にフォーカスすると、もっと簡単、低コストのソリューションもある。最近登場したクラウドを利用する暗号化ツールでは、相手先に機密情報の入ったファイルは渡すものの、専用のビュワーがなければ閲覧できず、設定期間を経過した場合、あるいは何らかの必要が生じて配布元が閲覧停止操作をした場合には、ファイルを失効させる(閲覧停止にする)ことができる。IRM(Information Rights Management)ツールと似ているが、クラウド上の管理サーバが提供されるので、利用が簡単かつ低コストにできる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 「ChatGPT」の独走は終わった 企業が選ぶ生成AIは3強時代へ

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 脱Excelしたはずが、またExcelに戻る “先祖返り”を防ぐ2つの心得

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 生成AIの次は「社内データ連携」 企業の4割がクラウドストレージ「MCP」対応を期待

- Microsoft Copilotを使いこなせない人に共通する“思い込み”とは?

- 2026年度の情シスがまず読むべき5本 Windows 10、IT投資、AI活用を見直す

- ベテラン開発者が教える、サクサク動く「Pythonハック10選」 〜開発系の面白コラム集〜

- 盗撮に盗聴、端末をスパイに変える「クリープウェア」の恐怖

- Arcserveが国内でクラウドバックアップ/DRサービス強化、自前でDCを提供

図5 ファイルサーバの機密区分による持ち出し制御(出典:日立ソリューションズ)

図5 ファイルサーバの機密区分による持ち出し制御(出典:日立ソリューションズ)