中小企業の被害が6割超 人手不足の情シスが取るべき「賢いランサム対策」とは?:ランサムウェア攻撃への対策状況(2026年)/後編

2026年の最新調査から、企業のランサムウェア対策は「侵入防止」から「早期復旧」へと舵を切る転換点にあることが分かった。被害報告の6割を中小企業が占め、AI攻撃も巧妙化する中、人手不足の現場が取るべき外部リソース活用法などをアンケート結果から探る。

2025年、国内企業で相次いだランサムウェア被害の報道を受け、多くの企業がセキュリティ強化に動き始めた。一方で、前編で触れた通り、暗号化やシステムダウンといった実害が出るまで攻撃に気付けなかった企業も少なくない。本稿では、2026年2月9日〜3月2日に実施した「ランサムウェア攻撃と対策に関する調査」(回答数:253件)を基に、ランサムウェア攻撃の今後を見据え、企業が取るべき対策の方向性を整理する。

「データはあるが復旧できない」ランサム対策、多層防御の死角

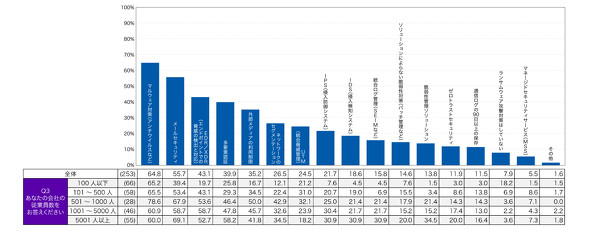

企業におけるランサムウェア対策の現状について、まず導入済みのセキュリティ製品および実施中の対策を整理した。

製品・サービスの導入状況を見ると、「マルウェア対策製品(アンチウイルスなど)」が64.8%で最多となり、「メールセキュリティ」(55.7%)、「EDR/XDR(エンドポイントでの脅威検出と対応)」(43.1%)がこれに続いた。従来型の入口対策に加え、エンドポイントでの検知・対応を重視する傾向が広がっていることが見える。

一方、運用・方針面での対策としては、「ソリューションに依存しない脆弱性対策(パッチ適用)」(14.6%)が最も高く、「ゼロトラストセキュリティ」(11.9%)、「通信ログの90日以上保存」(11.5%)が上位に挙がった。製品導入に比べると割合は低いものの、基盤的なセキュリティ運用の整備が徐々に進みつつある。

2025年2月の前回調査と比較すると、「多要素認証」(39.9%)が7.7ポイント増、「外部メディア利用制限」(35.2%)が5.8ポイント増、「EDR/XDR」も5.3ポイント増と、いずれも顕著な伸びを見せた。これらは認証強化や内部不正対策、侵入後の検知対応といった複数レイヤーにまたがる対策であり、企業が単一の防御に依存せず、多層防御へと舵を切っている様子が明確になっている。

ここまでで、企業の多層的な防御体制の進展はおおむね理解できる。だが、実際の運用や復旧に関する盲点や導入が進んでも効果が十分でない領域については、まだ多くの課題がある。

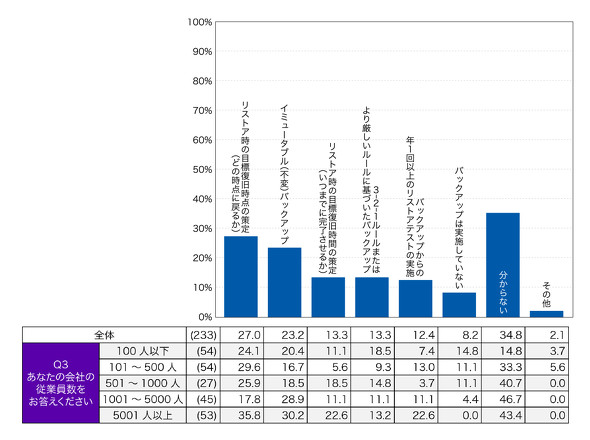

注目すべきは、バックアップや復旧体制の実効性だ。近ごろは、APT攻撃の長期潜伏化やバックアップ自体を狙う攻撃も増加しており、単なるデータ保存だけでは不十分だ。

実際のバックアップ対策としては、「リストア時の目標復旧時点(RPO)の策定」(27.0%)や「イミュータブル(不変)バックアップ」(23.2%)の導入が比較的進んでいるが、「目標復旧時間(RTO)の設定」(13.3%)や「3-2-1ルールに基づくバックアップ」(13.3%)はまだ十分とは言えない。

企業が直面するリスクは、単にデータが失われるだけではない。「データは存在するが復元できない」という、事業継続を脅かす致命的な事態に発展する可能性もある。では、こうしたリスクに対し、企業は多層防御と復旧体制のギャップをどのように埋めるべきか。具体的な対策と実務上の優先順位について、さらに掘り下げていく。

被害116件から見る、攻撃の「最短ルート」

ランサムウェアの脅威に対して多くの企業が対策を進める一方で、従業員100人以下の中小企業では対策を「実施していない」層も一定数存在する。実施しない理由としては、「対応できる人員の不足」が45.0%、「自社がランサムウェア攻撃の対象になるとは考えていない」が30.0%と、大半を占める。

中小企業では、IT担当者が他業務と兼務しているケースが多く、EDRの運用や多要素認証の導入といった専門性・工数を要する施策に十分なリソースを割けない現状がある。また、セキュリティ対策は直接的な収益を生まない領域であることから、限られた経営資源の中で優先順位が低くなりやすい。さらに、経営層の理解やリスク認識の不足も、対策の遅れにつながっていると考えられる。

だが、近ごろの攻撃動向を踏まえると、中小企業こそ高いリスクにさらされていることが分かる。警察庁サイバーセキュリティ対策本部が2025年10月に公表した報告によれば、令和7年上半期のランサムウェア被害報告は116件に上り、そのうち約3分の2に当たる77件が中小企業であり、過去最多を記録した。また、令和6年と比較すると調査・復旧費用も高額化しており、1000万円以上を要した組織の割合は50%から59%へと増加した。被害件数・コストの双方が拡大している現状は、中小企業にとって経営を左右しかねない重大なリスクであることを示している。

こうした状況を踏まえると、人員不足を理由に対策を先送りするのではなく、外部リソースの活用を前提とした現実的な対応策を検討することが有効だ。実際、ランサムウェア対策の危機対応計画では、「外部専門家との連携」が19.8%、「サイバー保険への加入」が14.2%の企業で取り入れられているほか、セキュリティ運用体制においても約2割の企業がSOC(Security Operation Center)を利用している。

限られたリソースの中小企業においては、自社完結にこだわらず、外部の専門知見やサービスを組み合わせることで、リスクを放置せずに実効性のある対策を講じることが現実的かつ有効なアプローチと言えるだろう。

大企業は「自動化」、中小企業は「経路遮断」 規模別に見る次の一手

前後編で見えた企業のランサムウェア被害と対策状況を踏まえ、最後は「今後企業はどのように攻撃に備えるべきか」という視点から、対策方針を整理する。

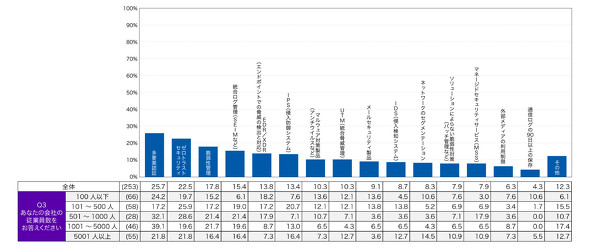

まず、未導入の対策のうち「今後導入したい」と考えられている施策では、上位5項目が「多要素認証」(25.7%)、「ゼロトラストセキュリティ」(22.5%)、「脆弱性管理」(17.8%)、「統合ログ管理(SIEMなど)」(15.4%)、「EDR/XDR」(13.8%)だった。

この結果を企業規模別で見ると大きな差は見られないものの、従業員数1001人以上の企業では「脆弱性管理」や「IPS(侵入防御システム)」など、管理の網羅性や自動化を重視する傾向がある。一方、500人以下の中堅・中小企業では「マルウェア対策製品」や「メールセキュリティ」「UTM(統合脅威管理)」など、主要な侵入経路への対策が優先される傾向が見られた。

この背景には、企業規模によるリソースや管理対象の差がある。大企業では管理端末数の多さから、脆弱性の一元管理やIPSによる自動化・効率化が求められる。一方、中小企業では限られたリソースの中で、メールやWebといった主要な侵入経路を防ぐことが現実的な優先事項となる。また近年は、EDR/XDRやネットワーク監視においてAIを活用したリアルタイム検知が進み、運用負荷を抑えつつ高精度で迅速な対応が可能になることも、導入意欲を後押ししていると考えられる。

今後のランサムウェア攻撃に関する認識としては、3つの主要な懸念が浮かび上がった。

1つ目は、生成AIの発展に伴い攻撃手法が巧妙化している点だ。特に高度化したフィッシングメールによる感染リスクの増大が懸念されている。2つ目は、取引先や関連企業を経由したサプライチェーン攻撃への懸念だ。自社単独での対策では不十分であり、関係企業を含めた広域的な対応が求められる点だ。そして、3つ目は、完全防御は困難だという前提のもと、侵入を想定したレジリエンス重視の考え方だ。つまり、感染を前提に、迅速な復旧や事業継続をいかに実現するかが重要視されている。

実際、今後の対策としても「オフラインバックアップの整備」や「事業継続性を踏まえたバックアップ戦略の見直し」といった、復旧重視の意見が多く見られる。これは従来の「侵入防止中心」の発想から、「被害を前提とした対応」へのシフトが進んでいることを示している。

以上を踏まえると、今後企業に求められるのは、巧妙化・広域化するランサムウェア攻撃に対し、自社のみで防御を完結させるのではなく、最新技術の活用、組織間の連携、外部専門家の活用を組み合わせたセキュリティ・レジリエンスの構築だ。万が一の侵害を前提とし、被害を最小化しつつ迅速に復旧できる体制の整備が、今後の標準的な対策の方向性となるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本

- 情シスの負担はなぜ減らないのか 企業ITの“あるある”をまとめ読み

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- 石井食品、脱AS/400への「4つの戦略」 30年の安定稼働を捨てたレガシー刷新の記録

- Excelの「Copilot関数」は何ができる? 試して分かった使いどころ【機能レビュー】

- 会社の規則は穴だらけ? 誰も守ってくれない「無視されるITルール」【実態調査】

- Excelが強すぎる BI導入済みなのに表計算ツールを使う企業がかなり多いワケ

- 400万のサーバが1900万に? PC・ハードの価格高騰の渦中で起きたIT担当者の悲劇

- 宝の持ち腐れ!? “眠れる次世代ファイアウォール”はこう戦列復帰させるべし