宝の持ち腐れ!? “眠れる次世代ファイアウォール”はこう戦列復帰させるべし:兼任情シス・佐藤さんと学ぶ「明日からできるセキュリティ再建計画」【第1回】

専任情シス不在の中小企業でITトラブル対処に追われる佐藤さん。サイバー脅威への不安が募る中、前任者が残した次世代ファイアウォールの管理画面を見てがくぜんとする。設定は数年前のまま放置されていたのだ……。

専任のセキュリティ担当者がおらず、日々の業務に追われながら兼務で対策を任されている中小企業の担当者は、常に「自社が狙われたらどうしよう」という不安と戦い続けている。潤沢な予算もなければ、高度な専門知識を持つ人材もいない。前任者からの引き継ぎさえも満足にされないまま、目前のITトラブル対処に忙殺される日々……。

本連載は、そんな境遇にある架空の中小企業「愛堤興産(あいていこうさん)」の佐藤さんを主人公に、明日から実行できるセキュリティ施策の現実的な立て直しプロセスを追う。佐藤さんが自社のネットワーク環境に抱いた、ある“違和感”から物語を始めよう。

孤軍奮闘する兼務情シス 佐藤さんの憂鬱

「佐藤係長、なんだかネットが遅いんですけど……」

「佐藤さん、プリンタから紙が出てきません!」

「佐藤くーん、PCの画面が急に真っ暗になっちゃったよ!」

愛堤興産では、今日もITトラブルに見舞われた社員のSOSが飛び交っている。従業員150人ほどのこの会社に、情報システム部門は存在しない。3年前から「人より少しPCの操作に慣れている」というだけの理由でIT担当を兼務させられているのが、総務部係長の佐藤健一(42)だ。

とある地方都市に拠点を置く、創業40年の愛堤興産。建設や不動産、資材卸など多角的な実業を営む、「『愛』を『提』供する」を社是とする企業だ。社名をもじって、社員は時折こんな冗談を口にする。

「うちは“なんちゃってIT(アイティ)”興産だからなぁ」

IT企業でもないのに、読みだけが妙にそれっぽい。佐藤もトラブル対処に追われながら「まぁ、うちは“なんちゃって”ですからね」と苦笑いで返すのがお決まりのパターンだった。

だが最近、佐藤は笑えない悩みを抱えていた。取引先の建設会社がランサムウェア(身代金要求型マルウェア)に感染し、業務が完全にストップしてしまったという物騒なうわさを耳にしたのだ。大企業のサプライチェーンを狙い、まずは防御が甘い中小企業を標的にするという手口をニュースで毎日のように目にする。

もし「なんちゃって」なわが社が狙われようものなら、顧客の信頼も、事業も一瞬で吹き飛んでしまうだろう。しかし経営層に対して、セキュリティ強化の予算を直訴するほどの知識も自信もない──考えるだけで佐藤は胃が痛くなった。

全然使い切れてない? 放置された“黒い箱”の正体

「とはいえ、うちには一応“あれ”があるしな……」

佐藤がすがるような目で見つめるのは、オフィスの片隅にあるサーバラックで緑色のランプを点滅させている“黒い箱”。数年前に定年退職した前任者が導入した「次世代ファイアウォール」だ。佐藤にとって、それは「外から来る悪いやつらを防いでくれる、よく分からないけどすごい壁」程度の認識だった。これまで目立ったネットワークトラブルもなかったため、文字通り“触らぬ神”として放置してきたのだ。

ここで再び、先ほどのランサムウェアのうわさが頭をよぎる。

「本当にこの箱を置いているだけで、うちの会社は守られているのか?」

──抑え切れない不安に駆られた佐藤は、分厚いマニュアルを引っ張り出し、初めて管理画面にログインしてみた。

「……えっ?」

画面を開いた佐藤は、ある項目に目をとどめ、冷や汗をかいた。機能自体は動いているようだが、OSやファームウェアのバージョン、ルールの「最終更新日」が、前任者が退職した3年前の日付のままなのだ。

恐る恐る設定を見ると、さらに頭の痛い現実が明らかになった。「この通信は通す」という例外処理の許可ルールが幾つも足されている。その一方で、ここ数年で社内に浸透したWeb会議ツールや各種SaaSの通信を適切に制御している形跡が全くないのだ。

「うそでしょ!? これじゃあ誰でも通れるザルの門じゃないの?」

どうやら前任者は機器を導入し、取りあえず通信ができる状態にしただけのようだ。これまで鉄壁の城門だと思っていたものは、門番が持つ“要注意人物のリスト”が3年前のままで、おまけに“顔パス”の例外だらけというありさまだった。

絶望した佐藤だが次の瞬間、あることを思い付く。

「もしかして、新しい機器を買わなくても、この箱の設定を見直してやれば、お金を掛けずにセキュリティを強化できるんじゃないか?」

もっとも素人が適当に設定を変更し、社内のネットワークを止めてしまったら大変だ。この“眠れる次世代ファイアウォール”を、一体どのようにして機能させればよいのか。佐藤のセキュリティ再建計画が始動した――。

佐藤さんが直面した事態は、国内の中小企業で広く見られる。その背景を明らかにするために、まず次世代ファイアウォールの成り立ちを整理しておこう。なお以下の内容は、フォーティネットジャパンでフィールドCISOを務める登坂恒夫氏の話を参考にしている。

著者プロフィール:登坂 恒夫(とさか つねお)

2021年9月、フォーティネットジャパンにマーケティング本部 Field CISOとして入社。情報セキュリティ全般を通して、ユーザー企業の情報セキュリティ責任者に対して技術や脅威などの動向をお伝えするとともに、情報セキュリティ責任者との意見交換を通じて課題解決に向けた取り組みを支援する。フォーティネットジャパン入社前は、IDC Japanにおいて10年以上国内のセキュリティ市場調査アナリストに従事。国内のセキュリティ市場全般に深い洞察を持つ。これまでに、SE業務、コンサルティング業務、サポート業務と幅広くIT業務を20年以上にわたり経験。

なぜ中小企業で次世代ファイアウォールが放置されるのか

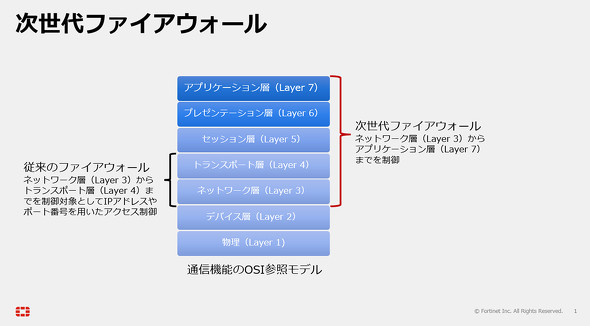

従来のファイアウォールは、ネットワークレイヤーにおけるIPアドレスやポート番号を基準に通信を制御していた。SaaSなどのWebアプリケーションが業務ツールとして普及するにつれて、この手法は実態に合わなくなった。あらゆるWeb通信が同じポート(80番や443番)を通過するようになると、ポート番号だけでは、その通信が正規の業務システムへのアクセスなのか、マルウェアによる不正な通信なのかを判別できない。

そこで登場したのが、通信の中身をアプリケーションレイヤーまで検査し、特定のアプリケーションをピンポイントで制御することが可能な次世代ファイアウォールだ。現在では単体製品としてだけではなく、WebフィルタリングやIDS(不正侵入検知システム)/IPS(不正侵入防御システム)など、多彩なセキュリティ機能を1つの筐体(きょうたい)で提供するUTM(統合脅威管理)製品の一機能としても広く導入されている。

これほど多機能な機器が、なぜ中小企業で放置されてしまうのか。その一因としてIT担当者が、単に動いているだけの機器を「機能が有効に働いているから安全だ」と勘違いしてしまうことが挙げられる。

機器が動作していることと、セキュリティ的に安全であることは同じではない。業務に支障なくネットワークがつながっていると、管理者は全てが問題なく動作していると安心しがちだ。しかし何も起きていないように見える状態こそが、設定の不備を見落とす原因となる。

システムインテグレーター(SIer)などの手によって、機器の導入時に基本的な設定はなされているはずだ。しかし月日がたつにつれて、社内で利用するアプリケーションは変化する。その変化に合わせて設定を更新しなければ、防御機能は実態と乖離(かいり)してしまう。現場からの「通信が遮断されて業務ができない」というクレームに応えて、場当たり的に例外ルールを継ぎ足していたら、本来防ぐべき通信まで許可してしまう恐れがある。

追加予算ゼロで始める次世代ファイアウォールの有効活用

IT予算や人材が限られる中小企業にとって、既存資産の機能を最大限に引き出すことは極めて重要だ。十分に生かせていない次世代ファイアウォールを本来の運用状態に戻すには、どのような手順を踏めばよいのか。

最初に着手すべきは、機器の現状把握だ。引き継ぎが不十分な状況では、機器の正確なモデル名やOS/ファームウェアのバージョンすら把握できていないことは往々にしてある。まずはOS/ファームウェアが最新の状態になっているかどうか、脆弱性にパッチが適用されているかどうかを確認することがスタートラインとなる。

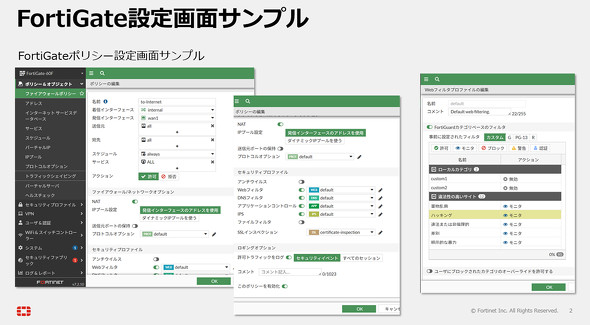

それらを確認、更新して最低限のセキュリティを確保したら、次に自社のビジネス要件と照らし合わせながら既存のルールを見直す。ここで有効化を検討すべき代表的な機能がWebフィルタリングとIPS/IDSだ。

Webフィルタリングは、業務に無関係なWebサイトや悪意のあるドメインへのアクセスを遮断する。その設定のよりどころとなるのは自社のセキュリティポリシーだ。SNSの閲覧や個人のクラウドストレージへのアクセスをどこまで許容するか――。こうしたポリシーがあいまいな場合、現場の業務実態をヒアリングしてルールを再定義する必要がある。

IDSはネットワークの出入り口で不審な通信の振る舞いを検知でき、IPSはこれらに加えて攻撃をブロックする機能を持つ。IDS/IPSを適切に動作させることで、ランサムウェアの侵入や、サイバー攻撃の司令塔となるC&Cサーバ(コマンド&コントロールサーバ)との不正な通信などの検知・遮断が可能になる。

これらの機能を全て一気に有効化するのは避けた方がよい。機能を一つ一つ確認しながら段階的に進める必要がある。複数の設定を同時に変更してネットワーク障害が発生した場合、どの設定が原因なのかを特定する切り分け作業が困難になるからだ。専門の技術者がいない組織では、トラブル対処だけでも業務が破綻しかねない。変更の影響を確認しながら、着実に設定を見直そう。

ビジネス環境の変化に応じて設定を見直し続ける

機器の設定を見直したら、それで終わりではない。ビジネス環境は常に変化しており、今後も新たなクラウドサービスが導入されるなどして、従業員の働き方が変わる可能性がある。それらに応じて設定を変更するなどの運用が不可欠だ。環境の変化に追随してルールを見直し続けなければ、機器は再び放置状態に戻ってしまう。

こうした運用を、兼務の情シス担当者が1人で抱え込むのは現実的ではない。自力で解決できない課題に直面した際には、専門家の知見を頼ることも有力な選択肢となる。

ここで問題となるのが「誰に相談すべきか」だ。導入を担当したSIerはネットワーク構築には強みを持つ一方、サイバー攻撃を受けた際の対応や復旧プロセス、高度なセキュリティ体制の構築といった分野では、十分な知見やノウハウを持たない場合もある。サプライチェーン全体のセキュリティ対策を評価する制度である「サプライチェーン強化に向けたセキュリティ対策評価制度」が本格化するなど、企業に求められるセキュリティレベルは高まっている。こうした中、自社のビジネス要件を理解し、適切なセキュリティ戦略を共に描ける専門家との関係構築が重要になる。

次世代ファイアウォール活用で「今すぐやるべき3カ条」

最後に、次世代ファイアウォールの有効活用に向けて、明日から現場で実践していただきたい具体的なアクションを3つ提示する。

- 機器の現状を正しく把握する

- 資産管理の基本として、機器のモデルやOS/ファームウェアのバージョン、パッチの適用状況を正確に把握し、最新かつ安全な状態にする。

- 自社のポリシーと設定の乖離を埋める

- 業務実態と照らし合わせてWebフィルタリングやIPSなどの機能を段階的に有効化し、不要な例外ルールを削除する。

- 変化に追随しながら運用する

- 導入時の設定のままで放置せず、ビジネス環境や利用アプリケーションの変化に応じて定期的にルールを見直し、更新し続ける。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 巨大データセンターはもう不要? 2割のコストで不足を解決するトンデモ秘策:881st Lap

- 乗客75%減、手作業450時間……星野リゾート・ANAらの「泥沼な現場」解決事例集

- パナソニック デジタル、巨大データベースをクラウドへ段階移行で年間7000万円削減

- どのAIが“最強”なのか AI活用を考えていたらAI以外の話になった

- 23歳の期待のエースが突然「辞めたい」 ノーコードが退職でも活躍ってどういうこと?

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 消えたRPA、覇権のAWS 5年分の調査で分かった、現場が選ぶ“地味だが強い”IT資格

- 経理のAI導入、半数が期待も「運用できる人材がいない」が課題

- IT業界未経験の記者が「ITパスポート」試験を受けてみた 勉強方法から受験の注意点まで

- AI時代、「コードを書く力」よりも必要なスキルとは?

※イメージ画像(Nano Bananaで生成)

※イメージ画像(Nano Bananaで生成)