できるだけお金を掛けない「春のセキュリティ総点検」 新年度に見直すべき10項目を解説

新年度は、情シスにとって新しい施策を始める時期である一方、退職者アカウントの削除漏れや異動者の権限残存、古いPCや機器の使い残しなど、ありがちな抜けが表面化しやすい時期でもある。IPAの「情報セキュリティ10大脅威 2026」を基に、新年度に確認しておきたいセキュリティ項目を編集部が整理する。

新年度が始まる4月は、セキュリティ対策を見直すにはちょうどいい時期だ。ここで言う「見直し」は、必ずしも新しい製品を導入することではない。まずやるべきなのは、今の環境で放置されがちな穴をふさぐことだ。退職者アカウントの削除漏れや異動者の不要な権限削除、新入社員への権限付与、古い機器の使い残しの取りまとめ、委託先に渡したままの管理者権限の管理――こうした“いつかやろう”が積み重なると、後から大きな事故になりやすいからだ。

だが、その作業の重要さは認識しているものの、マンパワーやコストの問題で手が回らないという企業もある。

そこで本稿では、追加投資を前提とせず、すぐに着手できるセキュリティの実務項目を整理する。なお、対策方法や緊急度(対策の優先度)は、独立行政法人情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2026」や警察庁の資料「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」を参考に筆者が考えたものだ。

確認しておきたいセキュリティ10項目

4月の慌ただしさの中でまず見直したいのは、“事故の入口と運用の抜け”になり得る以下の7項目だ。

1.退職者、異動者、新入社員のIDと権限

2.メール、VPN、クラウドの認証設定

3.「Windows 10」と古い機器の残存状況

4.外部公開機器とリモート接続の更新漏れ

5.委託先、取引先、子会社のアカウントや接続権限

6.生成AIと野良SaaSの利用実態

7.新年度向けの注意喚起と教育内容

その後、4月中をめどに整えたいのが、以下の“被害を広げないための備え”だ。

8.バックアップが本当に戻せるかどうか

9.ログ取得と保存先

10.インシデント発生時の連絡網と初動体制

まずは“事故の入口と運用の抜け”をふさぐ

1.退職者、異動者、新入社員のIDを棚卸しする

4月に最も起きやすいのは、人の入れ替わりに伴う運用のゆがみだ。そのため、以下の3点を確認することが重要になる。

- 退職者のアカウントが残っていないかどうか

- 異動した社員に前部署の権限が残っていないかどうか

- 新入社員に必要以上の権限を渡していないかどうか

こうした確認が厄介なのは、「Microsoft 365」や「Google Workspace」のような認証基盤だけでは終わらないことだ。勤怠管理や経費精算、ワークフロー、ファイル共有、部門独自のSaaSまで含めると、「誰が何を使えるのか」が見えにくくなる。まずIDと権限の棚卸しから始めるとよいだろう。

2.メール、VPN、クラウドの認証を見直す

新しい認証基盤を導入しなくても、既に使っているサービスの設定を見直すだけで、“事故の入口”を減らせる可能性がある。まず確認したいのは、管理者アカウント、メール、VPN、主要なクラウドサービスの設定だ。

警察庁が2026年3月に公表した資料によると、令和7年(2025年)に検挙した識別符号窃用型の不正アクセス行為では、「パスワードの設定、管理の甘さにつけ込んで入手」が84件で最多だった。このことから、認証と更新を徹底するだけでも効果があると考えられる。

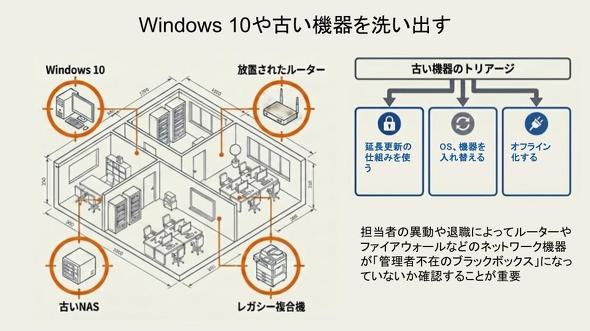

3.Windows 10と古い機器が残っていないかどうかを確認する

セキュリティの見直しとしてWindows 10の利用状況確認は外せない。同OSは2025年10月14日にサポートが終了しているからだ。2026年4月時点で、社内にWindows 10端末が残っていないかどうか、残っているならどう扱うか(延長更新の仕組みを使う、OSを入れ替える、オフライン化するなど)を確認することが重要だ。

Windows以外で言えば、VPN装置、ルーター、NAS、ファイアウォール、複合機なども注意すべきだ。これらの機器は更新や置き換えが後回しになりやすい。特に、担当者の異動や退職で管理状況が曖昧になっている機器は危ない。Windows 10の残存確認をしつつ、古い機器についても洗い出しができるとよいだろう。

4.外から接続できる機器の更新漏れをなくす

外部から接続できる機器の更新が漏れていると、脆弱(ぜいじゃく)性を突かれるリスクが高まる。情報セキュリティ10大脅威 2026でも、脆弱性を悪用した攻撃は組織向け脅威の上位に挙がっている。

脆弱性対策と聞くと、広い範囲を一度に点検しなければならないような印象がある。だが、全てを同じ優先度で確認する必要はない。まず見るべきなのは、インターネットにつながっている機器やシステム、つまりインターネット経由でアクセスできるものだ。例えば、外部公開サーバ、VPN、リモート保守用の経路、公開Webシステム、クラウドの管理画面などが当てはまる。

5.委託先や取引先に渡した権限を見直す

自社の対策が進んでも、委託先や取引先、関連会社経由で穴が残ることはある。特に、保守ベンダー用のID、外注先への共有ストレージ権限、子会社との接続経路は、棚卸しが不十分になりやすい。情報セキュリティ10大脅威 2026では、サプライチェーンや委託先を狙った攻撃が組織向け脅威の2位だった。

ここで大切なのは、契約書の細部を論じることではない。「誰に何を渡しているか」を確認することだ。外部に開いている接点を見直すだけでも効果はある。

6.生成AIと野良SaaSの利用実態を把握する

情報セキュリティ10大脅威 2026で目を引くのは、「AIの利用を巡るサイバーリスク」が組織向け3位に初めて入った点だ。IPAの公式説明では、AIへの不十分な理解に起因する情報漏えいや他者の権利侵害、AIの出力を十分に検証せず、うのみにすることによる問題、AI悪用による攻撃の容易化と巧妙化などが背景として示されている。

ただし、新年度の点検としては「会社としてAIとどう向き合うか」といった難しい議論をする必要はない。AIを特別扱いするより、「新しいシャドーITの一種」として点検する方が現実的だ。無料版の生成AIに業務データを入れていないかどうか。部門が独自に契約したSaaSを情報システム部が把握しているかどうかといった実態把握から始めればよい。

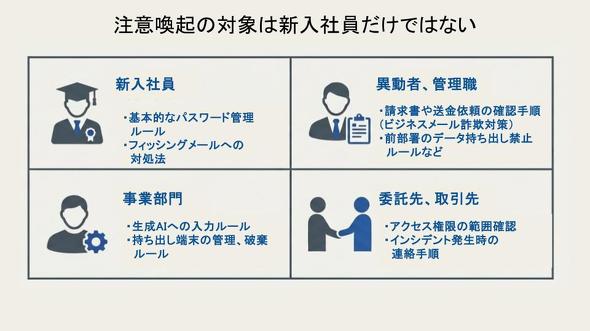

7.新年度向けの注意喚起を更新する

4月といえば新入社員教育だが、新入社員だけがリスクの起点ではない。異動者や管理職、委託先、現場部門も含めて、「新年度版の注意喚起」を更新する必要がある。例えば、請求書や送金依頼の確認手順、フィッシングメールへの対処、生成AIへの入力ルール、持ち出し端末の扱いなど、実務に直結する内容を改めて整備、周知することが重要だ。

“被害を広げない備え”を整える

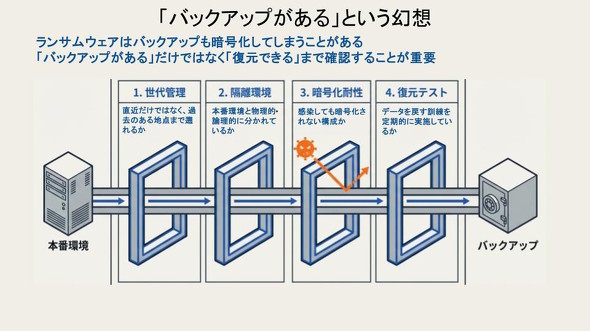

8.バックアップを戻せるかどうか確認する

ランサムウェア対策で勘違いしがちなのが、「バックアップがあるから大丈夫」と考えてしまうことだ。だが、本当に重要なのは「必要なデータをしっかりと戻せるかどうか」だ。

確認項目としては以下の4点となる。

- 世代管理がされているかどうか

- 本番環境と保管先が分かれているかどうか

- 感染時に一緒に暗号化されない構成かどうか

- 復元テストをしているかどうか

9.ログの取得状況と保存先を確認する

事故が起きた後にありがちなのが、「何が起きたのか追いかける手段がない」という問題だ。ログを取っていない、保存期間が短い、保存先が被害を受ける場所と同じ、見られる担当者が限られている――こうした状態では、被害範囲の特定も再発防止も難しい。

専用の製品やサービスを導入して、できる限りログを集められればいいが、コスト的に難しいという企業もあるだろう。その場合は、認証、管理操作、外部接続、重要データアクセスのログの取得状況(どこまでログが取れているか)を把握するだけでも意味がある。

10.事故発生時の連絡網を決めておく

セキュリティ対策では予防策ばかりに目が向きやすいが、実際には「インシデント発生時にどう対処するか」も同じくらい重要だ。誰が判断し、誰に報告し、どのベンダーや外部機関に連絡することになっているのか。休日夜間の連絡先はあるかどうか。こうした初動体制が決まっていれば、被害の拡大を抑えることができる。

新年度は、新しい仕組みを入れるためのイベントではない。退職者ID、管理者権限、古い端末、公開機器、委託先、AI利用、バックアップ、連絡網といった放置しがちな実務を見直す節目と言える。全部を一気にやらなくてもいい。まずは事故の入口や運用の抜けになりやすいところから順番につぶし、その上で被害を広げない備えも整えていく。それだけでも、新年度のリスクはかなり減らせるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 「ChatGPT」の独走は終わった 企業が選ぶ生成AIは3強時代へ

- 生成AIの次は「社内データ連携」 企業の4割がクラウドストレージ「MCP」対応を期待

- AIがコードを書く時代に、言語を選ぶ意味はあるのか?:880th Lap

- 脱Excelしたはずが、またExcelに戻る “先祖返り”を防ぐ2つの心得

- ベテラン開発者が教える、サクサク動く「Pythonハック10選」 〜開発系の面白コラム集〜

- 新人対応を「IT介護」の入口にしない 情シスが受け入れ対応で詰まる前に見ておきたい5本

- Google、GeminiにAIエージェント機能を追加 情報整理から作業実行まで支援範囲を拡大

- ソースネクストのAI議事録、Microsoft 365 Copilot連携で検索、要約を効率化

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」