退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」:愛提興産の佐藤さんと学ぶ! 明日からできる中小企業のセキュリティ再建計画(2)

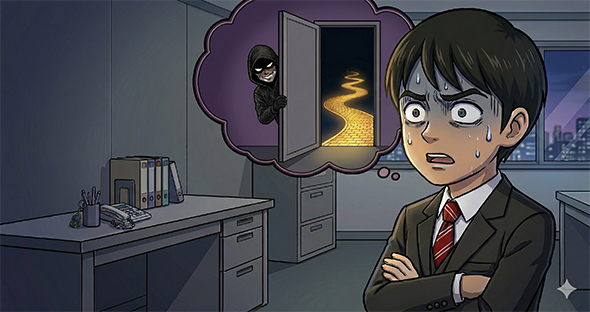

専任情シス不在の中小企業で孤軍奮闘する総務部の佐藤さん。VPNの接続ログを見て背筋を凍らせた。一度認証を通れば社内ネットワークを自由に移動できてしまうVPNの構造が、大きなリスクを抱えていることに気が付いた……。

本連載では、架空の中小企業「愛提興産」(あいていこうさん)で情報システム業務を兼務する総務部係長の佐藤氏を主人公に、明日から実践できる現実的セキュリティ施策の立て直しプロセスを描く。本連載第2回では、テレワークの普及とともに多くの企業で定着したVPN(Virtual Private Network)に内在するリスクを明らかにし、その課題からの脱却に向けた具体的な道筋を提示する。

兼務情シス佐藤さんが震えた、VPN接続ログの異変と深夜の影

「佐藤さん、出先から会社のファイルサーバに入れないんですけど……」

「またか」と思いながら、佐藤はPCの画面に視線を戻した。ここ最近、VPNの調子が安定しない。つながるときはつながるが、ダメなときはまったくダメで、原因もよく分からない。

愛提興産では、コロナ禍を契機にテレワーク環境の整備を進め、その一環としてVPNを導入した。VPNは社外から社内ネットワークへアクセスするための主要な入り口であり、「これを経由すれば安全だ」という前提のもと、これまでVPNの運用を続けてきた。

「まぁ、うちは“なんちゃってIT(アイティ)”興産ですからね…」

いつものようにぼやきながらも、佐藤は前回、設定を見直した次世代ファイアウォールの管理画面を開き、VPNの接続ログを確認する。多くの次世代ファイアウォール製品にはVPN機能が標準で統合されており、愛提興産でもこの機器をテレワークの入り口として使っていた。

エラーの原因を探ろうとログを見ていた佐藤の視線が、あるところで止まった。

「あれ? このアカウントは先月退職した鈴木さんのじゃないか?」

ログを確認すると、先月退職した鈴木氏のアカウントを使ってVPN接続を試みた記録が複数残っていた。中には、深夜3時台に海外のIPアドレスから接続を試みた履歴もあった。幸い、退職手続きに合わせてパスワードが変更されていたため、侵入には至らなかったようだが、佐藤は背筋が寒くなった。

「もしパスワードを変更しておらず、中に入られてしまっていたら……」

VPNの設定によっては、一度接続を許可されたユーザーが、社内のファイルサーバや業務システムなどに広くアクセスできてしまう。次世代ファイアウォールの設定を見直して、ネットワークの入り口の守りは強化した。とはいえ、VPNの認証さえ突破されてしまえば、社内のシステムに自由に入り込めてしまうのではないか……。そんな不安が、佐藤の頭をよぎった。

「VPNを使えば、外からでも安全に社内ネットワークに入れる。けれど、一度中に入ってしまえば、何でもできてしまう。それって、やっぱり怖くないか……?」

ログを見ながら、佐藤は腕を組んだ。VPNの運用を根本的に見直すべきなのかもしれない……。

VPNは、もはや「巨大なバックドア」か?

佐藤さんが気付いたVPNのアカウント管理やアクセス範囲の問題は、テレワークを導入している多くの企業に共通する課題だ。この問題に向き合うには、まずVPNが広く使われるようになった背景と、サイバー攻撃の変化を押さえる必要がある。なお以下の内容は、フォーティネットジャパンでフィールドCISOを務める登坂恒夫氏の話を参考にしている。

著者プロフィール:登坂 恒夫(とさか つねお)

2021年9月、フォーティネットジャパンにマーケティング本部 Field CISOとして入社。情報セキュリティ全般を通して、ユーザー企業の情報セキュリティ責任者に対して技術や脅威などの動向をお伝えするとともに、情報セキュリティ責任者との意見交換を通じて課題解決に向けた取り組みを支援する。フォーティネットジャパン入社前は、IDC Japanにおいて10年以上国内のセキュリティ市場調査アナリストに従事。国内のセキュリティ市場全般に深い洞察を持つ。これまでに、SE業務、コンサルティング業務、サポート業務と幅広くIT業務を20年以上にわたり経験。

もともとVPNは、システム管理者など限られたユーザーが社内ネットワークに接続し、管理業務を行うための仕組みだ。ところがコロナ禍をきっかけにテレワークが一気に普及し、一般の従業員も日常的にVPNを使うようになった。利用者の急増により、VPNは攻撃者にとって“社内への入り口”として狙いやすい存在になっている。

VPNは、社内ネットワークとインターネットの境界で外部からの侵入を防ぐ「境界防御」の考え方に基づいている。正しい認証情報を持つユーザーだけが暗号化された通信を通じて内部に入れる、という仕組みだ。

ただし、この仕組みには構造的な弱点がある。ひとたび認証を通過して社内ネットワークに入ってしまうと、広い範囲のシステムにアクセスできてしまう点だ。認証時にしか安全性を確認しないため、侵入後に別のサーバへ次々とアクセスを広げていく「ラテラルムーブメント」(横展開)を許しやすい。

さらに、VPNの入り口となるゲートウェイはインターネットに直接さらされており、常に攻撃対象となっている。フィッシングなどでIDやパスワードが盗まれたり、使い回しによって認証情報が流出したりすれば、不正アクセスを許すリスクは高まる。加えて、管理インタフェースの脆弱(ぜいじゃく)性や設定ミスが原因で侵入されるケースも珍しくない。

この背景には、広く普及しているSSL VPNの特性がある。SSL VPNはWebブラウザに標準搭載されているSSL/TLSを利用するため、Webポータル型であれば専用ソフトを導入せずに手軽に使える。HTTPS通信を使うことでファイアウォールを通過しやすく、導入のしやすさから急速に普及した。

一方で、SSL VPNはWebアプリケーションとしての性質を持ち、オープンソースのライブラリに依存しているケースも少なくない。そのため仕組みが複雑になりやすく、バグや脆弱性が入りやすい傾向がある。実際、SSL VPNの脆弱性はこれまでも繰り返し報告されており、それを突いた攻撃も後を絶たない。こうした技術的な背景も、VPNが攻撃対象として狙われやすい理由の一つと言える。

NSAも警告する「SSL VPN」の危うさ 2026年までに決断すべき脱却

こうした状況を受け、米国の国家安全保障局(NSA)やサイバーセキュリティ・社会基盤安全保障庁(CISA)などの公的機関は、脆弱性の多いSSL/TLSベースのVPNではなく、より堅牢で標準化されたIPsec VPNへの移行を強く推奨している。

また、セキュリティベンダーの対応も進んでいる。例えばフォーティネットは、SSL VPNの脆弱性リスクへの対応方針として、2026年5月に同技術のサポートを終了する予定を示している。こうした動向を踏まえると、SSL VPNからの脱却は、具体的に検討すべき段階に来ていると言えるだろう。

一方で、VPNそのものの課題に対応するためには、より新しいアクセス制御の考え方への移行が求められる。その代表的なアプローチが「Zero Trust Network Access」(ZTNA)だ。

ZTNAでは、「社内ネットワークに入れば安全」という従来の前提を取り払い、誰が、どの端末で、どの業務システムにアクセスしようとしているのかを、その都度検証する。ネットワーク全体への接続を許可するのではなく、アプリケーション単位で必要最小限の権限だけを付与する仕組みだ。そのため、万が一認証情報が漏えいした場合でも、影響範囲を特定のシステムに限定できるという利点がある。

「一歩ずつ、確実に」 ゼロトラストへの現実的なロードマップ

だが、中小企業が現環境からZTNAへ一足飛びに移行するのは現実的ではない。既存の資産を生かしながら、段階的にセキュリティレベルを引き上げていくアプローチが現実的だろう。

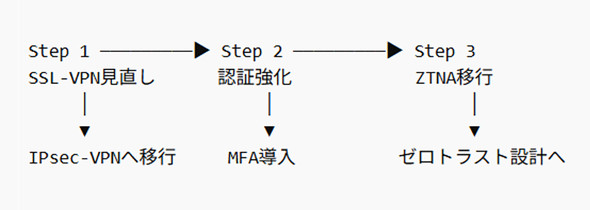

第一のステップは「通信方式の見直し」だ。脆弱性の指摘が多いSSL VPNの利用を止め、より堅牢(けんろう)なIPsec VPNへ設定を切り替える検討を進める。多くの次世代ファイアウォールは標準でIPsec VPN機能を備えており、機器を入れ替えることなく、設定変更だけで通信の安全性を高められる。

第二のステップは「認証の強化」だ。IPsec VPNへ移行して脆弱性のリスクをある程度減らしても、一度認証を通過すれば社内ネットワークを広く利用できてしまうというVPN特有の課題は残る。そこで、VPN接続時に多要素認証(MFA)を必須とし、パスワード漏えいによる不正アクセスのリスクを抑える。古い業務システムではID/パスワード認証が内部に組み込まれており改修が難しい場合もあるが、入り口であるVPNにMFAを追加する方法は比較的導入しやすい。

そして第三のステップとして、ZTNAへの移行計画を立てる。業務システムごとに細かなアクセス制御を実現するには、ネットワーク担当者だけでなく、各システム管理者や人事・総務部門との連携が不可欠だ。システム全体を俯瞰しながら移行を進めるには、経営層の理解と意思決定も重要だ。

サイバー攻撃による業務停止や取引先への影響を防ぎ、サプライチェーン全体における自社の信頼を守るためにセキュリティを強化するという認識を経営層と共有し、全社的なプロジェクトとして進めていくことが、セキュリティ体制を再構築する鍵となるだろう。

無理のないゼロトラストへの転換 今から始めるべき3つの改善策

最後に、VPNのリスクを低減し、安全なリモートアクセス環境を構築するために、明日から現場で実践できる具体的なアクションを3つ紹介する。

Step 1: SSL VPNからIPsec VPNへ移行する

セキュリティ機器の設定を見直し、脆弱性の標的になりやすいSSL VPNから、より堅牢で標準化されたIPsec VPNへ通信方式を切り替える。

Step 2: VPN接続に多要素認証(MFA)を導入する

パスワードの使い回しや漏えいによる不正侵入を防ぐため、VPN接続時の認証に多要素認証(MFA)を必須化し、認証強度を高める。

Step 3: 経営層を巻き込んでZTNAへの移行計画を策定する

VPNの構造的な課題から脱却するため、経営層の理解を得た上で、業務システム単位でアクセス制御を見直すZTNAへの移行計画を策定する。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 高度なkintoneカスタマイズを専門知識なしで AIでシステム改善できる新サービス

- 「全てを守るのはムリ」 2026年版、脆弱性サービス選定の“現実解”

- 200円Googleアドオン、kintone AI、SaaS連携 中小企業でも自動化が進む注目ITツール

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口"

- Excelが強すぎる BI導入済みなのに表計算ツールを使う企業がかなり多いワケ

- マルコメ、社員1000人分の健診管理を自動化 「事務作業に追われない」健康経営へ

※イメージ画像(Nano Bananaで生成)

※イメージ画像(Nano Bananaで生成)