AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口":「サプライチェーン攻撃」に関する調査(2026年)/前編

サプライチェーン攻撃への警戒は広がっている。だが、今回の調査で見えてきたのは、危機感の高まりに対して対策が思うように進んでいない企業の多さだ。特に、取引先や委託先の状況把握や、どこまで対策を求めるべきかの判断に悩む声が目立った。

世界中で猛威を振るうランサムウェア攻撃で、昨今特に危惧されているのは、取引先やグループ会社、クラウド/SaaS事業者などを経由し広範囲にわたって影響を及ぼす”サプライチェーン攻撃”だろう。IPAが2026年1月に発表した「情報セキュリティ10大脅威 2026(組織編)」では8年連続で「サプライチェーンや委託先を狙った攻撃」が取り上げられており、危機感は増している。

そこでキーマンズネットでは「サプライチェーン攻撃に関する調査」(実施期間:2026年4月8日〜4月24日、回答件数:179件)を実施した。前編となる本稿では、サプライチェーン攻撃に対し、企業が抱く懸念や実被害状況、対策の進行状況などの現状を紹介する。

過半数が「懸念が高まった」と回答、実被害に遭った企業も

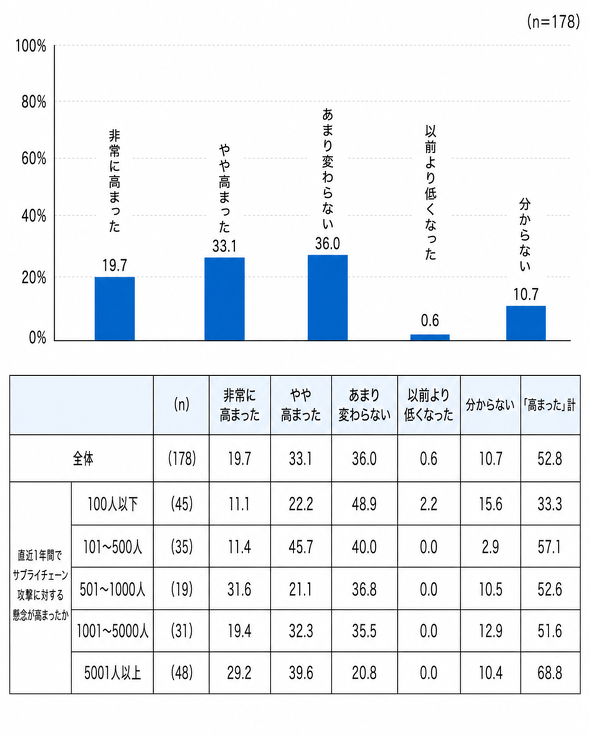

直近1年間でのサプライチェーン攻撃に対する懸念の変化を聞いたところ、最も多いのは「あまり変わらない」で36.0%だった。だが、「非常に高まった」(19.7%)と「やや高まった」(33.1%)を合わせると「懸念が高まった」と回答した割合は52.8%だった(図1-1)。この割合を従業員規模別に見ると、5001人以上の“大企業帯”が最も高く68.8%、反対に100人以下の“中小企業帯”では33.3%と企業規模によって温度差が見られた。特に大企業ほど、サプライチェーンを経由した影響を現実的なリスクとして捉えている様子がうかがえる。

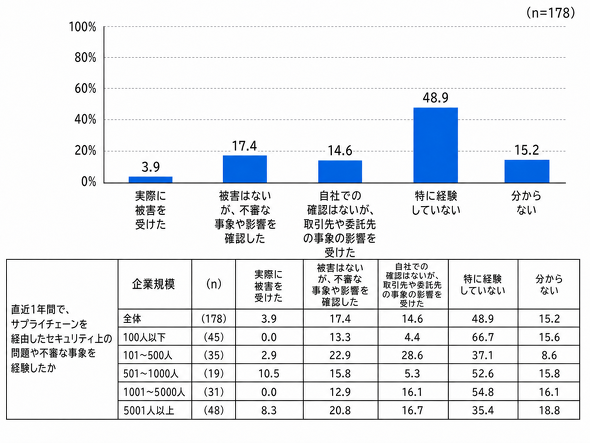

直近1年間で、サプライチェーンを経由したセキュリティ上の問題や不審な事象を経験したかどうかを聞くと、全体では「特に経験していない」(48.9%)が約半数を占めた。一方で、「被害はないが、不審な事象や影響を確認した」(17.4%)、「自社での確認はないが、取引先や委託先の事案の影響を受けた」(14.6%)が続き、「実際に被害を受けた」(3.9%)は1割以下にとどまった(図1-2)。

ただし、この結果は、サプライチェーン攻撃では「自社が直接やられたかどうか」だけでは実態を捉えにくいことも示している。実際に被害を受けた企業は一部でも、不審な事象の確認や、取引先、委託先の事案による影響を経験した企業は一定数ある。周辺で起きた異常や取引への影響が、サプライチェーン攻撃を「自分事」として受け止めさせ、危機感を押し上げている様子が見える。

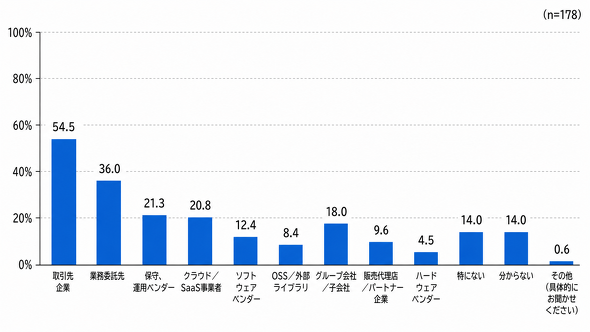

そこで現在、回答者の勤務先においてサプライチェーン攻撃に関して特に懸念している点を尋ねたところ、「取引先企業」(54.5%)、「業務委託先」(36.0%)、「保守、運用ベンダー」(21.3%)、「クラウド/SaaS事業者」(20.8%)、「グループ会社/子会社」(18.0%)という並びになった(図1-3)。回答の傾向からは、企業が強く警戒しているのは、未知の攻撃手法そのものよりも、日常的に業務を依頼し、情報をやりとりしている「取引先」や「委託先」だ。つまり、サプライチェーン攻撃で最も不安視されているのは、遠い外部脅威ではなく、普段からつながっている相手先だと言える。

取引先や業務委託先、グループ会社まで……不審な事象の起点は?

興味深いのは、企業が「懸念している相手」と、不審な事象の発生源として挙げられる相手が大きく重なっていることだ。つまり、読者企業の警戒感は漠然とした不安ではない。「最も懸念されている相手」は実際の不審な事象の発生源にもなっており、取引先リスクが現実の課題として認識されていることが分かる。

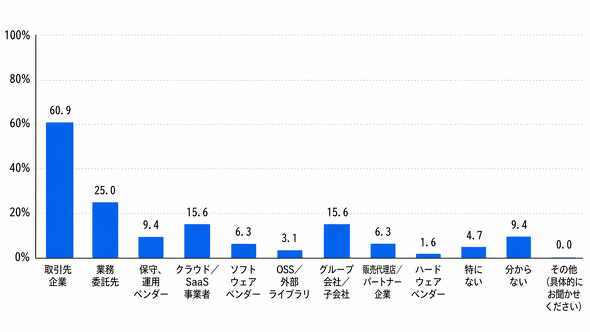

前の設問で「実際に被害を受けた」「被害はないが、不審な事象や影響を確認した」「自社での確認はないが、取引先や委託先の事案の影響を受けた」と回答した方に不審な事象の起点となった対象を聞いたところ、最多は「取引先企業」(60.9%)で、「業務委託先」(25.0%)、「クラウド/SaaS事業者」(15.6%)、「グループ会社/子会社」(15.6%)が上位に並んだ(図2)。

図2:サプライチェーン攻撃で不審な事象の起点となった対象※実際に被害を受けた」「被害はないが、不審な事象や影響を確認した」「自社での確認はないが、取引先や委託先の事案の影響を受けた」と回答した方が対象

図2:サプライチェーン攻撃で不審な事象の起点となった対象※実際に被害を受けた」「被害はないが、不審な事象や影響を確認した」「自社での確認はないが、取引先や委託先の事案の影響を受けた」と回答した方が対象フリーコメントを見ると、単に外部から攻撃されたというより、「取引先や関係者を装うことで警戒をすり抜ける」「相手先が絡むため対応の判断が難しくなる」といった、サプライチェーン攻撃ならではの厄介さがにじむ。例えば「ゲスト用のWi-Fiに接続した取引先のPC、もしくはスマホからC2サーバへの不審な通信を確認した」「取引先企業から届いたメールをきっかけにウイルス感染が発生したが、後にそのメールは偽造と判明した」といった声が寄せられた。

ここで見えてくるのは、サプライチェーン攻撃の怖さが「自社システムが破られること」そのものだけではないという点だ。取引先や委託先、利用中のサービスが起点になれば、自社がどれだけ対策していても影響を避けきれない。多くの企業が「取引先が一番怖い」と感じる背景には、自社だけでは制御できないリスクの大きさがある。

対策「進んでいる」は4割以下……進められない企業が抱える課題

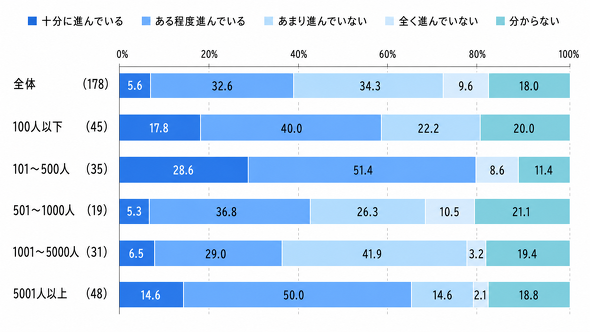

そうしたサプライチェーン攻撃に対して、企業での対策はどの程度進んでいるのだろうか。調査の結果「十分に進んでいる」(5.6%)と「ある程度進んでいる」(32.6%)の割合を合計すると、「進められている」と回答したのは38.2%となる(図3-1)。また、5001人以上の大企業帯と、100人以下の中小企業帯では約4倍の開きがあり、おおむね500人以下の中堅・中小企業帯で対策が遅れている様子が見て取れる。

ただし、この差は単純に「大企業は意識が高く、中小企業は低い」という話ではない。大企業は関係先の多さ故に管理対象が膨らみやすく、中堅・中小企業は人材や予算の制約から初手を決めにくい。企業規模によって、対策が止まる理由そのものが違っている可能性が高い。

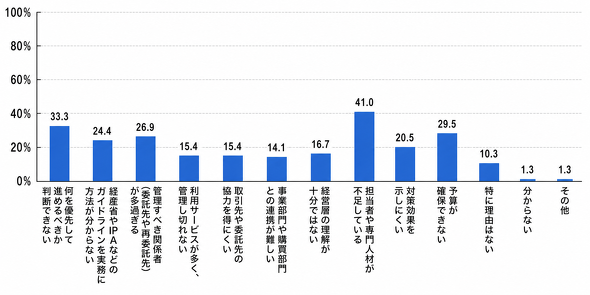

では、なぜ対策が進められていないのか。「あまり進んでいない」「全く進んでいない」と回答した方に理由を聞いたところ「担当者や専門人材が不足している」(41.0%)、「何を優先して進めるべきか判断できない」(33.3%)、「予算が確保できない」(29.5%)、「管理すべき関係先(委託先や再委託先)が多過ぎる」(26.9%)、「経産省やIPAなどのガイドラインを実務に落とし込む方法が分からない」(24.4%)が上位に続いた(図3-2)。

特に対策が遅れている中小企業では、予算の確保が難しく担当者や専門人材が不足していることと、それにより優先して取り組む事項の判断ができないことの3点が大きいようだ。反対に大企業では、管理すべき関係先が多過ぎることや協力を得にくいことが挙がっており、企業規模によって対策の進めづらさにも違いがあるようだ。

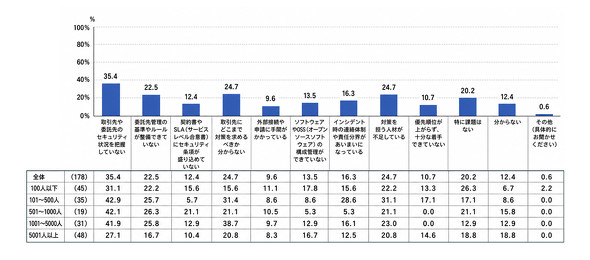

最後に、サプライチェーン攻撃に関して自社で課題になっていることを聞いた。上位には「取引先や委託先のセキュリティ状況を把握していない」(35.4%)や「取引先にどこまで対策を求めるべきか分からない」(24.7%)、「委託先管理の基準やルールが整備できていない」(22.5%)など、関係先の状況把握や管理の難しさを挙げる声が並んだ。

加えて、「対策を担う人材が不足している」(24.7%)に見られるように、人材不足も依然として重い課題となっている(図3-3)。セキュリティ要件の設定やソフトウェアやOSS(オープンソースソフトウェア)の構成管理といった技術的な対策以前に、状況把握と対策の優先順位付け、予算確保などで詰まっているケースも多いと見られ、サプライチェーン攻撃への懸念が広がる一方で「分かっていても対応が定まらない」と頭を抱える企業の現状が見て取れる結果となった。

ここまで挙がった課題を大きく分けると、以下の3つに整理できる。

- 相手先の状況が見えていない

- どこまで求めるかの基準が定まっていない

- それを回す人材や体制が足りない

つまり、サプライチェーン攻撃対策は、技術の導入以前に、把握、判断、運用の各段階で詰まりやすいテーマだと言える。

以上、前編では企業におけるサプライチェーン攻撃への懸念と対策状況に加え、対策が進まない理由や課題について取り上げた。今回の結果から見えてきたのは、危機感の有無よりも、相手先の把握、確認項目の整理、優先順位付けといった“回し方”の難しさがボトルネックになっている現実だ。後編では、既に一定の対策を進めている企業の取り組みを基に、何から着手し、どの順で整えていくべきかを考察する。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口"

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- AIアプリ開発「Dify」って結局何がすごいの? 機能、料金、ユースケースを徹底解説

- Google Cloudで請求300万? 攻撃者にAPIキーを抜かれた開発者の悲劇:877th Lap

- 情シスの負担はなぜ減らないのか 企業ITの“あるある”をまとめ読み

- 調査が暴いた、議事録AIで「仕事が回る会社」と「ムダが増える会社」の境界線

- VPN、ファイル転送、公式SNS――“脇役システム”が事故の入口に

- 「脆弱性が多すぎて手が回らない」をAIで解決 Claudeでリスクを判定する新機能発表

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本