業務効率を落とさない「インターネット分離」の基礎:IT導入完全ガイド(2/3 ページ)

インターネット分離、3つの方式

ネットワークを物理的に分離し、インターネットに接続しながら行う業務と組織内のシステムで行う業務とによってクライアント端末すらも使い分けることは、セキュリティ面の強化は期待できるが、業務効率という点でデメリットが生じる。そこで一般企業がインターネット分離を実施する場合は、1台のクライアント端末から両方のセグメントにアクセスできる「論理分離」が現実的な解となるだろう。

論理分離においても基本的にはセグメントごとにネットワークを分離することに違いはない。だが、業務を効率的に遂行する上では分離のために設置した“壁”を安全に越える手段がないと不便だ。それが用意されていなければ、「USBメモリを使ってデータを移動する」などのセキュリティ強度を下げる行為が発生しかねない。

まずは、従業員の業務効率を落とさずに導入できるインターネット分離の方式を幾つか紹介しよう。

VDI(仮想デスクトップインフラ)

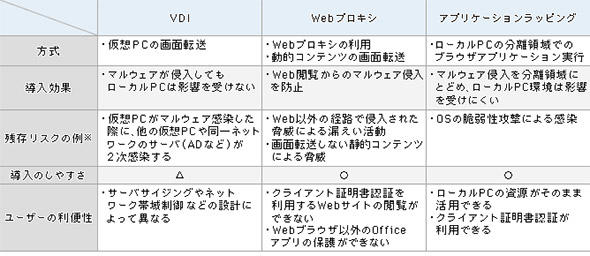

論理分離の代表例は、VDI(仮想デスクトップインフラ)だろう。OSやアプリケーション、データなどをサーバ側で実行し、手元のPCにはその実行結果だけを転送するので「画面転送方式」とも呼ばれる。ローカルPCにインターネット側のデータは残らないため、インターネット上の脅威から業務システムを隔離できる。

しかし、VDIの導入に踏み切れない企業があることも事実だ。その背景には、コストが高くなりがちなこと、導入に際して必要となるサーバのサイジングやネットワーク帯域の制御設計などが難しいことが挙げられる。そのため、一部グループのテスト導入だけで終わってしまったというケースを聞く。

コラム:インターネット接続用ブラウザだけを仮想化する

クライアント端末の全機能を仮想化するのではなく、インターネットにアクセスするWebブラウザだけを仮想化する方法もある。ローカルPC内にインターネット用とイントラネット用の2つのWebブラウザを配置し、用途に応じて使い分ける方法だ。この方法であれば、VDI導入よりも低コストで導入できるだろう。

Webプロキシ方式

企業内のPCがインターネットにアクセスする際、必ずゲートウェイを通過する。具体的にはファイアウォールやUTMなどを使ってネットワークの内と外との間に壁を設けているだろう。それらに加えて専用のプロキシサーバを設定し、Web上のコンテンツを「無害化」し、その表示情報だけをローカルPCに転送する方法がある。

Webブラウザの設定でプロキシサーバを指定するだけなので、デバイスやOS、Webブラウザの種類を問わず利用できる。クラウドサービス(SaaS)として提供されるWebプロキシを採用すれば、サーバの購入や運用が不要という点でも導入ハードルは低い。ただし、Web閲覧以外のセキュリティ対策には別の手段を講じなければならず、クライアント証明書を使うWebサイトの閲覧ができないなどのデメリットもある。

アプリケーションラッピング方式

ローカルPCの中に専用の分離領域を作り、インターネットへのアクセスは、この分離領域から専用ゲートウェイを通じてのみに限定する方法がある。分離領域内で起動したアプリケーションは、ローカルPCのファイルやレジストリ、クリップボードなどと隔絶された状態になり、万が一、分離領域内でマルウェアに感染したとしてもローカルPCに影響が広がらない。

ただし、ローカルPCのOS上で動作する方式のため、OSそのものの脆弱(ぜいじゃく)性をつくような攻撃をうけることも考えられる。そのため、外部への不正な通信をブロックし攻撃チェーンを断ち切る、出口対策との組み合わせが必要となる。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本

- Google Cloudで請求300万? 攻撃者にAPIキーを抜かれた開発者の悲劇:877th Lap

- 情シスの負担はなぜ減らないのか 企業ITの“あるある”をまとめ読み

- AIをムダな買い物にしない パナソニックG、明治安田の「生成AI」を使い倒す工夫とは

- 議事録AIが「特定の会議」でしか使われないのは、なぜ? 「限定利用」が6割超の理由

- Microsoft Copilotを使いこなせない人に共通する“思い込み”とは?

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 実際にやってみた、ソフトウェアによる「上書きデータ消去」実証レポート

- モダンExcel活用術 パワーピボットやDAX関数を使った業務自動化の最短ルート

- 大崎市とPolimillが連携 生成AIの実務活用モデルを構築し自治体DXを加速

表1 インターネット分離手法の比較 ※一例であり、これ以外のリスクがないわけではない(ソリトンシステムズでまとめたデータを基に編集)

表1 インターネット分離手法の比較 ※一例であり、これ以外のリスクがないわけではない(ソリトンシステムズでまとめたデータを基に編集)