無線LAN運用の負荷軽減を軽減する「クラウドWi-Fi」徹底解説(4/5 ページ)

これまでクラウドWi-Fiについて見てきたが、ここでは無線LANにおけるトレンドについて見ていきたい。とかく無線LANは最新規格が話題になりやすく、現状は最大スループットが約9.6Gbpsにもなる「IEEE 802.11ax」の話題が中心だが、現状はまだ規格が確定していない状況だ。そこで今回は、それ以外の話題について掘り下げてみたい。

大きな話題となっている「WPA2」の脆弱(ぜいじゃく)性

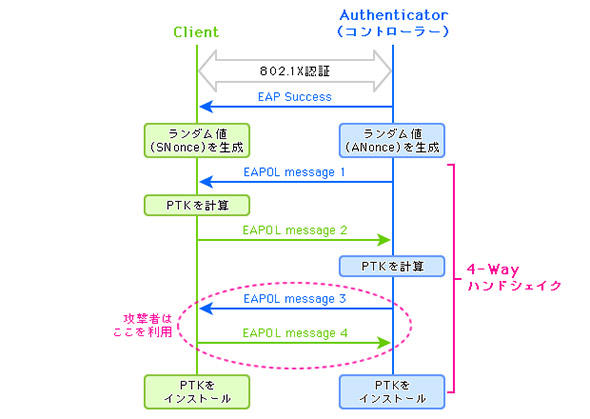

無線LANに関する話題として大きなものが、米CERTコーディネーションセンターなどが2017年10月16日に発表したWPA2に関する脆弱性「KRACKs(Key Reinstallation AttaCKs)」だろう。

Wi-Fiで一般的に利用されている暗号方式「WPA2」を攻撃対象とした脆弱性で、クライアントとAP間で4回のやりとりが行われる「4-way handshake」の一部に脆弱性が存在しているというものだ。この脆弱性を利用すると、攻撃者はWi-Fi通信の一部に割り込むことができるようになってしまう。

- 802.1X 認証完了後、またはPSK SSID の場合はアソシエーション直後に実施

- 認証後にコントローラー・端末で共有される PMK(Pairwise Master Key)から、実際の通信で使用する暗号キーを生成する

- PSK SSID の場合はパスフレーズのハッシュ値から PMK を作成

ただし、基本的には無線の届くエリアに攻撃者がいる必要があるだけでなく、SSLやVPNで暗号化されている場合は盗聴されることがない。一部のベンダーからは既にパッチが提供されており、無線コントローラーやクライアント側に適用することで脆弱性対策が可能になる。

初速のインパクトは大きかったものの、実際にはWPA2自体の安全性が崩壊したわけではないことはしっかり理解しておこう。IPAからも注意喚起とその対策についてリリースが出ているため、確認しておきたい。

「アクセスコントロール」がセキュリティにおける関心事

無線LAN検討時には、セキュリティは切り離せないポイントの1つになっているが、中でも重要視されているのがアクセスコントロールだ。最近では働き方改革の名のもとに、さまざまな環境から社内のインフラにアクセスする機会が増え、その状況を的確に把握し、アクセスの可否をセキュリティ的な観点から判断することが求められる。

しかも、アクセスする場所や時間など通常ではありえない挙動があれば、たとえ端末そのものが安全であっても、自動的に通信を遮断するといった制御も必要になる。これは、端末の振る舞いによってリスク度合いを判断し、実際にネットワークを遮断するといった物理的な制限を行う振る舞い検知の技術だ。快適にアクセスできるだけでなく、アクセスコントロールが柔軟に行えるかどうかも、大きなトレンドの1つとして注目する。

大きな脅威となる暗号化されたマルウェア

実際に2016年から課題として挙がっているのが、暗号化されたマルウェアへの対策だ。暗号化自体は攻撃者から企業を守るだけでなく、セキュリティツールを回避するための手段としても用いられており、マルウェア自体の検出が困難な状況も生まれている。

ベンダーの中には、フローデータを用いて暗号化のためのトラフィック分析を行うソリューションを実装する動きをはじめ、SSLトラフィックを復号することでその中身を解析してマルウェアかどうかを判断するようなソリューションを提供するところもある。無線LANに限った世界ではないが、ネットワーク全体で暗号化されたマルウェア対策を検討していく必要があるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 資料を食わせるだけで自動化できる、「NotebookLM」の"ズルい"使いこなし術

- Windows標準の暗号化に盲点? 日本HPがBitLocker回避攻撃への対策発表

- 400万のサーバが1900万に? PC・ハードの価格高騰の渦中で起きたIT担当者の悲劇

- 「買えないなら作っちゃえ」 エンジニアが実践、家のPCをルーターにする自作術:874th Lap

- スマホで撮影、AIがマニュアル化 令和のノウハウ継承は「自動生成」が新常識に?

- いまさら聞けない「Claude Code」 できることと使用感を実践レビュー

- 2026年度の情シスがまず読むべき5本 Windows 10、IT投資、AI活用を見直す

- できるだけお金を掛けない「春のセキュリティ総点検」 新年度に見直すべき10項目を解説

- 生成AIだけでは難しいCOBOL解析 「高精度な設計書生成」を実現した富士通の新手法とは

- JBCC、境界型防御を見直しゼロトラストへ 2000人規模グループで進めた段階整備

図10 WPA2における脆弱性(出典:日本ヒューレット・パッカード)

図10 WPA2における脆弱性(出典:日本ヒューレット・パッカード)