DXを見据えて意識すべき、テレワークの情報漏えいリスクと対策:テレワーク時代に取り入れたいゼロトラストセキュリティ

テレワークにおいては、さまざまな要因によって情報漏えいのリスクが生じる。情報漏えいの要因を「環境」「利用者」「デバイス」「ネットワーク」4つの観点で整理し、その対策を考える。DX(デジタルトランスフォーメーション)を見据えて意識すべきテレワークセキュリティの考え方とは。

テレワーク環境における情報漏えいリスク

本連載は、テレワーク環境におけるセキュリティリスクを整理するとともに、その対策としてゼロトラストセキュリティの実践方法を解説している。

テレワークの浸透に伴って、テレワーク環境を狙ったサイバー攻撃が増加したという話題をよく耳にする。前回は、VPNサーバの脆弱(ぜいじゃく)性問題や認証情報の漏えい、リモート端末におけるマルウェア侵入やインターネットアクセス時の認証情報の漏えいといった、テレワーク環境におけるサイバー攻撃のリスクとその対策について紹介した。今回は、サイバー攻撃やマルウェア感染、さらには内部不正や過失による情報漏えいリスクとその対策について説明する。

4つの観点で整理するリスク

テレワークにおいては、さまざまな要因によって情報漏えいのリスクが生じる。情報漏えいの要因を「環境」「利用者」「デバイス」「ネットワーク」4つの観点で整理し、その対策を考えたい。

なお、ここで挙げたものは、あくまでも基本的な情報のみで、情報漏えいを誘発する要因は他にもあるということは理解してほしい。

(a)利用環境

テレワーク時、自宅で長時間座って作業していると疲れてしまうこともあるだろう。気分転換にカフェやサテライトオフィスで仕事をする場合は、移動時・移動先でセキュリティリスクが生じる可能性がある。

まず、盗難・紛失による情報漏えいだ。持ち運んでいたPCが他人の手に渡った場合、不正にログインされたり、HDDやSSDを抜き取られたりして情報を盗まれるリスクがある。有効な対策は、パスワードによるロックとHDDやSSDの暗号化だ。パスワードによるロックについては、自動ロックの適用を必須とし、できれば多要素認証も利用する方が望ましい。

ショルダーハッキングもリスクだ。入力中のログインID・パスワードや、メール、文書などの機密情報を後ろや横から盗み見られたりすることがある。対策として、周囲に人がいないことの確認や、のぞき見防止フィルターの装着が挙げられる。

これらの対策については、すでに多くの企業が採用していることだろう。

(b)利用者の行動

自宅でのテレワーク時に、リビングや子供部屋などを利用していて、専用の部屋で仕事をしているという人は少ないのではないだろうか。ここでリスクになるのが、自分の注意不足と家族の好奇心による情報漏えいだ。

機密情報を表示したままPCを開きっぱなしにしている場合、家族にその情報を見られSNSや知人との会話で漏らされてしまうことが考えられる。ついつい誰かに自慢したくなる新製品のリリース情報などが家族の口から漏えいしたケースもあった。パスワードによるロックや自動ロックの設定が必須だ。

業務情報に関する印刷物を机の上に放置した結果、家族や知人に見られてしまうこともある。印刷物をシュレッダーにかけずごみ箱に捨ててしまい、ごみ置き場でカラスなどの仕業により袋が破かれ、中身が散乱してしまい情報が洩れる可能性も考えられる。コンビニなどで印刷し、コピー機に忘れるといったこともよくある話だ。

防止策として、情報漏えい対策ソフトウェアや資産管理ソフトウェアに実装された印刷禁止の機能を利用することが望ましい。印刷物を使わずに仕事をすることに慣れない人もいるかもしれないが、印刷物の代わりにサブスクリーンを用意するなどして、なるべく情報漏えいリスクを低減してほしい。

パスワードロックや印刷禁止が徹底できていても、本人の不正や過失によって情報が漏えいする場合がある。特に、カメラ撮影による情報漏えいは、技術的に禁止することが困難なことから対策が難しい問題だ。

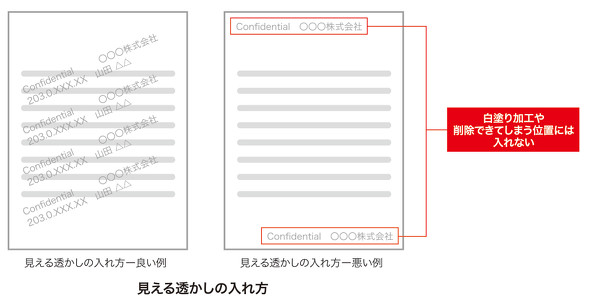

一つの手として、重要な情報が含まれるファイルやイントラネットのWeb画面に、見える透かしを挿入する方法が挙げられる。見える透かしは、対象のコンテンツに重ねて表示させるもので、透かしを消してコンテンツを表示させることはできない。透かしに会社名、氏名、IPアドレス、位置情報など参照している個人を特定できる情報を可能な限り埋め込むことで、仮に撮影されたとしてもコンテンツに参照者を特定する情報が重ねて表示されることになるため不正を抑止できる。

(c)デバイスの利用

USBメモリやポータブルHDD/SSD、SDカードなどのデバイスの盗難・紛失により情報漏えいが起きやすいことは想像に難くない。それ以外にも、デバイスで情報を持ち出し、使い慣れた私物PCにデータを移して仕事をすることもあるかもしれない。だが、私物PCは一般的に会社のPCよりセキュリティが脆弱で、暴露型ランサムウェア(注)などのマルウェアに感染しやすい。

情報漏えいの原因となるデバイスとしてスマートフォンやデジタルカメラなどもある。PCにUSBメモリを接続することはNGだと認識していても、充電のためにスマートフォンを接続することは問題ないと思っている人は少なくないだろう。しかしUSBケーブルで接続した場合、スマートフォンはUSBメモリなどと同じく記録メディアとして認識される。USBケーブル接続以外に、Bluetooth接続、Wi-Fi接続もあるが、その場合も同じだ。

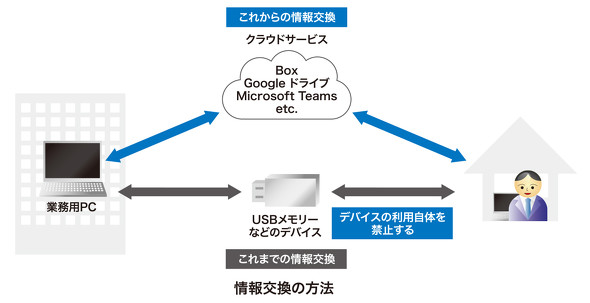

対策として、デバイスではなく、メールやクラウドストレージ、コミュニケーションツールなどオンラインツールを用いて情報のやりとりをすることが挙げられる。ただ、ルールとして定めていても、実際に徹底するのは困難であろう。ルールだけでなく、情報漏えい防止ソフトウェアや資産管理ソフトウェアのデバイス制御機能を用いて、デバイスの利用自体を禁止してしまうことをお勧めする。このようなソフトウェアでは、Bluetooth接続もWi-Fi接続も制御できるので併せて利用してほしい。

注)暴露型ランサムウェア:データを暗号化した上で復号と引き換えとなる身代金を要求し、支払わない場合は、窃取したデータを暴露すると脅すマルウェア

(d)ネットワークの利用

最後に注意してほしいのがLANやインターネットなどのネットワーク利用時の情報漏えいだ。

共有フォルダを利用すると、USBメモリなどのデバイスを用いなくても有線LAN、Wi-Fi、クロスケーブルといったLANを経由して会社のPCと私物PC間でデータをやりとりすることができてしまう。対策として、LAN接続は許可するがデータのやりとりは許可しない(VPNサーバなどの限られたIPアドレスへのリモートアクセス通信は許可する)といった制御を行う。共有フォルダ設定を禁止または監視することも有効だ。これらは情報漏えい防止ソフトウェアや資産管理ソフトウェアの機能もしくはOSの設定で実現できるだろう。

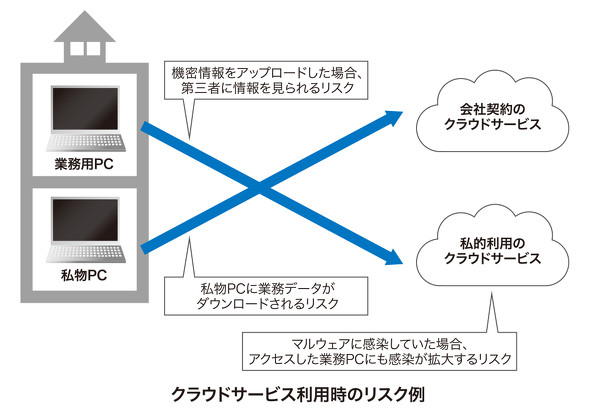

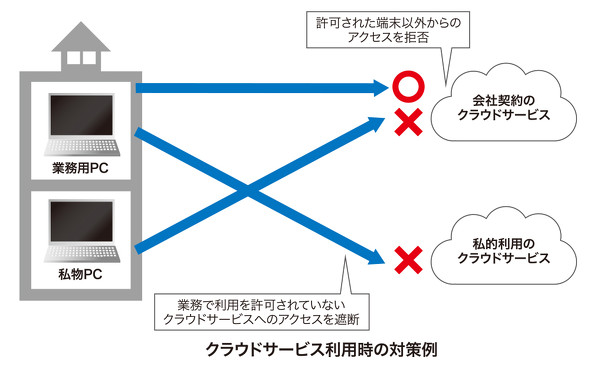

テレワーク環境ではVPNの負荷を下げるため、リモート端末から直接インターネット接続(インターネットブレークアウト)できるようにしている企業は多いだろうが、これもリスクだ。従業員が私的に契約しているメールやSNS、クラウドストレージにデータをアップロードし、他のPCでダウンロードすることで情報が漏えいする危険がある。個人契約のメールやSNSはパスワードやセキュリティ設定が甘くハッキングされやすいので乗っ取りもよく起きている。クラウドストレージの不具合によりハッキングされるケースも過去に数件報告されている。

私物PCから会社が契約しているクラウドに接続することもリスクだ。クラウドから私物PCに業務データがダウンロードされることが考えられる。

対策としては、きちんとルールを決めて運用することはもちろん、システムによって禁止することも検討してほしい。以下にリスクと対策を図示する。

個々の対策と併せて実施してほしいこと

利用環境、利用者の行動、デバイスの利用、ネットワークの利用の4つの観点からリスクと対策を整理してきたが、併せて実施してほしい対策を以下に挙げる。

説明の中に幾度かパスワードというキーワードが出てきた。小学生でも知っているくらいに浸透している言葉だが、それゆえに正しい運用の重要性が強く認識されにくくなってきたように思う。犯罪者は、まずパスワードを破ることを試みる。簡単なパスワードであれば、難しい脆弱性攻撃やソーシャルエンジニアリングを行うまでもなく、辞書攻撃、ブルートフォース攻撃(総当たり攻撃)などの手法を使ってログインされてしまう。8桁のパスワードを設定する際、数字の組み合わせは一般的な性能のPCでも数分で破られてしまうが、英字(大文字、小文字区別)と数字を組み合わせればそう簡単に解読されることはないだろう。まずは、パスワードに関する下記の内容を従業員に教育してほしい。

- パスワードの重要性

- 強固なパスワードと脆弱なパスワード例

- パスワード使い回しの危険性

- パスワードの管理方法

サイバー攻撃やマルウェア感染、内部不正や過失に関するセキュリティ教育も重要だ。これらの教育は、従業員が内容を忘れないように、一度だけで終わらせるのではなく、できれば半年に一度は実施してほしい。もちろん新規従業員の受け入れ時は半年のタイミングを待たずに、その都度パスワードやセキュリティに関する以下のような知識をインプットすることが望ましい。

- 世の中のセキュリティインシデント事例

- 自社内のセキュリティインシデント事例と処罰

- 自社のセキュリティルール

- 罰則

教育後は、従業員がルールを守っているかチェックリストによる確認を行い、誓約書を書いてもらうことを徹底したい。

最後に

新型コロナウイルス感染症(COVID-19)を機にテレワークが広まった。日本では、COVID-19がまん延する少し前から働き方改革やデジタルトランスフォーメーション(DX)という言葉が飛び交い、先進的な企業で取り組みが始まっていたが、皮肉にもパンデミックがその流れを一気に加速させることになった。

DXによりクラウド利用が広がり、テレワークによりPCやデータを社外に持ち出すことが増えた。社外からのICTを利用するこれらのトレンドによって、社内・社外という境界を前提にしたセキュリティ対策ではもはや対応できず、企業は「ゼロトラストセキュリティ」の導入を迫られている。

テレワーク環境やクラウド環境のセキュリティを検討すると、その環境は「ゼロトラスト」、つまりファイアウォールに守られているわけではなくインターネットにさらされて「何も信用できない環境」になる。これに気付いた企業が、境界の概念を排除した「ゼロトラストセキュリティ」の考え方を取り入れようとしている。

自社のビジョンにあったゼロトラストセキュリティ環境を構築している企業も増えてきているが、まだ道半ばという企業や今後取り組もうとしている企業も多いだろう。

これから本格的に働き方改革やDXを推進するという企業は、まず中長期的なビジョンを立て、ビジョンに向けてどのようなICT環境が最適なのか、そのICT環境を安全に運用するにはどのようなセキュリティが最適なのかをゼロトラストセキュリティの考え方を交えて検討していただきたい。

セキュリティは、COVID-19がまん延するまでは、多くの企業でコストとして考えられていたが、これからは働き方改革やDX、つまり企業を成長・継続させるためのビジネス基盤であり、経営戦略として捉える必要がある。

※本資料中の会社名、商品名は各社の商標、または登録商標です。

企業紹介:日立ソリューションズ

日立ソリューションズは、お客さまとの協創をベースに、最先端のデジタル技術を用いたさまざまなソリューションを提供することで、デジタルトランスフォーメーションを実現し、社会や企業が抱える課題にグローバルに対応します。そして、人々が安全にかつ安心して快適に暮らすことができ、持続的に成長可能な社会の実現に貢献していきます。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本

- 情シスの負担はなぜ減らないのか 企業ITの“あるある”をまとめ読み

- VPN、ファイル転送、公式SNS――“脇役システム”が事故の入口に

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 見て分かる、Excel「パワーピボット」「DAX関数」初級講座 分析をラクにする方法

- 調査が暴いた、議事録AIで「仕事が回る会社」と「ムダが増える会社」の境界線

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- マイナンバー制度が企業に与えるインパクト

- どっちが使える? OneDrive とGoogle ドライブ、それぞれの特徴とは