【専門家が解説】Googleドライブ活用を失敗しないための4つのポイント

Google Workspaceを導入したものの、ファイルの管理やドライブの移行が進んでいないとの声も聞かれる。Googleドライブ運用のポイントやGoogle Workspaceの高度なセキュリティについて各分野のエキスパートが解説した。

「Google Workspace」を導入したものの、単にデータを放り込んでいるだけで、ファイルの管理やドライブの移行が進んでいないとの声が聞かれる。Googleドライブ に適切にデータを蓄積し、管理することで、柔軟なコラボレーションが可能になるだけでなく、自社データに基づいたAI機能の活用やセキュリティの強化にもつながるが、そうしたメリットを享受するにはどうしたらよいのか。

これまでに500社以上の「Google Cloud」の導入を支援してきた吉積情報の佐々木 智子氏(マーケティング部 マーケティング担当)と五反田康一郎氏(マーケティング部 インサイドセールス担当)が、Googleドライブ の運用を失敗しないためのポイントやGoogle Workspaceのセキュリティ対策について4つの観点で語った。

Googleドライブ のファイル管理と運用方法

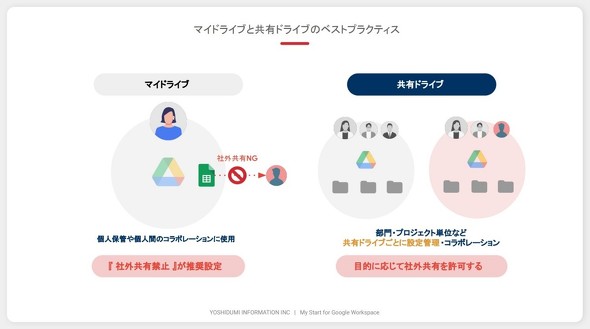

Googleドライブ にはマイドライブと共有ドライブがある。マイドライブは、個人のドキュメント管理や少人数での共有に使用する。共有ドライブは、部門やプロジェクトでの共有に適している。これらをどう使い分ければいいだろうか。

マイドライブと共有ドライブのベストプラクティス

マイドライブは、個人がオーナーになるので誰がどのファイルを社外共有しているのか、管理者が把握しにくい。ファイルごとにオーナーが異なるため、オーナーの領域が混在して管理が複雑になる。これらを踏まえて、「マイドライブは社外との共有を禁止し、あくまで社内で使用する」ことを佐々木氏は推奨する。

一方、共有ドライブは管理者権限がないとメンバーを追加ができないので、管理者の任命を間違えなければ情報漏えいのリスクを抑えられる。「目的ごとに共有ドライブを作成し、共有ドライブごとに社外共有を許可する」設定がベストプラクティスだ。

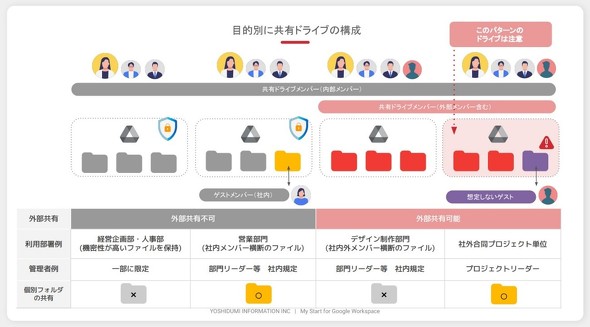

共有ドライブの共有メンバーは目的別に構成する

Google Workspace の共有ドライブにアクセスできるメンバーは、共有ドライブの全てのファイルにアクセスできる「共有ドライブメンバー」と、個々のフォルダやファイルにアクセスできる「ゲストメンバー」がいる。これらのメンバーと、外部共有可・不可の設定により、共有ドライブの使い分けは大きく4パターン考えられる(図2)。

注意が必要なのは図2の一番右の、共有ドライブメンバーとゲストメンバーの両者が利用でき、かつ外部共有可能になっているドライブだ。「編集者」以上の権限があるユーザーはゲストメンバーに対してドライブを共有できてしまうため、想定していないゲストに共有される可能性がある。どこまでのユーザーに共有されているかをしっかりと管理する必要がある。

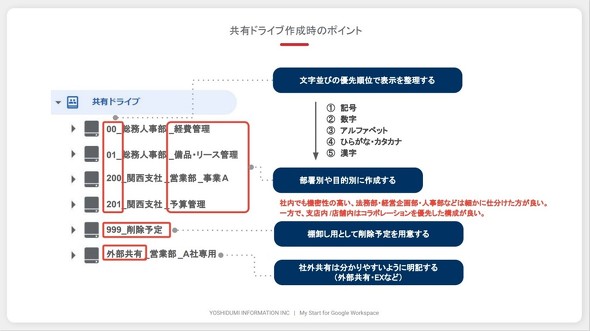

分かりやすいファイル名でシンプルにフォルダを分類

オンプレミス環境のファイルサーバでは、フォルダを細かく分類した結果、階層が深くなってしまうことがよくある。そのような構成はスマートとはいえない。検索により一瞬で探し出せる Google の利点を生かして、Googleドライブ のフォルダ構成は並列に浅くすることが望ましい。

シンプルなフォルダ構成にすることで、ユーザーの整理や分類にかかる時間を短縮できる。その際のポイントはフォルダ名だ。フォルダ名は、ファイルを保存する際に分かりやすく、検索やAIに学習させることを意識した名前にするとよい。

例えば「部署コード_部署名_目的」というようにする(図3)。また、定期的な棚卸し用として「削除予定」や、外部共有のドライブには「外部共有」などと明記しておくと管理しやすい。

フォルダ内に格納するファイル名は、注意喚起ステータスや取引先名、ドキュメントの分類などといったルール付けをすることで、検索できるワードが多くなり、AIも人間も見つけやすくなる。

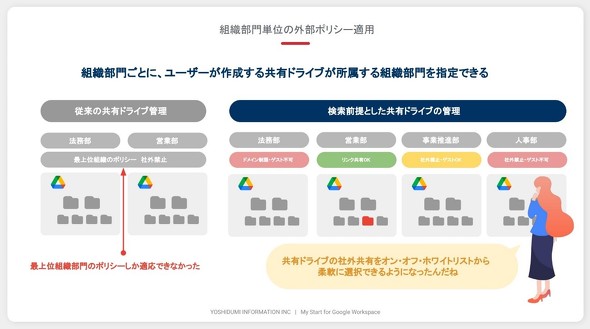

組織部門単位で外部ポリシーを適用

Google Workspace は、組織部門ごとに外部ポリシーを設定できる。共有ドライブの社外共有のオン・オフはホワイトリストから選択する。意外と知られていないが便利な機能なので、あらためて確認しておきたい。

Google Workspaceの高度なセキュリティ

Google Workspaceには高度なセキュリティ機能が搭載されている。佐々木氏は4つの項目を解説した。

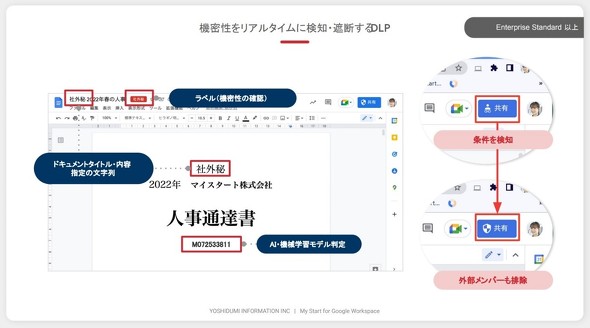

データ損失防止機能「DLP」

「Enterprise Standard」以上のエディションには、機密性のある情報をリアルタイムで検知して遮断するデータ損失防止機能であるDLPが搭載されている。利用する場合は、まず機密性の度合いに応じてDLPルールを定義するとよい。

DLPには、機密性を表示させる「バッジラベル」と、ドキュメントタイトルやテキスト以外で分類をサポートする「標準ラベル」の2種類のラベルがある。他にもドキュメントのタイトル(例:「社外秘」など)やドキュメント内テキスト、AIが判別する文字列(例:クレジットカードナンバー、マイナンバーなど)などの特定の情報に対して保護ルールを設定できる。

DLPは機密情報を検知すると、外部のメンバーを排除したり警告を出したりする。これにより意図しない共有を防止できる。

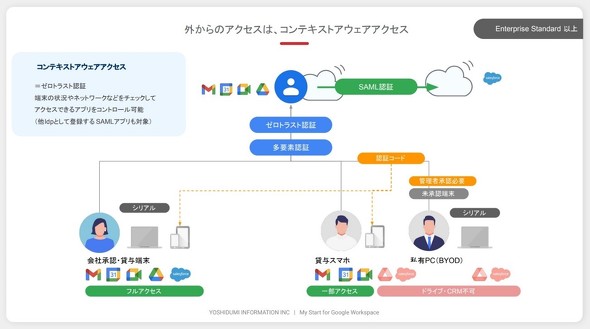

「コンテキストアウェアアクセス」でゼロトラスト認証を実現

Enterprise Standardエディションではコンテキストアウェアアクセスを利用できる。アクセスしようとするユーザーの状況を、端末やネットワークなどの要素で判定してアクセスを制御する Google 版ゼロトラスト認証機能だ。

同機能の利用シナリオは、「管理された社内端末のみGoogleドライブにアクセスできるようにする」というものだ。他にも Google の認証を使ってWindowsへログインさせる端末管理や、Google の認証を突破して「Slack」や「Salesforce」などのサードパーティーツールを使わせるようなSAML認証も設定可能だ。Googleの認証をひも付けることによって一気にセキュリティを底上げできる。

2024年7月からはDLP機能との併用が可能になった。これにより、「社外で仕事をしている場合はクレジットカード番号を含むファイルへのアクセスを禁止する」といったよりきめ細かい設定ができるようになった。

調査ツールでリスクの高い振る舞いアクセスを可視化して権限剥奪

「Enterprise Plus」エディションで利用できるのがセキュリティセンターだ。不審な振る舞いをするアクセスをダッシュボードで可視化でき、ファイルの共有状況の確認や権限を剥奪できる。また、迷惑メールの判定や一括削除にも対応する。

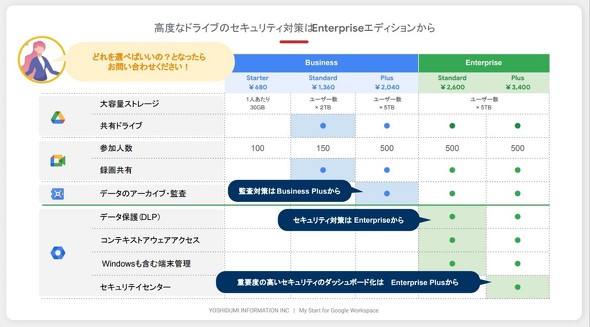

Enterpriseエディションのより高度なセキュリティ対策で情報を守る

Google Workspace のセキュリティ対策機能は、主にEnterpriseエディションで利用できる。なお2024年9月下旬から「Business Starter」エディションでも、これまでは使えなかった共有ドライブが利用できるようになる。ただし、幾つかの制限があるため、より利便性やセキュリティを強化したい場合はBusiness Standardエディション以上の上位プランへアップグレードすることが望ましい。

Googleドライブへのデータ移行は段階的に

吉積情報では、オンプレ環境のファイルサーバから Googleドライブ へデータを移行する際は、共有ドライブを利用することを推奨している。共有ドライブには50万ファイル、100階層まで保存できる。ただし、1日にアップロードできる上限は750GBまでであることに注意したい。

フォルダ構造は、事前にGoogleドライブが使いやすい並列の環境に整理するとよい。またドライブごとの権限設定は、データを移行する前にしておくことが重要だという。

従業員がGoogleドライブを使いこなせていない状態で一気にデータを移すと混乱する。そこで、まずは日常的に使うアクティブファイルを移行し、社員に Googleドライブ に慣れてもらう。次に、月に数回程度アクセスする準アクティブファイル、最後に、あまり使わない非アクティブファイルと、段階的にアップロードすることが望ましい。

外部とのデータ共有を安全に行うソリューション

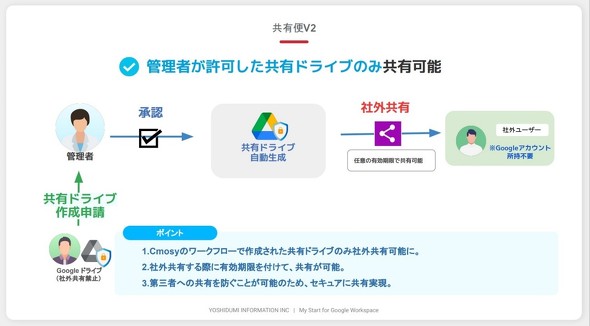

吉積情報では、Googleドライブ に特化したツールを2つ提供している。ドライブの権限管理や利用状況の可視化を行う「共有ドライブマネージャー」と、安全に外部共有するために開発された「Cmosy(クモシィ)」である。

Cmosyは、大量の動画を扱うTBSテレビと共同で開発したサービスなので、大容量ファイルの扱いを得意としている。外部とのファイル共有を可能にする「共有便」、外部からファイルを集荷する「集荷便」機能がある。

Cmosyの共有便は、外部共有を閉じた状態でも管理者が承認した特定のドライブやフォルダ、ファイルを有効期限付きで社外共有できる機能だ。管理者は共有の状況が一目で分かり、共有の停止も可能だ。

Cmosyの集荷便は、自社のGoogleドライブへのアップロードリンクを発行し、外部取引先に送ることでデータを集荷する。従来のフォルダ共有方式と異なり、ドライブの中身が見えず、複数の取引先から一つのフォルダにデータを集められる。これにより、取引先ごとにフォルダを分けて権限を付与する手間が省け、効率的なデータ収集が可能となる。

本記事は、吉積情報が2024年9月12日に開催したオンラインイベント「データはすべてドライブへ Googleドライブ運用 まるわかりセミナー」の内容を編集部で再構成した。

関連記事

M365と既存システムの乱立で"業務はカオス" 農林中央金庫はどう解決した?

M365と既存システムの乱立で"業務はカオス" 農林中央金庫はどう解決した?

農林中央金庫は、業務プロセスの分断とコンテンツの分散による生産性の低下に悩んでいた。そうした中、同社はあるサービスを組み合わせて新しい情報共有基盤を構築した。その刷新プロジェクトの全貌とは? ファイルサーバとクラウドストレージの利用状況(2023年)/前編

ファイルサーバとクラウドストレージの利用状況(2023年)/前編

コロナ禍やDX推進の潮流などが、企業におけるファイル管理の在り方にも大きく影響を与えた。以前は個人利用が中心だったクラウドストレージが業務でも活用されるようになった一方、ファイルサーバ運用との共存やすみ分けが課題となっている。 ファイルサーバおよびクラウドストレージの利用状況(2023年)/後編

ファイルサーバおよびクラウドストレージの利用状況(2023年)/後編

今や業務で当たり前のように利用するファイルサーバやクラウドストレージ。しかし利用頻度が高いからこそ、セキュリティリスクや管理工数の増大など”運用面での課題”も浮き彫りになっている。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 「ChatGPT」の独走は終わった 企業が選ぶ生成AIは3強時代へ

- AIがコードを書く時代に、言語を選ぶ意味はあるのか?:880th Lap

- 脱Excelしたはずが、またExcelに戻る “先祖返り”を防ぐ2つの心得

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- ベテラン開発者が教える、サクサク動く「Pythonハック10選」 〜開発系の面白コラム集〜

- 実際にやってみた、ソフトウェアによる「上書きデータ消去」実証レポート

- 新人対応を「IT介護」の入口にしない 情シスが受け入れ対応で詰まる前に見ておきたい5本

- 「Microsoft 365」最新アップデート徹底解説 TeamsとCopilotなどに15の新機能

- 生成AIの次は「社内データ連携」 企業の4割がクラウドストレージ「MCP」対応を期待

- スマホ画面にもクリック感をもたらすバーチャル触覚技術「パプティクス」とは