結局、“チェックシート”が最強だった 179人が明かした、サプライチェーン攻撃対策の現場:「サプライチェーン攻撃」に関する調査(2026年)/後編

サプライチェーン攻撃対策では、取引先や委託先への確認をどう定着させるか、自社側の認証や接続管理をどこまで見直すかが大きな論点になる。一度きりのチェックで終わらせるのか、契約や運用にどう組み込むのかで対応の質は変わってくる。

サプライチェーン攻撃への対策は、インシデント時の対応だけでは不十分だ。平時から自社のセキュリティを強化するのはもちろん、取引先や委託先の評価、契約時の要件設定、外部接続管理、インシデント時の初動整理など考えるべき項目は多い。こうした中で、対策を進めている企業は何を実施し、次にどこを強化しようとしているのか。

キーマンズネットでは「サプライチェーン攻撃に関する調査」(実施期間:2026年4月8日〜4月24日、回答件数:179件)を実施した。前編に引き続き、後編では、実施済み対策や今後強化したい項目、取引先や委託先に対する確認運用、さらにフリーコメントで寄せられた成功と失敗の事例を基に、これから対策を進める企業にとって有効だと思われるポイントを読み解いていく。

対策で多かったのは「チェック」「管理」「契約」の3本柱

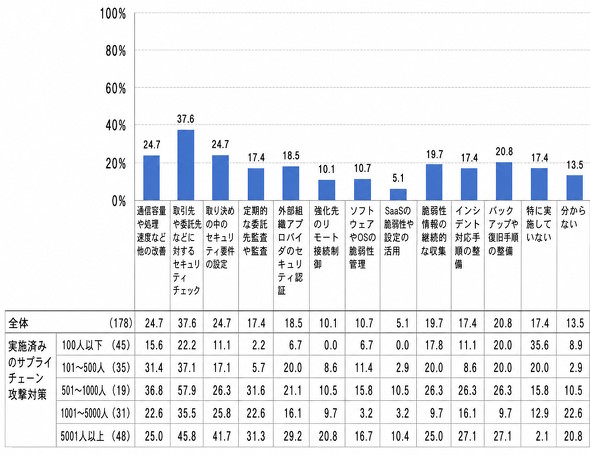

はじめに、実施済みのサプライチェーン攻撃対策を聞いたところ、最も多いのは「取引先や委託先に対するセキュリティチェック」で37.6%だった。次いで「資産管理や台帳の整備」(24.7%)、「契約時のセキュリティ要件設定」(24.7%)、「バックアップや復旧手順の整備」(20.8%)、「脆弱性情報の継続的な収集」(19.7%)が続いた(図1-1)。

並んだ項目を見ると、2026年4月時点では「相手先の状況を確認する」「管理対象を整理する」「契約や要件に落とし込む」といった取り組みが目立つ。前編で、企業が特に懸念している対象として「取引先企業」「業務委託先」が上位に挙がっていたことを踏まえると、まずは関係先の把握とルール化から着手している企業が多いと考えられる。

大企業に注目すると、「定期的な委託先評価や監査」「外部接続アカウントへの多要素認証」「インシデント対応手順の整備」「バックアップや復旧手順の整備」などが進んでいた。単に取引先や関連企業を評価するだけでなく、有事の際に被害を自社で止め、影響を局所化することまで見据えて対策を進めている様子がうかがえる。

このことから、対策が進んでいる企業ほど「相手先の確認」と「自社側の封じ込め」の両方を意識していると言えそうだ。サプライチェーン攻撃は外から入ってくるリスクだが、被害の広がり方を左右するのは自社側の管理体制でもある。

今後強化したいのは「評価の標準化」と「自社側の認証、接続管理」

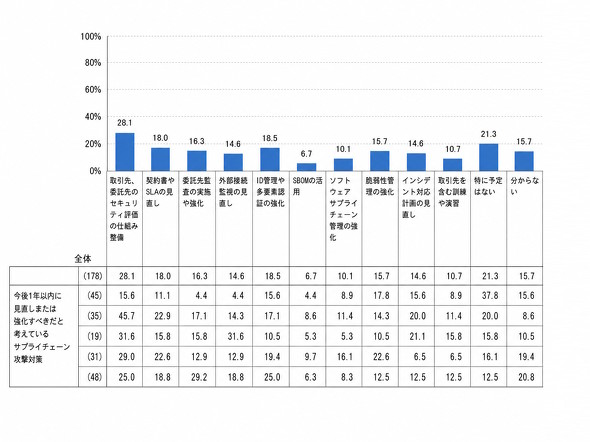

次に、今後1年以内に見直しまたは強化すべきだと考えているサプライチェーン攻撃対策を聞いたところ、「取引先や委託先に対するセキュリティチェック」(28.1%)が最も多かった(図1-2)。一方で、「ID管理や多要素認証の強化」(18.5%)や「脆弱性管理の強化」(15.7%)など、自社のインシデント対策にも票が集まっており、関係先の評価だけでなく、自社側の守りを強める必要性も意識されていることが分かる。

ここから見えてくるのは、取引先や委託先の評価の標準化や、契約・監査の再設計、接続・認証の見直しが今後の対策の中心になるということだ。加えて、「取引先を含む訓練や演習」(10.7%)のように、平時のチェック体制だけではなく、実際に問題が起きた際にどう動くかを確認する取り組みも視野に入ってきている。

実施済み対策と今後強化したい対策を見比べると、企業は「まず把握と契約から始める」段階から、「認証や接続管理も含めて全体を見直す」段階へ進みつつあると言えそうだ。

取引先や委託先のセキュリティを確認しているのは”半数以下”

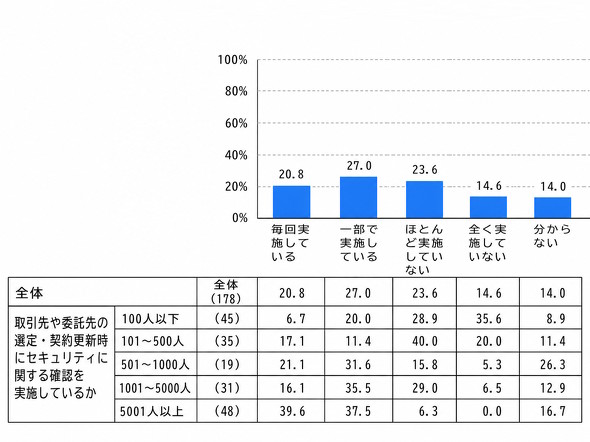

続いて、取引先や委託先の選定、契約更新時に、セキュリティに関する確認を実施しているかどうかを聞いたところ、「一部で実施している」(27.0%)と「毎回実施している」(20.8%)の割合を合わせると47.8%となり、約半数が確認を実施していることが分かった(図2-1)。

大企業を中心に、対策が進んでいる企業ほど確認の実施率は高い。一方で、従業員501人〜5000人規模では、対策がある程度進んでいる企業群でも「実施していない」や「分からない」が一定数あり、セキュリティ確認の運用が定常業務として定着し切っていない様子がうかがえる。

前編でも触れたように、企業が最も懸念しているのは取引先や委託先だ。それにもかかわらず“確認”という基本動作がまだ十分に定着していない点は、サプライチェーン攻撃対策の難しさをよく表している。

「新規契約時だけ」では足りない

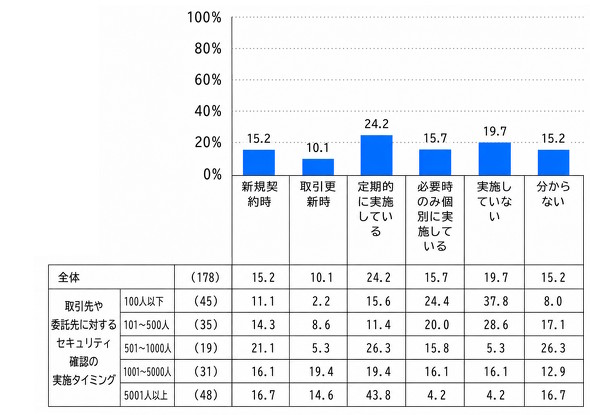

セキュリティ確認の実施タイミングを見ると、「実施していない」(19.7%)や「分からない」(15.2%)を除くと、「定期的に実施している」(24.2%)が最も多く、「必要時のみ個別に実施している」(15.7%)、「新規契約時」(15.2%)が続いた(図2-2)。

前編で見たような被害例を踏まえると、本来は「定期的に実施している」形が望ましい。それが難しいとしても、「新規契約時だけ」や「必要時のみ個別に実施」にとどめず、「契約更新時」にもしっかり確認する運用の設計が重要だ。なぜなら、契約時点では問題がなくても半年後や1年後には体制や利用サービスが変わっており、そこから攻撃される可能性があるからだ。だからこそ、確認は一度きりのイベントではなく、関係を続ける中での定常業務として考える必要がある。

現場で苦労したのは「技術」より「交渉」

ここまで、前後編にわたりサプライチェーン攻撃のリスクと対策状況を見てきた。最後に、対策を進める中で関係先とのやりとりで苦労したこと、逆に有効だった対策について、フリーコメントから見ていく。

まず、苦労したこととして多かったのは、取引先や関連企業とのコミュニケーションの難しさだ。例えば、「最低でも『Windows Update』をやってほしいとお願いした」「実際の被害事例や具体的なリスクを説明して納得してもらった」といった声があり、繰り返し説明したり、人的な負荷をかけてでも調整したりしながら、粘り強く交渉を進めた企業もある。

ここから見えてくるのは、サプライチェーン攻撃対策の壁が、技術そのものよりも「相手にどう理解してもらい、どう動いてもらうか」にあるということだ。前編で「取引先にどこまで対策を求めるべきか分からない」が上位課題だったが、フリーコメントでもその難しさが表れている。

一方で、有効だった対策としては、「取引開始時にセキュリティチェックシートの提出を必須化し、基準の可視化と事前確認を徹底した」「アクセス権の最小化や定期的な見直し、注意喚起の継続によって、リスク低減に一定の効果があった」といった声が挙がった。さらに、「取引開始時および定期見直し時に、セキュリティチェックシートや誓約書の提出を必須化し、確認項目を標準化した」「重要委託先については、連絡窓口、報告期限、インシデント時の初動フローを事前に取り決めておいた」「再委託の有無や管理方法まで確認対象に含めたことで、リスクの見落とし防止につながった」といった意見もあった。

つまり、対策として有効なのは“大掛かりな仕組み”ではないということだ。それよりも、チェックシートや誓約書、連絡窓口、初動フロー、再委託確認といった最低限の管理を標準化し、事前に合意しておくことが重要になる。ここまで見てきた「確認の定着」や「契約、監査の再設計」ともつながるが、有効な対策とは、相手任せにせず、平時から確認と合意を積み重ねることだと言える。

また、「外部有識者による管理部門への啓発」や「トラブル発生時の対応演習」など、有識者や専門サービスの知見を活用することで進めやすくなったという声もあった。関係先や自社内とのコミュニケーションに難しさを感じる場合は、自社だけで抱え込まず、外部の知見を借りることも現実的な選択肢だと言えそうだ。

以上、後編では、実施済みの対策や今後強化したい項目、確認運用、フリーコメントを通じて、サプライチェーン攻撃対策の進め方を見てきた。ここから分かるのは、一足飛びで完璧な管理体制を作ることは現実的ではなく、まずは相手先の状況を把握し、確認項目の標準化や契約、誓約書による明文化、インシデント時の初動フロー整備といった「回せる仕組み」をつくることが重要だということだ。脅威が高まる今だからこそ、取引先や委託先との関係管理を含めた対策を、できるところから定常業務として組み込んでいく必要がある。

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口"

- 結局、“チェックシート”が最強だった 179人が明かした、サプライチェーン攻撃対策の現場

- AIへの指示は「2.7倍長く」が正解? パナソニックコネクトが語る仕事が楽になるコツ

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 高度なkintoneカスタマイズを専門知識なしで AIでシステム改善できる新サービス

- 「全てを守るのはムリ」 2026年版、脆弱性サービス選定の“現実解”

- 生成AI導入 「どれがいい?」は機能より“条件”で考える