内部不正を許さない、ログから不正行為を検知する方法:セキュリティ強化塾(4/4 ページ)

狙われるデータベースを守る「データベースファイアウォール」

特に内部不正防止の場合に重要なセキュリティ機器の1つに、「データベースファイアウォール」がある。一般的なファイアウォールは、不正アクセスに対して、それが行われるポートを閉じることによって成功しないようにするものだが、それでは通常開いたままにしておかなければいけないポートを利用する上位レイヤーの攻撃を防げないことから、次世代ファイアウォールと呼ばれるアプリケーションを識別して通信の許可/拒否を行う対策ツールが加えられてきた。

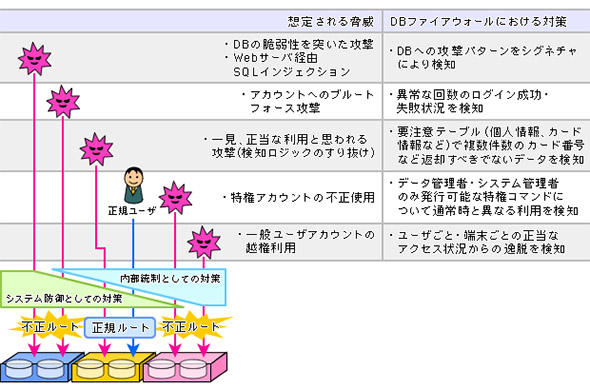

しかしそれでも正当なデータベースアクセスを装いながら、不正なSQLを忍び込ませる「SQLインジェクション」などの手口や、正当な権限を持ったシステム管理者の操作を装った不正な特権コマンドの実行などを見分けることができない。そこで、データベースへのアクセス履歴とSQLクエリそのものを全て記録し、そのパターンを基に不正行為や攻撃を識別、検知、防御できるようにしたのがデータベースファイアウォールだ。外部からの不正アクセスはもとより、内部のデータベース管理者およびユーザーによる不正アクセス、不正操作からデータベース内の情報を守ることができる。その機能の例を図3に示す。

機密情報が集中するのはデータベースであることから、ここを守ることができれば大きな情報漏えい被害を避けることができよう。DBMSの設定やログ分析を行うことでも同様の対策がとれる場合もあろうが、DBMSには変更を加えず従来通りの運用を続けながらセキュリティ対策を比較的容易にプラスできるところがデータベースファイアウォールの利点だ。今後は特にSQLクエリの取得、保管、分析を容易に可能にする、こうしたツールの装備がますます求められるようになりそうだ。

ただし、データベースは企業業務の要であり、万が一にも誤検知により業務をストップしてしまうことがあってはいけない。SQLクエリを分析可能とはいえ、その判断には専門知識が必要だ。また日々変化する攻撃手口に常に対応するとともに、業務システムのフロント部分を構成するWebアプリケーションや監視・保護対象とするDBMS側の知識も必要になり、一般企業には導入のハードルが高いのが難点だ。

とはいえ、これにもマネージドサービスが提供されており、SIEMツールと同じように日々の運用を外部の専門チームに任せることができるようになってきた。データベースファイアウォールの設定を適切に行うことにより、ハイリスクな不正クエリをDBMSの手前で食い止めることができる。

SQLクエリを含むログを蓄積・保管し、専門チームによる分析を加えて、例えば「重要度の高いインシデントの日別検知件数」のレポートや、「重要インシデントの特定期間内の発生推移」レポート、「攻撃イベントのトップ10とそのユーザー」「クエリ分析結果」など、さまざまな管理用レポートが提供されるので、怪しいクエリ、怪しいユーザーを絞り込み、重点監視をして不正行為の予防・防止に役立てることが可能だ。

以上、今回は内部不正防止の基本原則と対策への一歩となるCSIRT構築についてと、具体的対策として有用な「ログ」主体の対策ツールについて紹介した。次回はもう1つの重要対策である「アクセス制御」について紹介していく。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 「ChatGPT」の独走は終わった 企業が選ぶ生成AIは3強時代へ

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 生成AIの次は「社内データ連携」 企業の4割がクラウドストレージ「MCP」対応を期待

- ベテラン開発者が教える、サクサク動く「Pythonハック10選」 〜開発系の面白コラム集〜

- AIがコードを書く時代に、言語を選ぶ意味はあるのか?:880th Lap

- 「書き換えする手段、ございませんが何か?」 攻撃者を悩ませるバックアップアプライアンス

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 脱Excelしたはずが、またExcelに戻る “先祖返り”を防ぐ2つの心得

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 東ソー、ナビツール導入で年間2.3万件のSAP入力作業の効率化を目指す

図3 データベースファイアウォールの不正/攻撃検知例(出典:NRIセキュア)

図3 データベースファイアウォールの不正/攻撃検知例(出典:NRIセキュア)