最新の標的型攻撃対策ツールの動向を探る:IT導入完全ガイド(2/3 ページ)

こうした課題を解決するための次世代エンドポイント型アンチウイルスツールに注目したい。ここでは2つの製品例を紹介しよう。

5つのエンジンで多段チェックを行う「振る舞い検知」型アンチウイルス:FFRI yarai

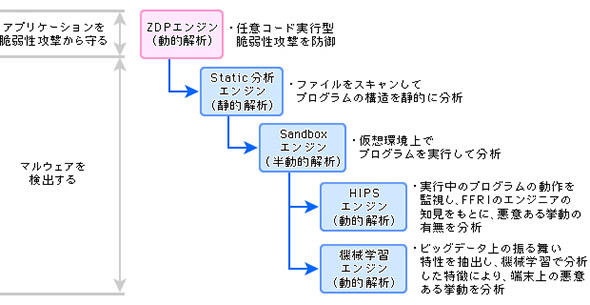

エンドポイント型の「振る舞い検知」型アンチウイルスツールの代表例が、FFRIyaraiだ。これは2009年に世界に先駆けて日本で開発された製品である。こちらはパターンマッチングの限界を克服することを当初から目標にしており、現在は図1に見るような5つのエンジンを備えている。

コアとなるのがZDPエンジンで、これはAPI呼び出しを監視して、呼び出し元を検査する特許技術をベースに「任意コード実行型」脆弱(ぜいじゃく)性攻撃(標的型攻撃で多用される)を検知する。汎用(はんよう)性のあるロジックで検知して、高確率で攻撃を入り口で止めることができる。

このチェックをすり抜けた実行ファイルはその動作の前に構造を分析(作成時のリンカーやパッカーなどの種別も含めて)されてウイルスの特徴を持つものが検知される(Static分析)、これを通ったファイルはサンドボックスの仮想環境上で実行され、その振る舞いをもとにウイルス判定される。ここもすり抜けたウイルスは実環境で実行されるが、その動作はHPSエンジンと機械学習エンジンによって監視(動的解析)され、不正侵入活動やスパイウェア活動などの活動が検知され次第に活動がブロックされる。

このような多段の処理を重ねることにより、FFRI yaraiではこれまでに不正送金ウイルスの「Emdvi(年金機構事件に関与)」や「Gozi」、ランサムウェアの「PETYA」や「Locky」「TeslaCrypt(vvvウイルス)」など多くのウイルスを、被害発生前にリリースされていたバージョンで防御してきた実績があるという。この種のウイルスには検知率ではなく、こうした防御実績の方が参考になるだろう。

なお検知ロジックは定期的な更新が必要だが、それは年2回程度で十分といい、運用負荷の問題もクリア可能。セキュリティ監視・可視化にはゲートウェイのサンドボックスアプライアンスを、被害防止にはエンドポイントのFFRI yaraiを併用するユーザーも多いという。

AI技術を応用し、自動防御を行うアンチウイルスツール:CylancePROTECT

AI技術の応用を全面に打ち出し「多層防御を不要にし、アンチウイルスツールだけで情報資産を守る」と豪語する国内新規参入ベンダーがサイランスだ。こちらはウイルスが既知か未知かに関わりなく、ウイルスの特徴を学習して同様の特徴を持つものを識別、隔離可能にする新しい考え方のツールCylancePROTECTを2016年から提供している。

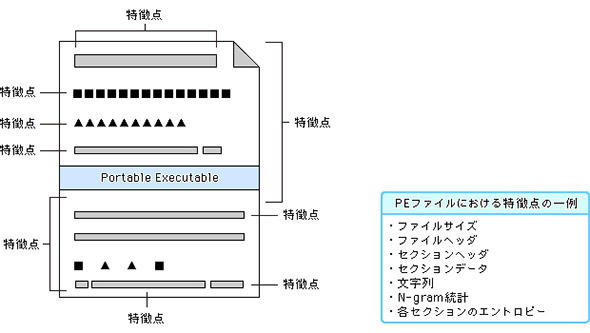

その特徴は10億を数える検体を収集し、一つ一つのファイルから600万〜700万の「特徴点」(図2)を抽出、ウイルスファイルと正規ファイルの両方の特徴を学習して作り上げた数理モデルを利用するところにある。ウイルスチェックの際には、そのファイルがウイルスの特徴がある構造かどうかを調べ、一致度をスコア化する。

その結果、閾値を超えたものをウイルスと見なして自動隔離する。これはいわば、最近精度が上がった画像認識、分類技術に似ている。顔認識ソフトがカメラで撮影した男女の顔を識別するように、ウイルスかそうでないかを見分けるわけだ。海外では既に900万台での稼働実績があり、そこでのウイルス防御率は99.7%という。また正当なファイルをウイルスと誤認識してしまうのは0.002%といい、これはかなり確度が高い方法といえそうだ。

取材ではインターネット上のマルウェアリポジトリからのウイルス検体50個をダウンロードしたものを用いて、従来型のアンチウイルスツールとの比較を行った。結果はこの製品では全てのウイルス検体が検知され、他製品では12個、あるいは21個が検知されるにとどまった。

比較で用いられたのは一般的なノートPCであったが、スキャン実行は体感的には一瞬で終わった。1つのファイルに対するスコア判定は100ミリ秒以内で行えるのだという。CPU負荷も10%以下の低い時間帯にバックグラウンドスキャンを行うのが基本動作だそうだ。

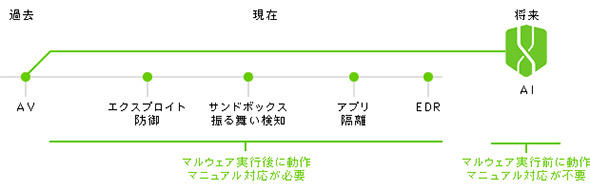

この製品が目指すのは、ウイルス対策としてアンチウイルスツールが唯一の手段だった頃のセキュリティ運用のような、対策のシンプル化である(図3)。

メンテナンスは数理モデルの更新が必要になるが、その頻度はいまのところ年2回程度とのこと。実際のゼロデイ攻撃では、1年前の数理モデルでもブロックできた事例があるという。まだ米国でもリリースされてから2年ほど、国内では半年という新しいツールだが、今後に大いに期待できそうだ。

なお、念のため付言しておくが、ゲートウェイ型アンチウイルスやIPS、WAFなどの対策は既知の攻撃には現在も変わらず有効である。次世代エンドポイント型アンチウイルスを導入する場合でも、これらの装備は不可欠であることを忘れてはいけない。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 伝説のCPU「Z80 vs. 6502」で開発者が大論争 なぜ今さらライバル対決が再燃?:879th Lap

- 経理部門は「Excel至上主義」? インボイスが“情シスの本音”に関する調査結果を発表

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- 結局、“チェックシート”が最強だった 179人が明かした、サプライチェーン攻撃対策の現場

- 見て分かる、Excel「パワーピボット」「DAX関数」初級講座 分析をラクにする方法

- 委託先のクラウド、メール乗っ取り、NASへの不正アクセス――5月初週のインシデントまとめ

- コミュニケーションツールの導入状況(2015年)

- まるで聖徳太子の耳のように複数話者を聞き分ける「分離集音」技術とは?

図1 FFRIyaraiの5つのエンジンの処理フロー(出典:FFRI)

図1 FFRIyaraiの5つのエンジンの処理フロー(出典:FFRI) 図2 実行ファイル(PEファイル)の特徴点の例(出典:Cylance Japan)

図2 実行ファイル(PEファイル)の特徴点の例(出典:Cylance Japan) 図3 サイランスが目指すウイルス対策(出典:Cylance Japan)

図3 サイランスが目指すウイルス対策(出典:Cylance Japan)