企業におけるログの管理状況(2015年)/前編:IT担当者300人に聞きました(2/3 ページ)

» 2016年01月26日 10時00分 公開

[キーマンズネット]

直近では「ゲートウェイセキュリティ」のログ取得が増加

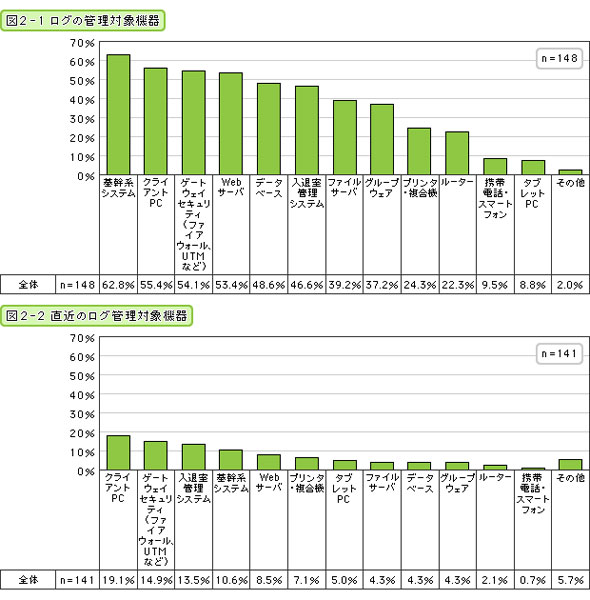

続いて、ログを「取得、または管理している」と答えた人に「ログの管理対象機器」を尋ねたところ、1位は「基幹系システム」で62.8%、2位は「クライアントPC」で55.4%、3位が「ゲートウェイセキュリティ(ファイアウォール、UTMなど)」で54.1%、4位が「Webサーバ」で53.4%、5位が「データベース」で48.6%と続いた(図2-1)。また、比率は低いものの「携帯電話・スマートフォン」は9.5%、「タブレットPC」も8.8%の企業でログ取得がされている現状が明らかとなった。

では直近にログを取得または管理し始めた機器やシステムは何だろうか。結果は1位が「クライアントPC」で19.1%、2位が「ゲートウェイセキュリティ(ファイアウォール、UTMなど)」で14.9%、3位が「入退室管理システム」で13.5%、4位が「基幹系システム」で10.6%、5位が「Webサーバ」で8.5%となった(図2-2)。

2年前の結果と比較すると、「ゲートウェイセキュリティ」が10.4%から14.9%と約5ポイント増加し、最も大きく変化した項目となった。昨今、標的型攻撃の複雑さが増しており、まずは入口をしっかり監視しログを用いてその傾向を探り、新たな攻撃をブロックするための設定を施すといったニーズの増加につながっていると考えられる。

Copyright © ITmedia, Inc. All Rights Reserved.

会員登録(無料)

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

アクセスランキング

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- 伝説のCPU「Z80 vs. 6502」で開発者が大論争 なぜ今さらライバル対決が再燃?:879th Lap

- 経理部門は「Excel至上主義」? インボイスが“情シスの本音”に関する調査結果を発表

- AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口"

- 資料を食わせるだけで自動化できる、「NotebookLM」の"ズルい"使いこなし術

- 情シスはなぜ「便利屋」になってしまうのか すぐできる3つの処方箋を紹介

- 「まだAS/400を使っているのか」で片付けない 古いシステムを見るときの判断軸

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- AIを入れたのに仕事が変わらないのはなぜ? “期待外れ”の理由が見える5本

- 1分で膨大なAI約款のリスクを「見える化」 天秤AI Bizが新機能を提供開始

アイティメディアからのお知らせ

SpecialPR

図2 (上)ログの管理対象機器、(下)直近のログ管理対象機器

図2 (上)ログの管理対象機器、(下)直近のログ管理対象機器