止まらぬ不正ログイン被害、パスワード管理はどうする?:セキュリティ強化塾(3/4 ページ)

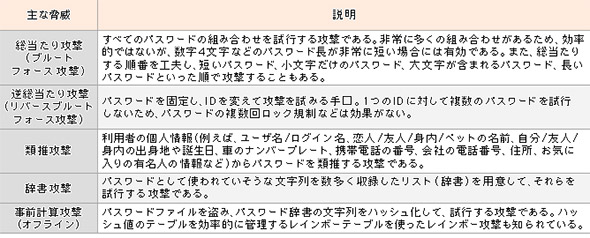

パスワードクラッキング手法による試行

パスワードを窃取するのではなく、攻撃者側で生成して試行する不正ログイン手口は古くから使われる。また、システム内に保管されるパスワードファイルを何らかの方法で窃取して、オフラインで処理して試行するのもよくある手口だ。パスワードクラッキングと呼ばれるこれら手口の典型例を表2に示す。

冒頭で紹介したパスワードリスト攻撃は、パスワード窃取やクラッキング手口よりも攻撃者にとって低コストで手間がかからない手法だ。メール作成や送信、サイト構築、ウイルス入手、パスワードクラッキングツールの入手などの必要はなく、パスワードリストさえ入手できれば、それを用いてログイン操作を大量に行うプログラムがあればよい。ログイン成功率はパスワードクラッキングツールによる攻撃よりもはるかに高いので、わずかな期間の実行で多くの有効なID/パスワードが入手できる。

パスワードリストの入手経路は不明だが、海外のアンダーグラウンドマーケットでは多くのリストが販売されている。例えば、SNSやWebメールのアカウントとパスワードのセットなら、1件当たり1円未満で入手できる場合がある。攻撃により相応の金銭利益が見込めるなら、不正への誘惑に駆られる人はいるだろう。

不正ログインを防止する対策は?

不正ログインに対して企業システムができる対策は、ユーザーに対して不正ログイン手口や安全なパスワード運用法を啓発すること、システム上で不正ログインを早期に発見して排除できる仕組みをつくることの2つが必要だ。

ユーザーの啓発は、次のような項目を周知徹底して順守してもらえるようにしたい。

複数のサービスで同じパスワードを使わない

利用中のサービスのうち、1つでもパスワード漏えいを起こすと、その情報を使って他のサービスに不正アクセスされる可能性がある。特にオンラインバンキングやトレーディング、ECなどのサービスでは、それぞれに唯一のパスワードを利用し、使いまわしは絶対にしないようにしなければならない。

また、最近ではLINEのアカウントを乗っ取って、Webマネーを購入するような犯罪も生じているので、SNSやWebメールなどのサービスも、これに準じた扱いにすることが薦められる。

一方、金銭に絡まず、仮に不正ログインされたとしても影響が少ないサービス、例えばWeb上のニュースサイトなどであれば、利便性と業務効率を考えて、パスワード使いまわしを許容する運用もあり得る。

どちらの場合でも、次項に示すような強固なパスワードを作成し、運用することが前提だ。

強固なパスワードを作成して運用する

パスワードクラッキングには長くて複雑なパスワードによる防御が有効だ。英大文字、小文字、記号、数字を全て混ぜた8桁以上のパスワードが薦められる。パスワードは記憶するのが従来の原則だったが、現在では利用するサービスが多くなり過ぎて現実的ではない。少しセキュリティが甘くなるが、覚えられる方法でパスワードを作成するか、パスワードを紙に書いて保管する管理方法が勧められる。

長いパスワードを覚えやすくする方法

覚えてられる日本語のフレーズをローマ字表記にしてパスワードのコア部分とし、それぞれのサービスに対応する識別子をそれに付加する方法がお薦めだ。

例えば、「私は長男」というフレーズなら「watashiwachounan」で16桁になる。使うサービスが「キーマンズ」なら「watasiwachounankeymans」のように、自分で決めた位置に識別子を挿入して使う。

また、識別子とサービス名を手帳に書いてなくさないように持ってもよいだろう。「キーマンズ01」と手帳に書いておけば、パスワードは「watashiwachounan01」にするという使い方ができる。

「a」を「@」にするなど、自分なりのルールで文字を記号に置き換えるとさらに安全だ。サービスによって桁数制限に引っかかることもあるが、短くて複雑なパスワードと、長くて覚えやすいパスワードを使い分けるようにすれば対応できる。

紙に書いて保管するときの安全な方法

紙にパスワードリストを書いて保管するときは、「サービス名とその識別子とID」「識別子とパスワード」と紙を分けて、仮に一方を紛失してもサービス名、ID、パスワードのセットが一度に入手されないように工夫するとよい。

その他の推奨できる方法

IDとパスワードを記したリストを「パスワード付き文書」としてPCに保存する方法もある。WordやExcelなど、パスワード付き保存機能が備わるソフトなら簡単に作れるのでお薦めだ。また、パスワード付きZipファイルにしてもよい。

市販のパスワード管理ツールの利用も有効だ。管理ツール用のマスターパスワードだけを覚えていれば、複数のサービスで設定した複雑なパスワードでも簡単に利用できる。Webサイトへの自動ログインが行えるツールもあり、使い勝手はよい。

オンラインサービスを利用するときは設定に気を付ける

例えば、LINEには「他の機器からの接続を許可しない」設定が選べるので設定することが薦められる。同様の設定は他のオンラインサービスも備える場合があるので、設定をよく調べ、できるだけ安全な設定にすることが望まれる。

情報漏えい事件の1つに、Google Groupを利用したがグループ内での閲覧に限定する設定があるのに気付かず、誰でも閲覧できるようになっていた事例もあるので気を付けたい。

また、SNSの認証連携機能を利用する場合の設定も要注意だ。FacebookとGmailを連携したら、Gmailのアドレス帳のデータがFacebookに流れて、望まないメールが届くといった事例もある。サービスの仕組みをよく調べ、意図せずに情報が拡散しないような設定にしたい。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

製品カタログや技術資料、導入事例など、IT導入の課題解決に役立つ資料を簡単に入手できます。

- 経理部門は「Excel至上主義」? インボイスが“情シスの本音”に関する調査結果を発表

- 伝説のCPU「Z80 vs. 6502」で開発者が大論争 なぜ今さらライバル対決が再燃?:879th Lap

- 退職者が深夜にログイン……? 接続ログから見えたVPNの「ある異変」

- Microsoftの“ストーカーAI” 暗号化は鉄壁のはずが、データはダダ漏れ?:878th Lap

- 2027年、情報処理技術者試験が刷新 2026年終了の試験と新設のデータ試験を徹底解説

- 「全てを守るのはムリ」 2026年版、脆弱性サービス選定の“現実解”

- 結局、“チェックシート”が最強だった 179人が明かした、サプライチェーン攻撃対策の現場

- 「Office 365」と「G Suite」の利用状況(2019)/前編

- AIよりも危険? 179人が明かした、サプライチェーン攻撃の"意外すぎる侵入口"

- IT資格で本当に得するのは誰か 年収・転職・注目資格の最新整理

表2 主なパスワードクラッキングの手口(出典:IPA)

表2 主なパスワードクラッキングの手口(出典:IPA)